如何在Burp Suite中为每个请求轮换IP地址|为burp设置ip代理,大多数情况下,这些 IP 轮换方法用于网页抓取、安全测试以绕过 IP 阻止,IP 地址轮换是管理员或 IP 地址轮换软件随机或按预定时间间隔将分配的 IP 地址分配给设备的过程。

Read more

暗网|黑客|极客|渗透测试|专注信息安全|数据泄露|隐私保护

如何在Burp Suite中为每个请求轮换IP地址|为burp设置ip代理,大多数情况下,这些 IP 轮换方法用于网页抓取、安全测试以绕过 IP 阻止,IP 地址轮换是管理员或 IP 地址轮换软件随机或按预定时间间隔将分配的 IP 地址分配给设备的过程。

Read more

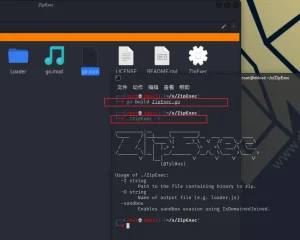

ZipExec从密码保护zip执行exe以绕过EDR的独特技术,后被 base64 编码成一个在磁盘上重建的字符串。然后将此编码字符串加载到 JScript 文件中,该文件在执行时会在磁盘上重建受密码保护的 zip 文件并执行它

Read more

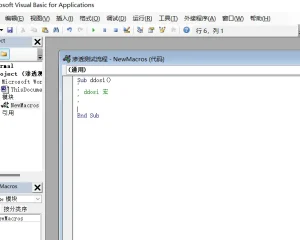

Office文档中宏代码执行和AV规避方法|bypass,在准备 VBS AV Evasion Stream/Video 时,我正在研究 Office 宏代码执行方法和杀毒软件绕过技术,通过 WscriptShell 对象和 Exec 方法执行 OS 命令

Read more

CTFNote|CTF团队协作共享平台,CTFNote 是一个协作工具,旨在帮助 CTF 团队组织他们的工作,使用docker运行,权限分为来宾帐号,manager,admin和团队成员, Manager 是代表团队队长的角色。他们可以创建、导入、修改和删除 CTF。

Read more

以色列研究人员破解了特拉维夫市3500多个WiFi网络,我如何破解特拉维夫 70% 的 Wifi 网络(来自 5,000 个收集的 WiFi 样本),使用PMKID,Atom 的技术是无客户端的,这使得实时捕获用户登录信息和用户连接到网络的需求完全过时

Read more