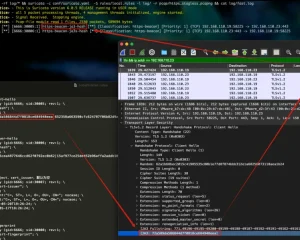

CobaltStrike 流量分析与入侵检测,常见的检测方式有基于内存和基于流量两种,本文从流量角度出发,通过抓包、解包来分析 c2 与 beacon 间的通信过程,并尝试从中提取流量特征转化为 ids 检测规则,在整个 tcp/ip 模型中依然存在蛛丝马迹

Read more

暗网|黑客|极客|渗透测试|专注信息安全|数据泄露|隐私保护

CobaltStrike 流量分析与入侵检测,常见的检测方式有基于内存和基于流量两种,本文从流量角度出发,通过抓包、解包来分析 c2 与 beacon 间的通信过程,并尝试从中提取流量特征转化为 ids 检测规则,在整个 tcp/ip 模型中依然存在蛛丝马迹

Read more

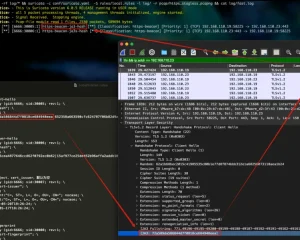

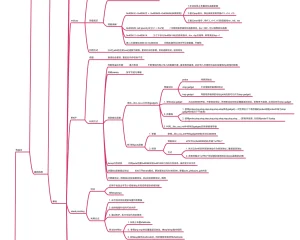

Pwn思维导图 pwn Mind map,栈溢出,栈结构,函数传参方式,漏洞利用,确定目标函数,中断调用,系统调用,布置栈,在栈上布置shellcode,进制漏洞利用frame faking,模拟执行,软中断流程,触发条件

Read more

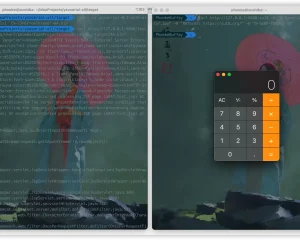

ysuserial Java反序列化漏洞验证利用工具,本项目为 ysoserial[su18]专版,取名为ysuserial ,在原项目ysoserial基础上魔改而来,基础链版本的覆盖,利用链的扩充和丰富,内存马,防御绕过,MSF/CS 上线

Read more

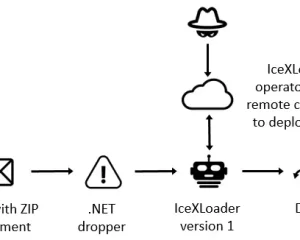

新的IceXLoader 3.0 恶意软件加载器分析,IceXLoader 是一种商业恶意软件,用于在受感染的机器上下载和部署其他恶意软件,IceXLoader 构建器会生成一个独立的可执行 EXE 文件,其中将所选配置值硬编码到威胁参与者可以分发给潜在受害者的每个文件中

Read more

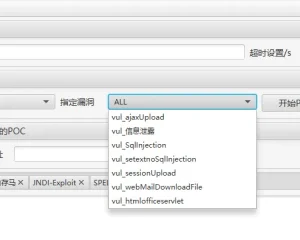

MYExploit 高扩展性渗透测试漏洞利用框架,支持如下OA的漏洞检测:用友,通达,泛微,spring,万户,金和OA,致远,蓝凌,Infomation泄露,ajaxUpload,Sql injection,action_upload文件上传

Read more