跨语言的艺术:Weblogic 序列化漏洞和 IIOP 协议,Weblogic序列化漏洞主要依赖于T3和IIOP协议,在通信交互方面存在诸多问题,如跨语言、网络传输等,给漏洞检测和利用带来诸多不便,最后封装成GIOP字节流发送给Weblogic

Read more

暗网|黑客|极客|渗透测试|专注信息安全|数据泄露|隐私保护

跨语言的艺术:Weblogic 序列化漏洞和 IIOP 协议,Weblogic序列化漏洞主要依赖于T3和IIOP协议,在通信交互方面存在诸多问题,如跨语言、网络传输等,给漏洞检测和利用带来诸多不便,最后封装成GIOP字节流发送给Weblogic

Read more

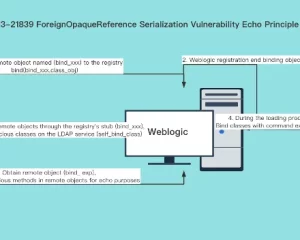

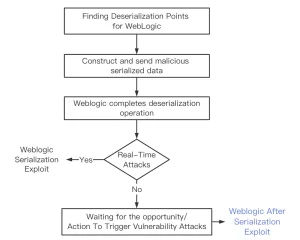

Weblogic CVE-2023-21931 CVE-2023-21839,在本文中,我们将以这两个Weblogic漏洞为例,分享利用后反序列化漏洞背后的思考过程。我们相信未来还有很多类似的漏洞会逐渐被发现,希望本文能为研究人员提供一些启发

Read more

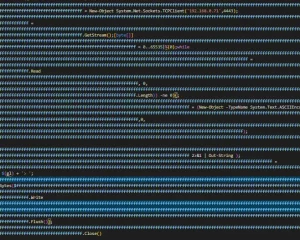

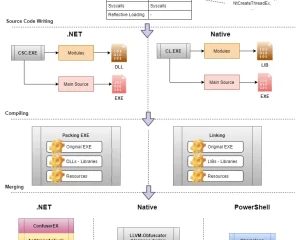

PowerShell混淆进行杀毒软件绕过,PowerShell混淆圣经 PowerShell Obfuscation Bible,用于手动混淆 PowerShell 脚本以实现 AV(anti-virus) 规避的技术、示例和一些理论的集合

Read more

绕过Windows Defender的10种方法|Bypass,在这篇文章中,我将解释 10 种方法/技术来绕过具有最新 Windows Defender intel 的完全更新的 Windows 系统,以执行不受限制的代码(除了权限/访问控制列表)。

Read more

Lyzem – Telegram/Telegraph 电报搜索引擎,Lyzem是一个针对telegram的搜索引擎,主要用来搜索telegram群组,频道,机器人,讯息.Search for Channels, Bots & Groups.

Read more