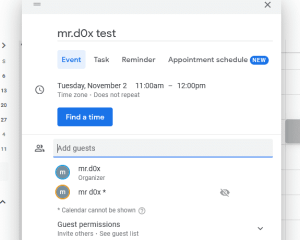

使用.ics文件欺骗日历邀请,一种新技术,展示了攻击者如何创建带有欺骗性参与者的日历邀请,众所周知,黑客以前曾在网络钓鱼活动中使用过 .ics 文件。如果您不知道这一点,那么我建议您查看以下资源, ics 文件可能非常危险。.ics 文件可能会被滥用

Read more

暗网|黑客|极客|渗透测试|专注信息安全|数据泄露|隐私保护

使用.ics文件欺骗日历邀请,一种新技术,展示了攻击者如何创建带有欺骗性参与者的日历邀请,众所周知,黑客以前曾在网络钓鱼活动中使用过 .ics 文件。如果您不知道这一点,那么我建议您查看以下资源, ics 文件可能非常危险。.ics 文件可能会被滥用

Read more

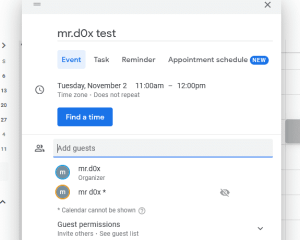

从防病毒软件中转储明文密码凭据,杀毒软件被触发了。不久之后,蓝队通知我我的行为已被注意到,他们向我提供了防病毒软件的图片,并向他们发送了一封警报电子邮件。这让我想知道,防病毒软件究竟是如何发送电子邮件的?转存杀毒软件内存,在内存中搜索密码

Read more

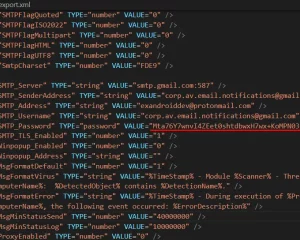

寻找供应链中的零日漏洞|find0day,我们尽力考虑供应链攻击。供应链可以被视为交付产品或服务所需的每一方、活动或信息,在对应用程序进行渗透测试时我们希望能够向后端发送我们自己的请求以便发送不可预测的请求,如果一切都由前端签名那么在Burp中使用中间人是行不通的

Read more

同形文字和不可见的Unicode字符隐藏javascript后门,我们创建后门的方法是首先找到一个不可见的 Unicode 字符,它可以在 JavaScript 中被解释为标识符/变量,在审查来自未知或不受信任的贡献者的代码时,应牢记 Unicode

Read more

lsarelayx NTLM中继攻击|横向渗透工具,lsarelayx 是系统范围的 NTLM 中继工具,旨在将传入的基于 NTLM 的身份验证中继到运行它的主机。lsarelayx 将中继任何传入的身份验证请求,其中包括 SMB

Read more