cobalt strike免杀脚本生成器|cna脚本|bypassAV,该插件没有什么技术含量,本质上利用的ps2exe.ps1脚本编译为exe,只是不想在命令行里操作,将其写为cna脚本,方便直接快速生成免杀的可执行文件且只有50KB,目前支持exe、ps1文件格式

Read more

暗网|黑客|极客|渗透测试|专注信息安全|数据泄露|隐私保护

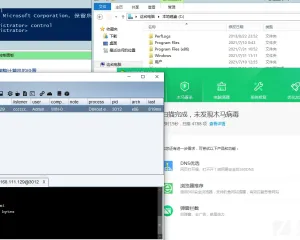

cobalt strike免杀脚本生成器|cna脚本|bypassAV,该插件没有什么技术含量,本质上利用的ps2exe.ps1脚本编译为exe,只是不想在命令行里操作,将其写为cna脚本,方便直接快速生成免杀的可执行文件且只有50KB,目前支持exe、ps1文件格式

Read more

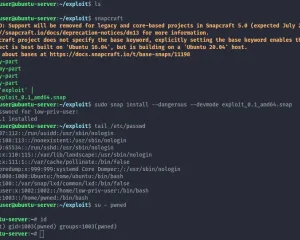

Linux提权之借助包管理器创建恶意的debian包|rpm包,我们将研究如何滥用此权限以通过 root shell 获得对机器的 root 访问权限,创建恶意的 debian 包,APT 配置选项,调用默认pager,创建恶意rpm包,加载自定义 yum 插件,创建恶意快照包

Read more

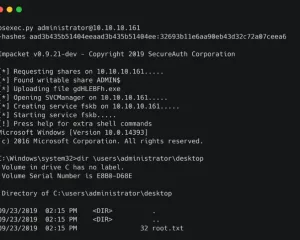

Active Directory渗透测试备忘单|域渗透测试技巧,破解Active Directory你需要知道的一切,获取域名,获取用户列表,枚举共享,获取有关域的更多信息,域上的用户爆破,获取哈希,破解哈希,秘密转储,Bypass-4MSI

Read more

SourcePoint Cobalt Strike服务器C2配置文件生成器|躲避检测,SourcePoint 允许动态生成独特的 C2 配置文件,这有助于减少我们的妥协指标 (“IoC”),并允许操作员以最少的努力启动复杂的配置文件,旨在解决如何使我们的 C2 活动更难以检测的问题

Read more

巧用cpl文件进行权限维持和免杀|后渗透测试技巧,利用Windows控制面板扩展项生成木马,绕过杀毒软件,进行攻击及后渗透测试阶段的隐蔽,cpl并不像exe,更像是dll,无法直接打开,只能以加载的形式运行,把这个cpl文件当作一个后门,做到一个权限维持的效果,且比较隐蔽

Read more