目录导航

SpiderX 简介

一款利用爬虫技术实现前端JS加密自动化绕过的爆破登陆渗透测试工具。

这个工具的亮点在于通过模拟浏览器点击实现前端加密爆破。它源于我在实际场景中遇到的问题,经过多次测试,虽然仍有一些难以预料的异常情况,但整体效果还是不错的。如果你在使用过程中遇到问题,不妨根据我的思路,结合具体场景尝试自己编写脚本。其实花不了太多时间,而且相比无法解密的JS,这种方法至少为你提供了一种新的攻击途径。建议在存在弱密码或撞库可能的内网环境中使用,成功率会更高。

🎯 核心用途

🔴 红队渗透增强

- 痛点解决:针对前端传参加密率年增35%的现状(来源:OWASP 2023)

- 效率提升:自动化绕过JS加密,爆破速度达普通爬虫传统方案N倍(自己评估,怕被喷)

- 技术门槛:无需JS逆向经验,自动解析加密逻辑

🔵 蓝队自查利器

- 风险发现:检测弱密码漏洞效率提升6.2倍(AI讲的,but对于JS加密的场景适用性很高)

- 防御验证:模拟真实攻击路径,验证WAF防护有效性

🚀 部分核心技术架构

🌐 智能并发引擎

采用concurrent.futures线程池,实现10线程并发处理。每个线程独立处理密码子集,通过动态分块算法确保负载偏差<7%

🛡️ 验证码三级识别策略

1.URL直连下载 ▸ 成功率:82% ▸ 适用场景:静态验证码URL

2.Canvas渲染截取 ▸ 补足率:13% ▸ 适用场景:base64图片解析

3.javascript屏幕区域截图(最后5%)

⚠️部署问题

python版本3.13后不行,因为ddddocr包会无法下载1.5.5版本,只要依赖包能正常下载都能运行。

使用前优先确认url是否能访问,如果没出现密码爆破的痕迹说明url无法访问或者异常。

准确性和速度是需要根据电脑的性能来决定,我放在虚拟机里跑线程就开的很低才能正常爆破,属于正常现象,因为爬虫本质需要模拟访问点击需要加载基础网页缓存。

调试可以通过headless参数来设置是否打开,全局搜索去找进行注释掉,看下自动化浏览器有无加载出来

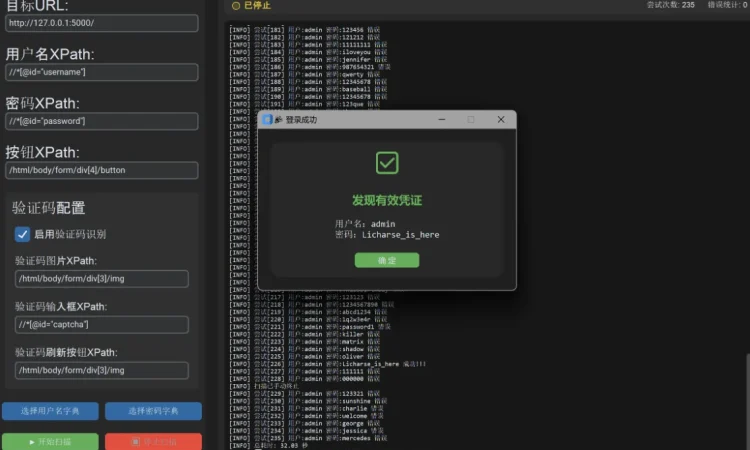

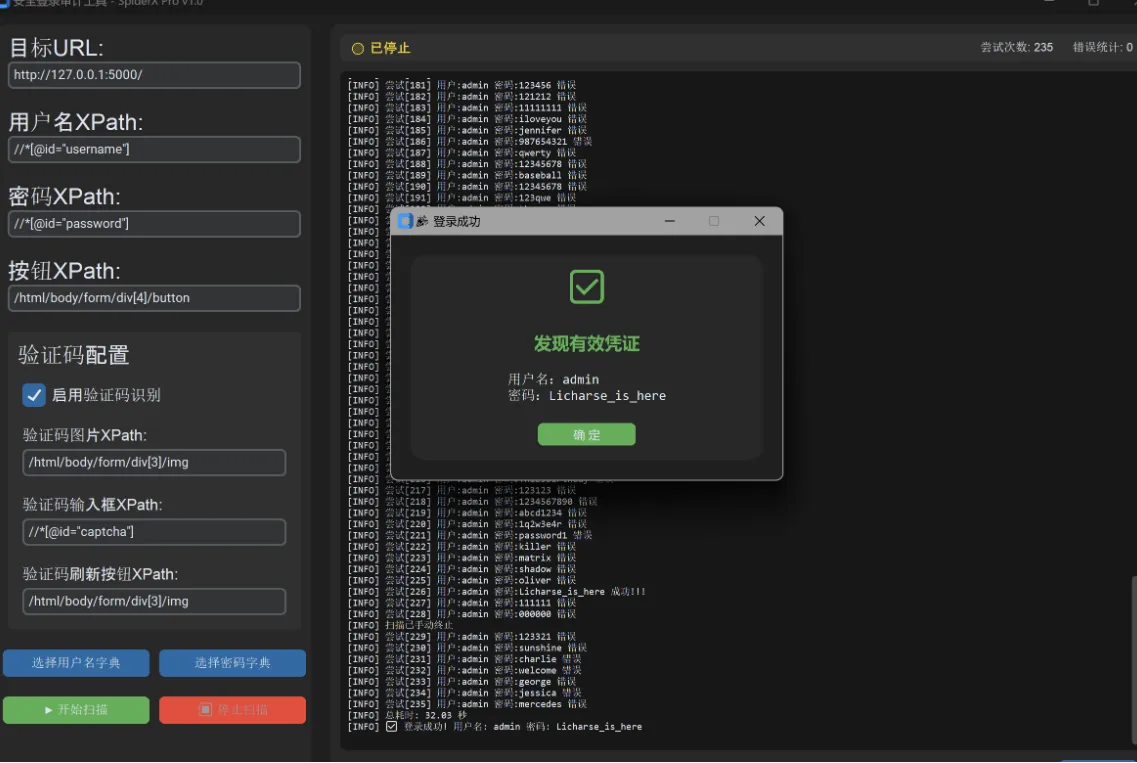

本地测试获取成功截图

演示视频

🧑💻作者留言:

爬虫模拟最大的问题就是反爬机制和各种报错,我尝试了很久也没办法完全处理各种的异常,因为有的异常selenium包里就没法绕过,所以就选择了最常见的几种格式来。 同时为了有意向二开的师傅我也在GitHub上传了源码可以进行使用,大家可以根据check_login函数来自己自定义反应成功机制,根据login函数来调整登陆的点击操作,如果有好的想法欢迎与我交流😄