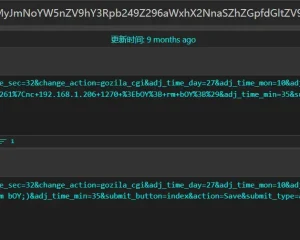

CVE-2024-12856 四信Four-Faith路由器存在命令注入漏洞,POC,Four-Faith 路由器型号 F3x24 和 F3x36 受到操作系统 (OS) 命令注入漏洞的影响具有默认凭据,将有效地将此漏洞转变为未经身份验证的远程 OS 命令执行

Read more

暗网|黑客|极客|渗透测试|专注信息安全|数据泄露|隐私保护

CVE-2024-12856 四信Four-Faith路由器存在命令注入漏洞,POC,Four-Faith 路由器型号 F3x24 和 F3x36 受到操作系统 (OS) 命令注入漏洞的影响具有默认凭据,将有效地将此漏洞转变为未经身份验证的远程 OS 命令执行

Read more

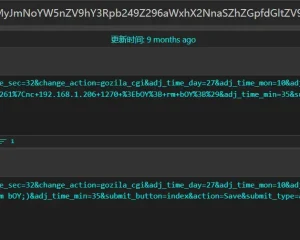

delink 解密各种加密的D-Link固件镜像,用于解密各种加密的 D-Link 固件映像的加密库。已确认可在以下 D-Link 设备上运行:E15,E30,R12,R15,R18,M18,M30,M32,M60,DAP-1665…

Read more

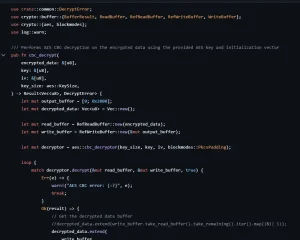

数字取证工具列表集合 Forensics tools,Forensics(数字取证) 是网络安全领域中的一个重要分支,主要涉及对数字设备、计算机系统、网络流量等进行分析,以发现、收集、恢复、分析并呈现与犯罪或非法活动相关的数据。

Read more

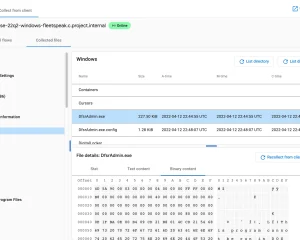

CVE-2024-38193 POC afd.sys提权漏洞,在 Windows 驱动程序afd.sys中发现了一个严重的释放后使用漏洞,此漏洞的 CVSS 评分为 7.8,对 Windows 系统构成重大威胁,可能允许攻击者提升权限并执行任意代码。

Read more

LazyDork :在线谷歌黑客工具,Lazy Dork Generator,使用Google hacking语法在线快速搜索敏感信息。Google Dorking利用 Google 搜索引擎的高级搜索语法,查找互联网中可能存在的敏感信息、漏洞、配置错误或者隐私泄露的技术

Read more