目录导航

21 Buttons公司简介

21 Buttons是一家西班牙的“社交商务”公司,于2015年在巴塞罗那成立。

该公司的旗舰应用程序结合了时尚,社交媒体和电子商务。有影响力的人将带有他们最喜欢的衣柜碎片的照片上传到21 Buttons,并链接到可用的商店。

然后,他们的追随者可以保存这些作品,将它们与其他服装组合在一起,然后直接从各自的商店购买。

通过他们的个人资料进行购买的所有影响者都会赚取佣金。他们的追随者享受无缝便捷的购物体验,轻松复制其喜爱的网红的外观。

21 Buttons在欧洲迅速流行,2018年每月活跃用户估计有200万,并与该大陆最大的品牌和有影响力的企业建立了合作关系。

同年,它获得了1,700万美元的私人投资,以扩展到美国。自推出以来,21 Buttons已筹集了3000万美元的资金。

事件详情

由诺姆·罗特姆(Noam Rotem)领导的vpnMentor网络安全研究小组最近发现,电子商务应用程序21按钮(Buttons)正在向欧洲数百名影响者公开私人数据。

21 Buttons将在线购物与社交媒体结合在一起。用户发布他们最喜欢的服装的照片,并附上他们所穿品牌的链接。然后,他们的关注者可以从应用程序内直接从相关品牌购买他们喜欢的物品。

使用21 Buttons奖励计划的用户通过其个人资料进行的任何购买均可赚取佣金。

该公司将来自该应用程序的超过5000万条数据存储在配置错误的AWS云存储分区中。在所有这些数据中,我们发现了21 Buttons支付给遍布欧洲的100位网红的佣金的发票,这些发票是基于通过他们的个人资料进行的销售价值得出的。

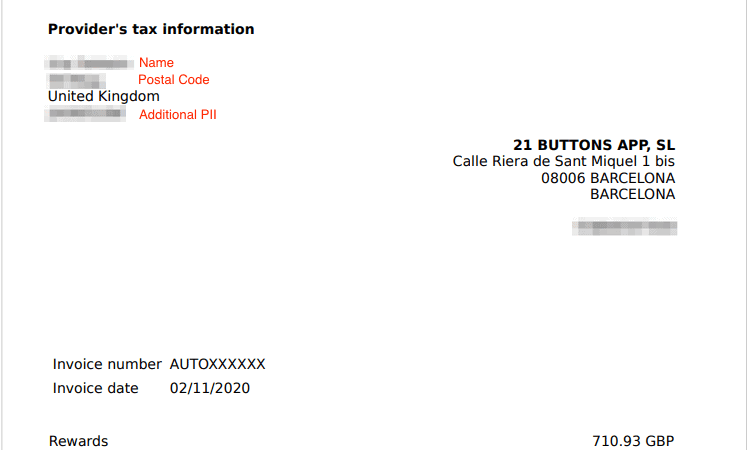

发票显示了大量有关个人影响者在21 Buttons上能赚多少钱的信息,以及难以置信的敏感个人信息。

如果这些记录落入犯罪黑客的手中,那么对那些被暴露的人的后果将是深远的。

整个事件的一个令人震惊的方面是,vpnMentor既联系了21 Buttons,又联系了亚马逊,但没有人响应或关心以保护数据。

它允许用户共享他们的内容,还具有电子商务功能来出售衣服。然而,在最新的情况下,关于它们的消息却并不好。正如vpnMentor在2020年11月2日在Noam Rotem领导的研究报告中发现的那样,发现由于AWS存储桶配置错误,其应用程序暴露了数百个影响者的数据。

总体而言,存储的数据超过5000万个文件,其中包含敏感信息,包括全名,地址,财务信息(例如银行帐号,PayPal电子邮件地址,照片和视频)。尽管其中许多已发布在应用程序上,甚至在数据泄露之前也可供所有人查看。

但是,vpnMentor与Hackread.com分享的报告称,这确实使恶意行为者的数据提取更加容易,其中还发现了某些发票,这些发票显示了该公司已向该平台上的著名影响者支付了佣金。

暴漏数据摘要

| 公司 | 21 Buttons |

| 总公司位于 | 西班牙巴塞罗那 |

| 行业 | 社交媒体; 电子商务 |

| 怀疑泄露的文件 | 超过五千万;包括400多个发票 |

| 暴露人数 | 可能已有数百万个已经公开的数据暴露出来;数百人的私人数据也被暴露。 |

| 日期范围/时间轴 | 2016年8月– 2020年10月 |

| 地理范围 | 全球/欧洲 |

| 公开的数据类型 | 社交媒体帖子和个人资料;发票;PII数据和财务信息 |

| 潜在影响 | 网络钓鱼;欺诈和身份盗用;缠扰,骚扰,失去隐私 |

| 资料储存格式 | 错误配置的AWS S3存储桶 |

发现者和所有者反应时间表

- 发现日期: 2020年11月2日

- 联系供应商的日期: 2020年11月5日,11月12日,12月8日

- 亚马逊联系的日期: 2020年11月10日,2020年12月8日

- 回复日期: 2020年12月22日

有时,数据泄露的程度和数据的所有者是显而易见的,问题很快得到解决。但是这些时期很少见。大多数情况下,我们需要进行数天的调查,才能了解潜在风险或谁在公开数据。

了解漏洞及其潜在影响需要花费大量的时间和精力。我们会努力发布准确且可信赖的报告,以确保阅读它们的每个人都理解他们的认真性。

一些受影响的各方否认事实,无视我们的研究,或淡化其影响。因此,我们需要做到周密, 并确保我们发现的所有信息都是正确和准确的。

在这种情况下,21 Buttons使用一个AWS S3存储桶来存储用户上传的应用程序和来自其应用程序的数据。S3存储桶是面向全球应用程序开发人员的流行的基于云的存储解决方案。

但是,21 Buttons并未遵循AWS安全协议,因此可以公开访问存储桶(以及存储在其中的所有数据)。

我们的团队发现了该存储桶,并迅速确定了21个Buttons是其所有者。在确认公司拥有数据和违规行为的其他方面之后,我们联系了21 Buttons并提出了调查结果。

经过几次尝试与21个Buttons进行联系之后,我们终于收到了他们的客户支持的答复(距我们第一次联系以来已有一个半月的时间)。他们告知我们,他们已将“消息立即转发给通讯部门”,后者将在审查我们的披露后与我们联系。

在发布时,我们仍在等待联系。

泄露的发票数据影响

在数百万张照片和视频中,我们还查看了数百张发票,详细说明了过去几个月中通过21 Buttons Rewards计划向用户付款的情况。这些发票中的一些似乎是测试数据,但其中许多绝对是合法的发票,详细说明了已付款的真实记录。

任何21 Buttons用户都可以加入“奖励”计划。加入后,他们可以发布服装并将单个项目连接到Zara或H&M之类的在线零售商。每当有人通过其个人资料购买商品时,“奖励”计划的用户都会获得佣金。

21 Buttons桶中暴露的大多数发票与应用程序中欧洲知名影响者获得的佣金有关。

每张发票包含针对每个影响者的不同形式的个人身份信息(PII)数据和财务信息,包括:

- 全名

- 居住国家

- 邮递区号

- 银行明细

- 身份证号码

- 通过21 Buttons获得的销售佣金价值(多种货币)

- PayPal电子邮件地址

我们在存储桶中查看过其数据的知名人士包括:

尽管存储在存储桶中的大多数媒体都相对无害,但发票对受影响个人的隐私和福祉构成了巨大风险。

数据泄露影响

如果犯罪黑客访问了21 Buttons的AWS S3存储桶中的发票,则他们可能已经针对受影响的影响者进行了许多非法活动。

网络钓鱼活动,欺诈和恶意软件

利用发票上包含的PII数据和电子邮件地址,以及影响者个人资料上的公开信息,黑客可以开展极为有效的网络钓鱼活动。

在网络钓鱼活动中,黑客和网络犯罪分子向受害者发送模仿真实企业的欺诈性电子邮件。这些电子邮件诱使受害者提供敏感数据,例如银行帐户和信用卡详细信息。还可能要求他们单击将其设备嵌入了恶意软件,间谍软件,勒索软件等的链接。

黑客可以利用发票中显示的信息,并显示为21个按钮,用于查询交易,请求更新的财务信息等等。访问每张发票的货币价值将使他们能够创建令人信服的电子邮件,快速建立信任并欺骗无数受害者。

身份盗窃和欺诈

黑客可以将通过21 Buttons的数据泄露,用户的公开帖子以及成功的犯罪网络钓鱼活动获得的信息进行组合,以进行各种形式的财务欺诈。

这可能包括从信用卡欺诈和银行帐户接管到批发身份盗用等任何事情。

当有人意识到自己被欺骗时,可能为时已晚。几乎不可能将任何欺诈方案的起源追溯到21 Buttons。

隐私,跟踪和骚扰

大多数社交媒体影响者都试图将其PII数据保密并完全隐藏。但是,通过公开他们的联系方式,家庭住址和身份证号码,21 Buttons损害了每个受影响的人的隐私。

如果有人公开共享发票,不良行为者将有足够的材料来识别影响者及其家和工作场所拥有的任何私人账户。

如上所述,这不仅使受影响的人容易遭受网络钓鱼和欺诈。他们还面临着在线和离线隐私,打扰,跟踪和骚扰的风险。

21 Buttons的风险

21 Buttons由于此数据泄露,21 Buttons也可能面临负面的反击和其他后果。

罚款和法律诉讼

21 Buttons总部位于西班牙,其大多数用户都居住在欧盟内部。因此,该公司在GDPR管辖范围内运营。它将需要迅速采取行动来解决数据泄露问题,否则将面临监管机构的罚款或法律诉讼。

失去客户和合作伙伴

尽管此违规行为只是21 Buttons业务增长的一小部分,但人们可能会因此质疑其更广泛的数据隐私惯例。

普通用户,有影响力的人和公司可能不愿意使用被发现公开此类详细财务和PII数据的应用程序。

尽管具有创新性,但21 Buttons的业务模式并非独一无二。还有许多其他平台提供类似的电子商务和社交媒体组合,例如Instagram。

通过揭示有影响力的人在其应用上赚了多少(或少),“ 21 Buttons”可能会破坏其感知价值,从而成为在线赚钱的一种方式。

对于一家处于“成长”初期的公司而言,这一点意义重大,因为该公司吸引新用户的能力主要取决于他们认为自己可以从该应用程序中获得的收入。

负面宣传

由于“社交商务”行业竞争激烈,因此21 Buttons的竞争对手可能会利用数据泄露诱使用户使用其平台和应用程序。

像Instagram及其母公司Facebook这样的大公司可以抓住时机赶上21 Buttons,并提供其社交功能作为更安全的选择。

所有这些结果可能会对21 Buttons的短期收入和长期增长产生重大负面影响。

专家的建议

21 Buttons如果已采取一些基本的安全措施,则可以轻松避免暴露其用户的数据。这些包括但不限于:

- 保护其服务器。

- 实施适当的访问规则。

- 永远不要将不需要身份验证的系统开放给互联网。

- 始终将用户数据和操作数据分开存储。

任何公司,无论规模大小,都可以复制相同的步骤。

保护开放的S3存储桶

请务必注意,开放的,可公开查看的S3存储桶不是AWS的缺陷。它们通常是存储桶所有者错误的结果。Amazon向AWS用户提供了详细说明,以帮助他们保护S3存储桶并保持其私密性。

对于21 Button,修复此错误的最快方法是:

- 将存储桶设为私有并添加身份验证协议。

- 遵循AWS访问和身份验证最佳实践。

- 向其S3存储桶添加更多保护,以进一步限制谁可以从每个入口点访问它。

对于21 Buttons的用户

如果您担心这种违规行为可能对您造成何种影响,请直接与公司联系,以确定正在采取哪些步骤来保护您的数据。

要全面了解数据漏洞,请阅读我们 有关在线隐私的完整指南。它向您展示了网络犯罪分子针对互联网用户的多种方式,以及为确保安全而采取的步骤。

我们是如何发现此数据泄露的

vpnMentor研究团队发现了21 Button的数据安全漏洞,这是一个庞大的Web映射项目的一部分。我们的研究人员使用端口扫描来检查特定的IP块,并测试不同系统的弱点或漏洞。他们检查每个弱点,以发现任何暴露的数据。

我们的团队能够访问此S3存储桶,因为它完全不安全且未加密。

每当发现数据泄露时, 我们都会使用专家技术来验证数据的所有者, 通常是商业企业。

作为道德黑客, 当我们发现公司的在线安全漏洞时,有义务通知公司。我们与21个Buttons进行了联系,不仅让他们知道该漏洞,而且还提出了使他们的系统安全的建议方法。

这些道德规范也意味着我们对公众负有责任。 21 Button用户必须意识到暴露了他们大量敏感数据的数据泄露。

此Web制图项目的目的是帮助 使所有用户的互联网更加安全。

我们没有证据-也没有办法知道-我们报告中的数据是否已被其他人访问或泄漏;只有数据库所有者可以知道这一点。

我们竭尽所能,通过与公司联系并确保他们尽快保护泄漏的数据库来防止这种情况的发生。

我们从不出售,存储或公开在安全研究期间遇到的任何信息。