什么是Xposed密码?

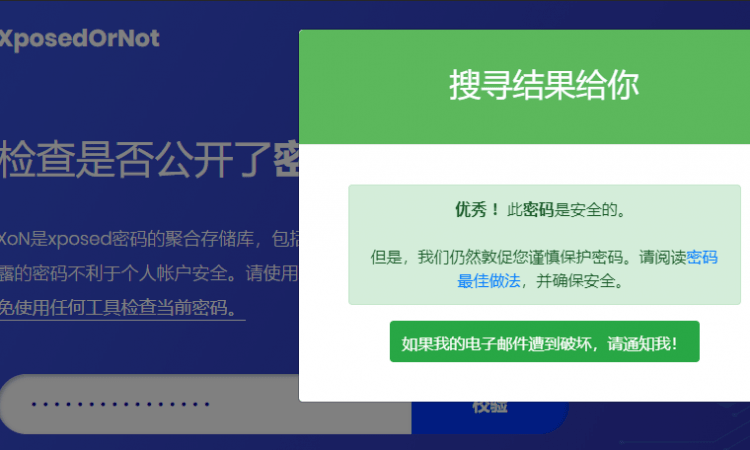

这个项目的主要目的是为公众提供一个免费的平台,以检查他们的密码是否被暴露和泄露过.

这些泄露出来的密码是否与你正在使用的密码相同,如果有的话请尽快修改密码,因为黑客使用的密码字典里正好有你在使用的密码,相当于能打开你门的钥匙正好在小偷手里也有同样的一把,当你成为目标时,小偷只要把手里面的钥匙全部试一遍,你的家便被盗了.

xposde包含了大量真实密码收集积累,总共包括约8.5亿个实时密码,这些密码在世界各地的各种数据泄露中暴露出来。密码是从诸如Collection#1,Yahoo等暴露的违规行为中挑选出来的。此外,密码也通常在pastebin.com的 “ 粘贴 ”中暴露。我们已经进行了40,000多次此类曝光,并且再次添加到这个庞大的列表中。 排序后的密码使用高度安全的哈希算法SHA-3(Keccak-512)进行哈希处理.

查询地址: https://www.xposedornot.com/

例如查询123456这个弱密码,可见该密码在此前泄露过的数据库中出现过11999477次(1199万次)

123456这个密码使用人很多,具体有多少呢?

1.2÷85= 0.0141176471 =1.4%

也就是说平均200个人中就有3人使用123456作为密码.

好像并不多—–但是.

理想化状态下,10亿人就有1400万人使用123456作为密码,可见这个数量还是很可观的,按照这个概率来进行简单攻击,收获颇丰,更何况还有其他的弱口令密码字典加持.

既然这么多人使用这个密码,那么黑客密码字典里自然要把该密码加进去.所以,这里推荐一个随机密码生成器来强化你的密码,保护你的安全.

随机密码生成器: http://www.ddosi.org/mm.html

下面来看看随机生成的密码强度测试:随机生成27个16位密码

Az5ZrC9jfe3Vo4Rk

CdYh382zPkKGvpVM

Cpoc5zUuleWhBD2j

k6tmdbchqlsUGPK0

1rvzZ3o5yMBO4E8X

UZRuKLbhrMkmfATa

RlYodMITrc2bikAa

VXomb2QT3f814SuB

aVI5hLfU7TitFrA0

PU76Nhg3BqtbLiFd

gJhULwR4FIy09bkn

H47MPQGegEBnhjRL

5nVH39GAL6sBlCeR

NDR3P5fqYSGnVp4E

tW8pcYGPdof3r10F

E0GDN3MI2RABKjxQ

YWgRTOVauhMdeb4c

PHOuaXYAJlrdnsmR

WZlpMrRLd0uEoqNv

4TFMGEx3mrLNjQpS

J4gKkPxW3a0lXVLM

OX5Zq7D9dQm3xzka

v0uanVzJix45w6PY

ZjFXBydTQ29keU0r

d0Fv2T8IGr9X7ekN

8DXl5tRe1ZfjzabA

U2tpsBfnuFMoEb4C

密码泄露查询地址: https://www.xposedornot.com/

随机密码生成器: http://www.ddosi.org/mm.html