目录导航

123RF于今年三月初遭受数据泄露,而其数据库于11月8日在一个黑客论坛上露面.

人气颇高的图床网站123RF.com遭黑客攻击,其拥有830万用户的数据库被泄露到一个臭名昭著的黑客论坛供下载。

123RF是伊利诺伊州芝加哥市的Inmagine Group的一部分。该网站是一家行业巨头,以向客户(包括全球个人和企业)出售免版税图片而闻名。该服务拥有超过1200万活跃用户。

泄露的数据库包含的内容

全名

用户名

IP地址

电话号码

电子邮件地址

密码哈希

Facebook个人资料链接

地址(包括邮政编码)

123RF上的帐户注册日期

位置(包括国家,州和城市)

还可以确认该数据库最初是在2020年3月22日被盗,并于上周在一个臭名昭著的黑客论坛上露脸.

谁攻破了123RF?

123RF数据泄露背后的黑客是臭名昭著的ShinyHunters。该黑客是2020年一些规模最大且引人注目的数据泄露的背后原因,其中包括如下数据泄露都是出自ShinyHunters之手:

WattPad – 2.71亿个帐户泄漏

Dunzo –泄露了11GB的数据

Dave.com –泄露了700万个帐户

Bhinneka –超过100万个帐户泄漏

Minted – 500万个帐户泄漏

ProctorU – 444,267个帐户泄漏

Tokopedia – 9100万个帐户泄漏

Couchsurfing – 1700万个帐户泄漏

Mashable –泄露了价值5.22GB的数据库

Animal Jam– 4600万用户帐户泄漏123RF.com的用户应该如何保护自己?

数据泄露是巨大的,同时包含敏感数据和个人数据。更糟糕的是,泄漏的密码哈希存在于易于破解的MD5算法中。因此,如果您是123RF用户,建议您立即更改电子邮件和帐户密码。

由于该数据库还包含用户的Facebook个人资料链接以及他们的电子邮件地址,因此对于网络抓取者而言,这是收集这些数据并将其出售给广告商的绝佳机会。此外,数据库中电话号码的存在还可能导致SMS网络钓鱼和Sim Swapping攻击。

数据样本分析

目前数据贩卖泛滥

论坛正在售卖123rf.com的数据,数据唾手可得

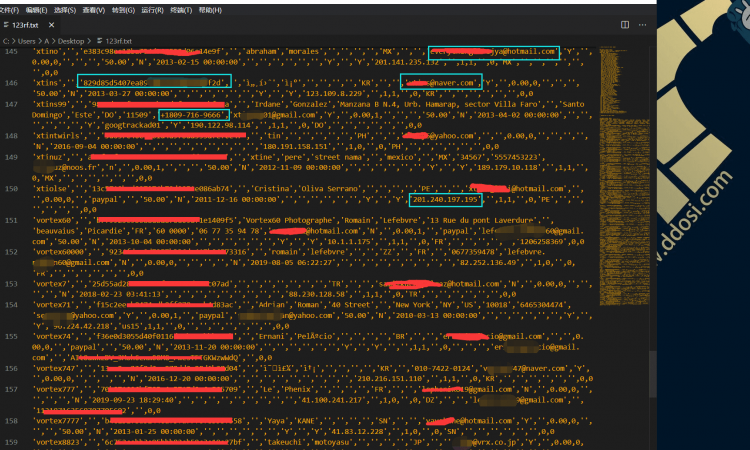

黑客公开的数据样本截图

泄露的数据包含以下字段

uid

password

md5password

company

first_name

last_name

street1

street2

city

state

country

postcode

phone

email

newsletter

discount_cur

discount_amt

source

othersource

payby

paypal_email

paymentlimit

approved

date_register

business_name

website

job

showlocation

hidephoto

agreement

reviewnotify

referrer

allowextended

ipaddress

am

mini_lb

firstlogin

remark

smuser

ip_country

ip_state

allow_ed_move

google_email

facebook_email

google_id

facebook_id

mem_deactivated

external_invite