目录导航

如果你使用burp无法抓包,没有返回的数据,那么请试一下这一款插件.

插件介绍

此扩展劫持 Burp 的 HTTP 和 TLS 堆栈,允许您欺骗任何浏览器 的TLS 指纹 ( JA3 )。它增强了 Burp Suite 的功能,同时降低了 CloudFlare、PerimeterX、Akamai、DataDome 等各种 WAF 进行指纹识别的可能性。

它无需借助黑客、反射或分叉的 Burp Suite 社区代码即可实现此目的。此存储库中的所有代码仅利用 Burp 的官方 Extender API。

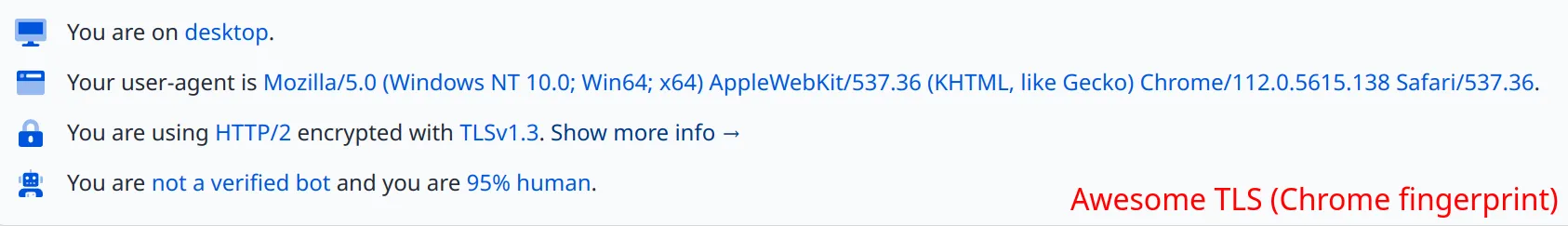

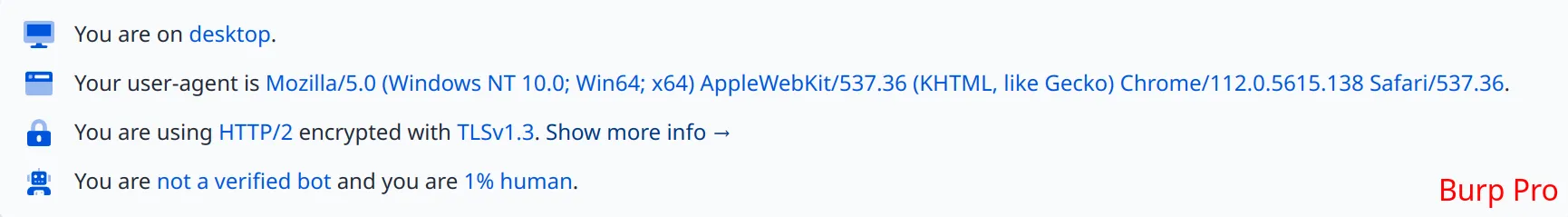

机器人ip检测

这只是一个例子。如果您使用其他专用机器人检测站点进行测试,请告诉我您的结果!

工作原理

不幸的是,Burp 的 Extender API 对于像这样的更高级的用例来说非常有限,所以我不得不尝试使用它来完成这项工作。

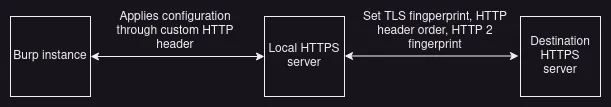

一旦请求进来,扩展程序就会拦截它并将其转发到在后台启动的本地 HTTPS 服务器(加载扩展程序后)。该服务器的工作方式类似于代理;它将请求转发到目的地,同时保留原始标头顺序并应用可自定义的 TLS 配置。然后,本地服务器将响应转发回 Burp。响应标头顺序也被保留。

配置设置和其他必要信息(例如目标服务器地址和协议)通过魔术标头按请求发送到本地服务器。当然,在将请求转发到目标服务器之前,会从请求中删除这个神奇的标头。

ℹ️ 另一种选择是编写上游代理服务器并将 burp 连接到它,但我个人需要一个扩展来实现定制和可移植性。

安装方法

- 从releases下载适合您的操作系统的jar文件。您还可以下载一个 fat jar,它适用于 Awesome TLS 支持的所有平台。这意味着它也是便携式的,可以从 USB 加载以进行跨平台访问。

- 打开 burp(专业版或社区版),转到“扩展器”>“扩展”,然后单击“添加”。然后,选择

Java扩展类型并浏览到刚刚下载的 jar 文件。单击底部的“下一步”,它应该加载扩展而不会出现任何错误。 - 检查 Burp 中新的“Awesome TLS”选项卡的配置设置并开始黑客攻击!

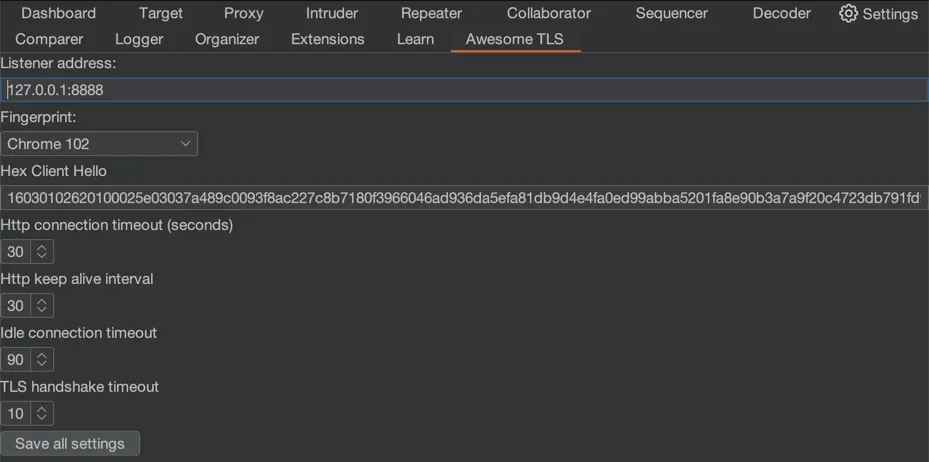

配置

这个扩展是“即插即用”的,应该是不言而喻的。您可以将鼠标悬停在“Awesome TLS”选项卡中的每个字段上,以获取有关每个字段的更多信息。

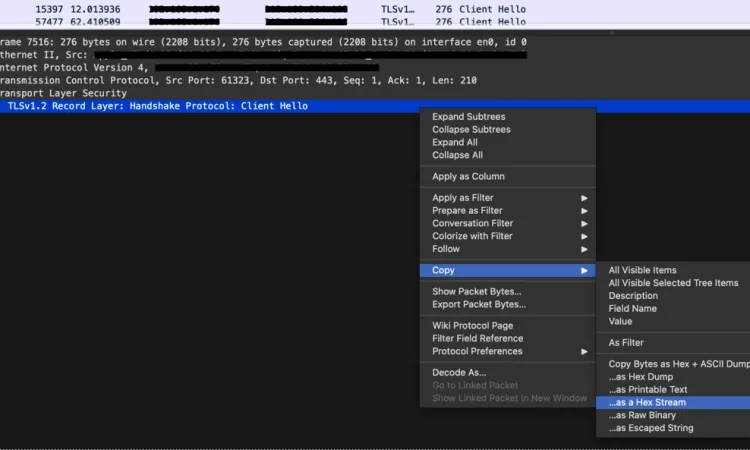

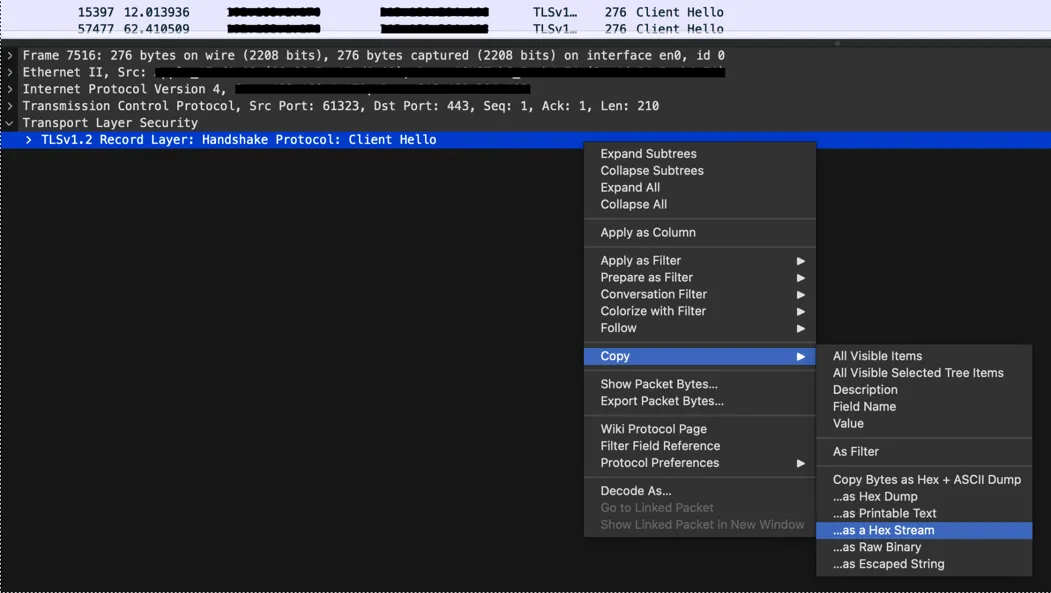

要加载自定义 Client Hello,您可以在 Wireshark 中捕获它,将客户端 hello 记录复制为十六进制流并将其粘贴到“Hex Client Hello”字段中

手动构建说明

此扩展是使用 JetBrains IntelliJ(和 GoLand)IDE 开发的。下面的构建说明假设您使用相同的工具来构建。请参阅目标编程语言版本的工作流程。

- 编译go 包内的

./src-go/。运行cd ./src-go/server && go build -o ../../src/main/resources/{OS}-{ARCH}/server.{EXT} -buildmode=c-shared ./cmd/main.go,替换{OS}-{ARCH}为您的操作系统和 CPU 架构以及{EXT}您平台的动态 C 库的首选扩展。例如:linux-x86-64/server.so. 有关支持的平台的更多信息,请参阅JNA 文档。 - 通过将 GUI 表单编译

SettingsTab.form为 Java 代码Build > Build project。 - 使用 Gradle 构建 jar

gradle buildJar:.

您现在应该拥有一个可在操作系统上与 Burp 配合使用的jar 文件(通常位于./build/libs)。

开发人员

特别感谢以下存储库的维护者:

以及以下网站的创建者:

- https://tlsfingerprint.io/

- https://kawayiyi.com/tls

- https://tls.peet.ws/

- cloudflare.manfredi.io/en/tools/connection

- scrapfly.io/web-scraping-tools/http2-fingerprint

可能存在的问题

高版本java安装报错.

解决办法:使用低版本java或低版本burp.

下载地址

GitHub:

- Burp-Awesome-TLS-fat.jar

- Burp-Awesome-TLS-linux-amd64.jar

- Burp-Awesome-TLS-linux-i386.jar

- Burp-Awesome-TLS-macos-amd64.jar

- Burp-Awesome-TLS-windows-amd64.jar

- Burp-Awesome-TLS-windows-i386.jar

项目地址

GitHub:

https://github.com/sleeyax/burp-awesome-tls

转载请注明出处及链接