用于释放IcedID木马的钓鱼邮件分析,FortiGuard Labs 最近遇到了这样一种情况,乌克兰基辅的一家燃料公司收到了一封钓鱼式电子邮件,其中包含附上的发票(似乎来自另一家燃料供应商),该发票是伪造的。附件是一个包含 IcedID 木马的 zip 文件

Read more

暗网|黑客|极客|渗透测试|专注信息安全|数据泄露|隐私保护

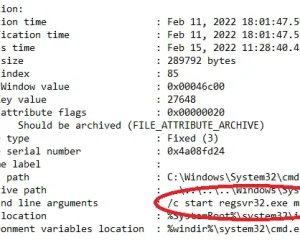

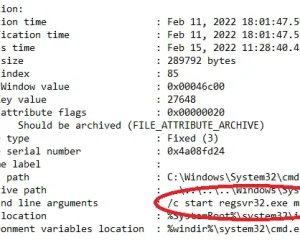

用于释放IcedID木马的钓鱼邮件分析,FortiGuard Labs 最近遇到了这样一种情况,乌克兰基辅的一家燃料公司收到了一封钓鱼式电子邮件,其中包含附上的发票(似乎来自另一家燃料供应商),该发票是伪造的。附件是一个包含 IcedID 木马的 zip 文件

Read more

近期的Emotet木马活动借助office传播病毒2,在这篇文章中,您将了解带有恶意模块的响应数据包中的数据是什么样的,从 C2 服务器接收到当前 Emotet 活动的哪些模块,以及它们如何部署在受害者的设备中。您还将发现这些模块从受害者的设备中窃取了哪些敏感数据

Read more

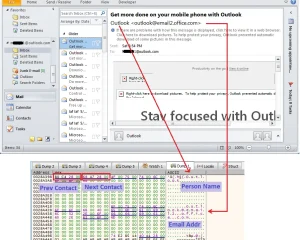

DirtyMoe 模块化蠕虫病毒分析 恶意软件分析,DirtyMoe 恶意软件使用各种工具包(如 PurpleFox)或需要用户交互的 Telegram Messenger 注入安装程序进行部署。DirtyMoe 模块之一使用不需要用户交互的类似蠕虫的技术传播恶意软件

Read more

对新型勒索软件LokiLocker的分析,BlackBerry Threat Intelligence 已经确定了一个新的勒索软件即服务[Ransomware-as-a-Service] (Raas) 系列,LokiLocker 会加密您的文件,如果您不及时付款,您的机器将无法使用

Read more

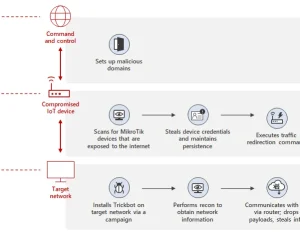

在物联网设备中发现僵尸网络Trickbot,在本博客中,我们将分享我们对上述方法的分析,并提供攻击者如何获得对 MikroTik 设备的相关访问并在 Trickbot 攻击中权限使用识别物联网设备的检查,保护物联网设备免受 Trickbot 攻击

Read more