Bitdefender跟踪加密劫持挖矿活动的恶意软件,Bitdefender 安全研究人员发现了一个可能位于罗马尼亚的威胁组织,该组织至少自 2020 年以来一直活跃。他们一直针对基于 Linux 的具有弱 SSH 凭据的机器,主要是为了部署 Monero 挖矿恶意软件

Read more

暗网|黑客|极客|渗透测试|专注信息安全|数据泄露|隐私保护

Bitdefender跟踪加密劫持挖矿活动的恶意软件,Bitdefender 安全研究人员发现了一个可能位于罗马尼亚的威胁组织,该组织至少自 2020 年以来一直活跃。他们一直针对基于 Linux 的具有弱 SSH 凭据的机器,主要是为了部署 Monero 挖矿恶意软件

Read more

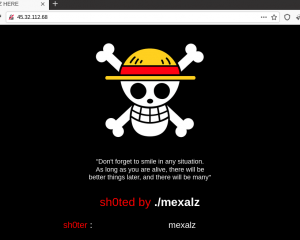

LuminousMoth APT分析-针对少数人的全面攻击,大多数早期攻击事件发生在缅甸,APT 攻击者以其攻击的频繁针对性而闻名。通常,他们会精心挑选一组目标,然后以几乎外科手术般的精度处理这些目标,并根据受害者的身份或环境量身定制感染媒介、恶意植入和有效载荷

Read more

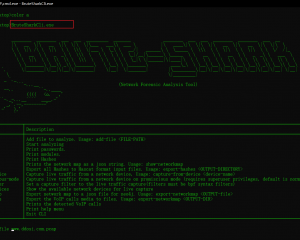

BruteShark数据包哈希用户名密码提取 可视化网络图构建工具,络接口进行实时捕获)进行深度处理和检查。它包括:密码提取、构建网络地图、重建 TCP 会话、提取加密密码的哈希值,甚至将它们转换为 Hashcat 格式以执行离线暴力攻击

Read more

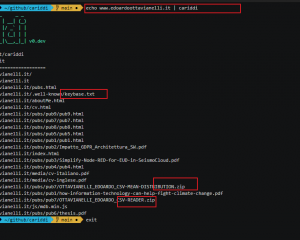

cariddi 自动抓取url下的文件令牌api密钥等机密数据,cariddi-自动获取域列表、抓取 url 并扫描端点、机密数据文件、api 密钥(key)、文件扩展名(txt,zip,rar,xlsx,docx,pdf)、令牌token等数据

Read more

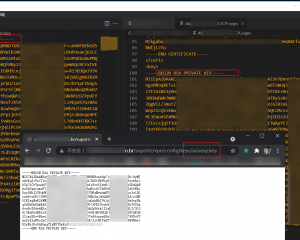

Google hacking Dork|谷歌黑客之寻找服务器敏感重要文件,通过如下命令,在Google进行搜索时,就可以找到暴露的互联网服务器敏感重要文件,命令如下: [934个Google搜索敏感重要文件命令],ssh密钥,数据库文件,apikey

Read more