目录导航

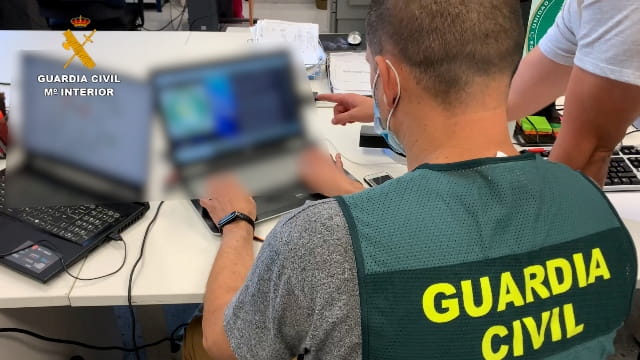

作为针对欧洲金融机构的社会工程活动的一部分,西班牙执法机构周三逮捕了 16 名属于犯罪网络的人,这些人与操作两个银行木马程序有关。

经过长达一年的调查,在里贝拉(拉科鲁尼亚)、马德里、帕尔拉和莫斯托莱斯(马德里)、塞塞尼亚(托莱多)、比利亚弗兰卡德洛斯巴罗斯(巴达霍斯)和阿兰达德杜埃罗(布尔戈斯)进行了逮捕。在一份声明中说。

“通过被称为‘电子邮件欺骗’的技术安装在受害者计算机上的恶意软件,[该组织] 将设法将大量资金转移到他们的账户中,”当局指出。

计算机设备、手机和文件被没收,并分析了 1,800 多封垃圾邮件,使执法部门成功阻止了总计 350 万欧元的转账企图。据说该活动已为黑客净赚 276,470 欧元,其中 87,000 欧元已成功追回。

作为为其网络钓鱼攻击提供可信度的努力的一部分,运营商以合法的包裹递送服务和政府实体(如财政部)为幌子发送电子邮件,敦促收件人点击一个链接,该链接将恶意软件偷偷下载到系统。

这种被称为“ Mekotio ”和“ Grandoreiro ”的恶意软件通过拦截银行网站上的交易来未经授权地将资金转移到攻击者控制下的账户。至少有 68 个属于官方机构的电子邮件帐户被感染,以促进此类欺诈性转移。

国民警卫队说:“之后,这些钱被分散到其他账户,或通过自动取款机提取现金,通过BIZUM、REVOLUT卡等进行转账,以阻止可能的警方调查。”

Grandoreiro是一部分Tetrade巴西银行木马的由网络安全公司卡巴斯基在2020年7月详细说明,而Mekotio的演进策略是由ESET在八月到2020年,其中涉及显示虚假的弹出窗口,以它的受害者,企图引诱披露他们泄露敏感信息。

“这些窗口经过精心设计,旨在针对拉丁美洲银行和其他金融机构,”这家斯洛伐克网络安全公司[ESET]指出。

为避免成为此类攻击的牺牲品,该机构建议电子邮件和短信接收者仔细检查消息,特别是如果消息涉及具有紧急请求、促销或非常有吸引力的交易的实体,同时还要采取措施注意语法错误并确保消息发送者的真实性。

详情

16 人在里贝拉(拉科鲁尼亚)、马德里、帕尔拉和莫斯托莱斯(马德里)、塞塞尼亚(托莱多)、比利亚弗兰卡德洛斯巴罗斯(巴达霍斯)和阿兰达德杜埃罗(布尔戈斯)因涉嫌欺诈和属于刑事犯罪而被捕。

通过被称为“电子邮件欺骗”的技术安装在受害者计算机上的恶意软件,他们可以设法将大量资金转移到他们的帐户中

在分析了 1,800 多封电子邮件后,代理商成功阻止了 3,500,000 欧元的转账尝试

国民警卫队在 AGUAS VIVAS 行动的框架内解散了一个致力于通过互联网实施诈骗的犯罪组织。通过被称为“电子邮件欺骗”的技术安装在受害者计算机上的恶意软件,他们可以设法将大量资金转移到他们的帐户中。

16 人在里贝拉(拉科鲁尼亚)、马德里、帕尔拉和莫斯托莱斯(马德里)、塞塞尼亚(托莱多)、比利亚弗兰卡德洛斯巴罗斯(巴达霍斯)和阿兰达德杜埃罗(布尔戈斯)因涉嫌欺诈和属于刑事犯罪而被捕。组织。

查明诈骗犯罪20起,诈骗金额276470欧元,追回87000欧元。

同样,在马德里进行了 2 次搜索,其中大量文件、移动设备和计算机设备进行了干预。

调查开始于一年多前,此前,位于国家地理各处的不同官方机构提出了几项投诉,指控他们的计算机设备感染了某种类型的恶意软件,他们本来可以利用这些恶意软件通过网上银行转移您的账户内的大笔资金。

在分析受影响的计算机设备后,代理发现感染是通过一种称为“电子邮件欺骗”的技术进行的,包括欺诈性发送电子邮件,其中攻击者隐藏了真实的发件人地址,显然是将其替换为另一个合法账户,从而成功地取代了国家机构的身份,如税务局、财政部、邮局或 DGT。

作案手法

投诉人在他们的电子邮件帐户中收到了消息,据称这些消息来自税务局、财政部、Correos、DGT 等官方机构,要求他们支付欠税、支付交通罚款或收取包裹,而他们为此打开在收到的电子邮件中插入的链接以查看详细信息。当他们访问该链接时,他们实际上是访问了一个地址或网页,在后台下载并安装了恶意程序。

一旦安装在计算机上,在用户没有注意到的情况下,它就会潜伏在等待用户访问任何银行网站、执行银行交易的那一刻被激活。当时,恶意软件对发布的数据进行了拦截和修改,使得该款货币的受益人账户共有30个属于网络的银行账户。之后,这些钱被分散到其他账户,或通过ATM取款、BIZUM、REVOLUT卡转账等方式,以阻挠警方可能进行的调查。

所有受害者都同意的一个特点是,一旦他们通过网络进行任何银行业务,他们的计算机就会重新启动数次,直到访问被阻止,随后检查大量资金已转移到未知账户。

68个邮箱账户被木马感染

研究人员与卡塞雷斯省议会信息技术部合作,在属于官方机构的至少 68 个电子邮件帐户中检测到可疑活动,这些帐户感染了“Mekotio”和“Grandoreiro”木马程序,正在等待完成欺诈转移。在分析了 1,800 多封电子邮件后,代理商设法阻止了 3,500,000 欧元的转账尝试。

该组织结构完美,等级分明,分为 4 个级别。

一方面,有些人致力于接收欺诈性转账金额(级别 1),

然后他们将其转移给组织的其他成员(级别 2)。

另一方面,有人将资金转移到位于国外的其他账户(级别 3),

最后是那些致力于掩盖账户在线操作的人(级别 4)。

网络钓鱼、Vishing 和 Smishing

这三种基于社会工程学的攻击在执行上非常相似。一般而言,网络犯罪分子会发送一条假冒合法实体(例如银行、社交网络、技术服务或公共实体)的消息,我们对这些实体有信心以实现其目标。这些信息通常具有紧迫性或吸引力,以防止您运用常识和三思而后行。

- 网络钓鱼:通常使用电子邮件、社交网络或即时通讯应用程序。

- Vishing:它是通过电话进行的。

- Smishing : 使用的渠道是短信。

有时,他们会携带一个指向欺诈网站的链接,该链接可能被欺骗、伪装成合法链接,或者它是一个恶意附件,用恶意软件感染我们。

其目的是获取用户的个人和/或银行数据,让我们相信我们正在与我们信任的人共享这些数据。他们还可以使用这种技术为我们下载恶意软件以感染和/或控制设备。

建议

主要建议是要谨慎并仔细阅读消息,特别是如果它是关于有紧急请求、促销或非常有吸引力的便宜货的实体。

此外,我们可以遵循的其他准则可以避免成为此类欺骗的受害者:

- 检测消息中的语法错误。如果是紧急事项或非常有吸引力的促销活动,则很可能是欺诈行为。

- 检查链接是否与其指向的地址匹配。而且,无论如何,我们必须直接在浏览器中自己输入网址,而不能复制粘贴。

- 检查消息的发件人,或确保它是一部合法的手机。

- 请勿下载任何附件并事先使用防病毒软件对其进行分析。

- 在 vishing 的情况下,我们不得下载攻击者请求的任何文件,或通过任何远程控制软件放弃对我们计算机的控制。

- 永远不要回复消息.

该操作由初审法院和指令编号。卡塞雷斯的第 1 次事件是由卡塞雷斯司令部司法警察 (UOPJ) 组织单位技术犯罪小组 (EDITE) 的特工执行的。

如需更多信息,您可以拨打680.410.422 联系卡塞雷斯国民警卫队外围通信办公室。

有视频图像可供需要它们的媒体使用,请访问以下链接:

www.guardiacivil.es/es/prensa/videos_descarga_medios/2021/index.html