目录导航

这些统计数据基于从同意提供统计数据的用户那里收到的卡巴斯基产品检测结果。

年度数据

2021 年,卡巴斯基移动产品和技术检测到:

- 3,464,756 个恶意安装包

- 97,661 个新的手机银行木马

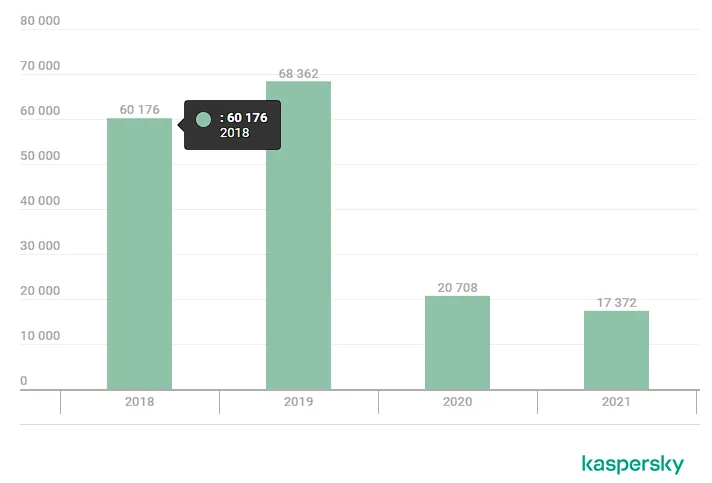

- 17,372 个新的移动勒索软件木马

年度趋势

2021 年,我们观察到针对移动用户的攻击数量呈下降趋势。但现在庆祝还为时过早:攻击在恶意软件功能和载体方面都变得越来越复杂。

去年,通过广告 SDK 将恶意代码注入流行应用程序的事件屡次发生,例如CamScanner的耸人听闻的案例——我们在官方 APKPure 客户端的广告库中以及经过修改的 WhatsApp 构建中发现了恶意代码。

尽管 Google 努力将威胁排除在平台之外,但专家们还在 Google Play 上的应用程序中继续发现恶意软件。2021 年尤其值得注意的是 Joker 木马,它为受害者注册付费订阅,Facestealer 木马,它从 Facebook 账户窃取凭据,以及各种银行木马加载程序。将恶意软件潜入 Google Play 的最常见方法是木马模仿已经在网站上发布的合法应用程序(例如,照片编辑器或 VPN 服务),并添加一小段代码来解密并启动从特洛伊木马的主体中提取有效载荷或从攻击者的服务器下载。通常,为了使动态分析复杂化,解包操作是通过来自攻击者服务器的命令分几个步骤执行的:每个解密的模块都包含下一个模块的地址,

除了具有实际恶意功能的应用程序外,Google Play 上还有各种诈骗应用程序——例如,那些模仿服务的应用程序,您可以在这些应用程序中申请福利金,并将用户重定向到要求他们提供数据和支付费用的页面。

银行木马在 2021 年获得了新功能。针对韩国用户的 Fakecalls 银行家将拨出电话拨到受害者的银行,并播放存储在木马体内的预先录制的操作员响应。Sova 银行家窃取cookie,使攻击者能够在不知道登录凭据的情况下访问用户的当前会话和个人手机银行帐户。Vultur 后门使用 VNC(虚拟网络计算)记录智能手机屏幕;当用户打开攻击者感兴趣的应用程序时,他们可以监视屏幕上的事件。

2021 年的另一个有趣发现是第一个Gamethief 类型的移动木马,旨在窃取移动版绝地求生 (PUBG) 的帐户凭据。

2020 年充满了新闻报道和掩盖恶意软件的机会,例如,作为 Covid19 跟踪器或视频会议应用程序,大流行话题在报告年度逐渐消退。没有新的全球网络犯罪趋势。利用热门话题的少数例子是 Google Play 上的 Joker Trojan,它伪装成一个应用程序,具有 Squid Game 风格的背景壁纸。

说到移动威胁,我们不能不提到对Pegasus 间谍软件的高调调查。由于针对此类程序的防护是一个非常现实的问题,因此我们就如何防范高级间谍软件(或者,无论如何,使入侵者的任务大大复杂化)提出了一些建议。

统计数据

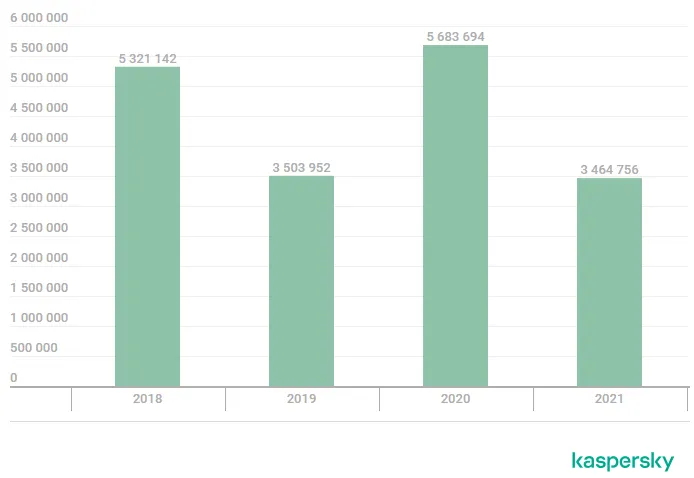

安装包数量

2021年,我们检测到移动恶意安装包3,464,756个,比上年减少2,218,938个。总体而言,移动恶意软件安装包的数量下降到 2019 年左右的水平。

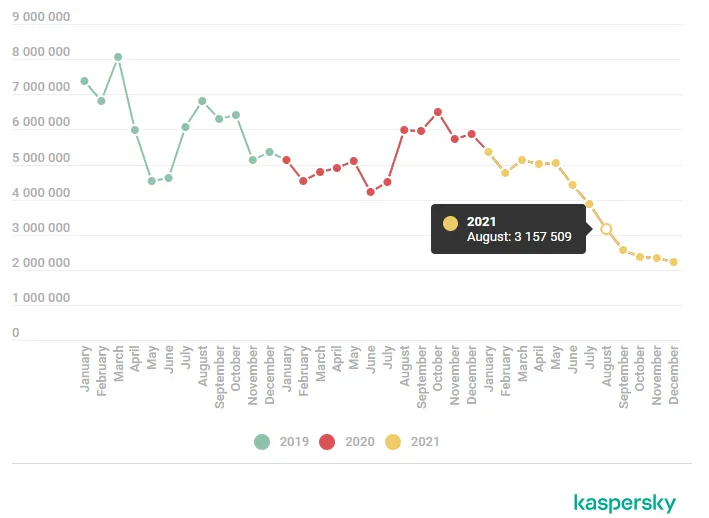

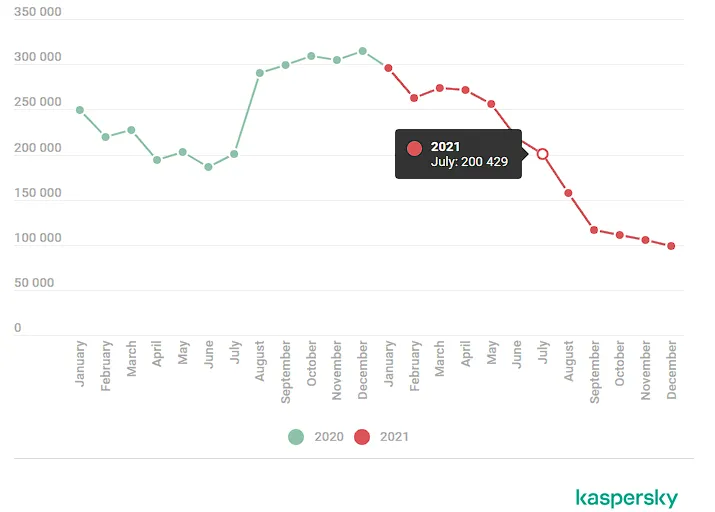

对移动用户的攻击次数

在整个报告期内,攻击次数平稳下降,2021 年下半年达到过去两年来的最低月平均值。

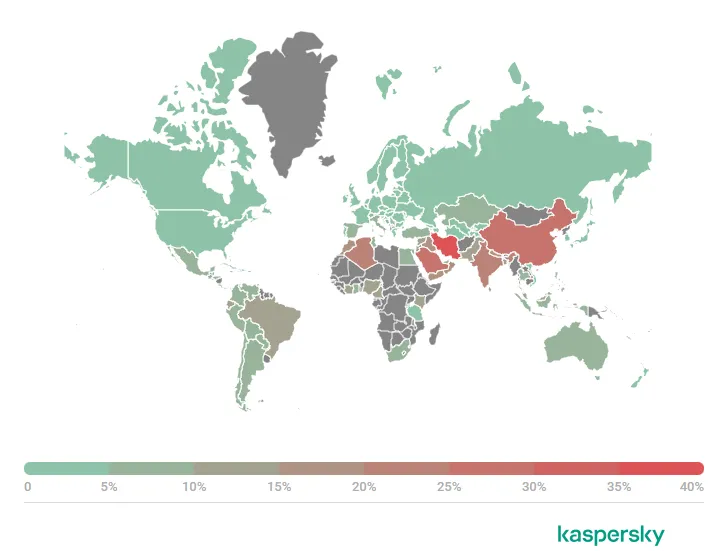

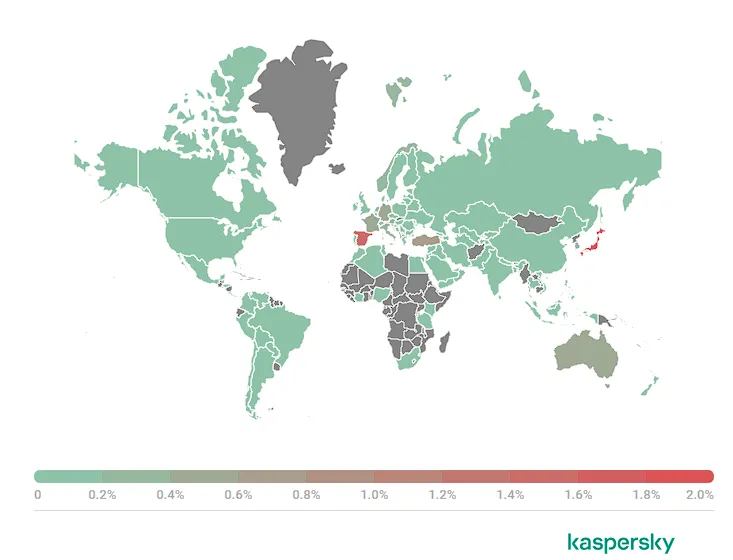

移动恶意软件感染尝试地图

受移动恶意软件攻击的用户份额排名前 10 的国家/地区

| 国家* | %** | |

| 1 | 伊朗 | 40.22 |

| 2 | 中国 | 28.86 |

| 3 | 沙特阿拉伯 | 27.99 |

| 4 | 阿尔及利亚 | 24.49 |

| 5 | 印度 | 20.91 |

| 6 | 伊拉克 | 19.65 |

| 7 | 也门 | 19.26 |

| 8 | 阿曼 | 17.89 |

| 9 | 科威特 | 17.30 |

| 10 | 摩洛哥 | 17.09 |

* 不包括卡巴斯基移动技术用户相对较少的国家(低于 10,000)。

** 受攻击的唯一用户占该国卡巴斯基移动技术所有用户的百分比。

伊朗连续第五年在感染率排行榜上名列前茅:40.22% 的用户遇到了移动威胁。与前一年一样,这主要是由于 AdWare.AndroidOS.Notifyer 系列广告软件的积极分发。

排在第二位的是中国(28.86%),用户最常遇到来自 RiskTool.AndroidOS.Wapron 系列的潜在有害应用程序。这个家庭的成员以受害者的移动账户为目标,特别是通过代表受害者发送收费短信作为所谓的观看色情片的付款。

紧随其后的是沙特阿拉伯 (27.99%),用户最常遇到来自 AdWare.AndroidOS.HiddenAd 系列的广告软件。

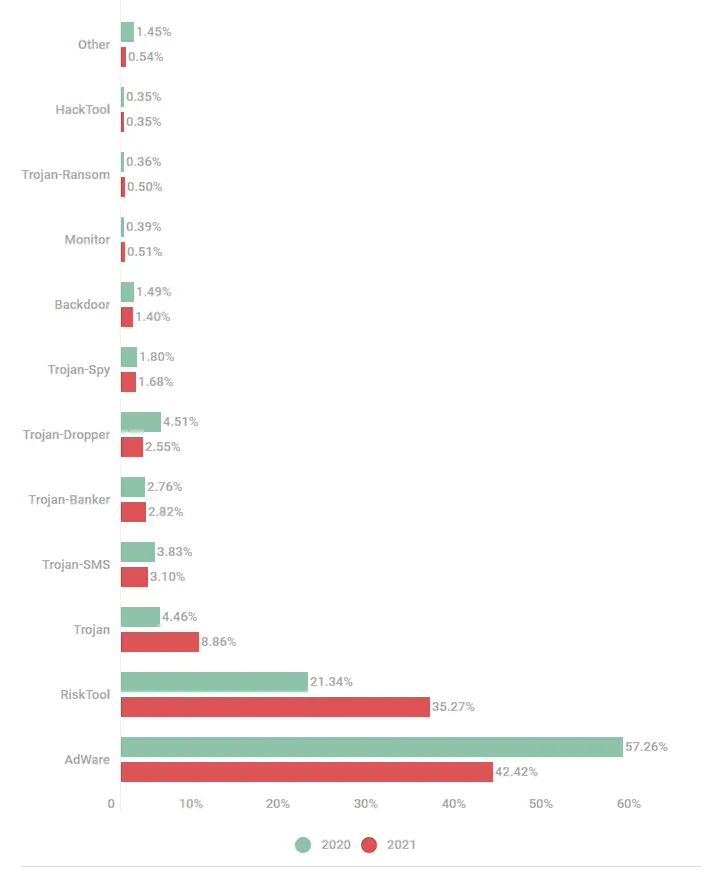

检测到的移动威胁按类型分布

与 2020 年一样,尽管与 2020 年相比下降了 14.83 个百分点,但广告软件 (42.42%) 在报告期内检测到的所有威胁中占比最大。

潜在不受欢迎的RiskTool 应用程序(35.27%)排名第二;在 2019-2020 年急剧下降后,它们的份额增加了 13.93 个百分点。

排在第三位的是木马威胁(8.86%),其份额上升了 4.41 个百分点

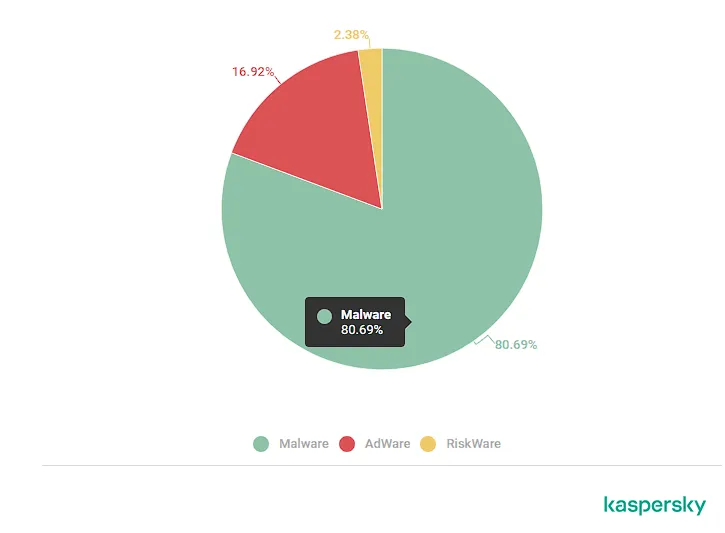

按使用的软件类型分布的攻击

与往年一样,2021 年对移动用户的最大攻击份额属于恶意软件(80.69%)。与此同时,基于广告软件的攻击份额继续增长:16.92% 对 2020 年的 14.62%,而使用 RiskWare 类应用程序的攻击份额下降(2.38% 对 3.21%)。

移动广告软件

在报告期内,与 2020 年一样,检测到的所有广告软件中有一半以上(53.66%)来自 Ewind 系列,这是一种跟踪用户行为并抵制删除的攻击性广告软件。

2021 年检测到的前 10 个广告软件系列

| 名称 | %* | |

| 1 | Ewind | 53.66 |

| 2 | HiddenAd | 18.48 |

| 3 | FakeAdBlocker | 13.34 |

| 4 | MobiDash | 3.54 |

| 5 | Adlo | 1.89 |

| 6 | Dnotua | 1.09 |

| 7 | Agent | 1.09 |

| 8 | Fyben | 1.05 |

| 9 | Loead | 0.66 |

| 10 | Kuguo | 0.63 |

* 广告软件系列软件包在广告软件软件包总数中的份额。

RiskTool 类应用程序

2021 年,SMSreg 在 RiskTool 类威胁中重新占据了主导地位:检测到的此类应用程序中有 90.96% 是该家族的成员。从绝对值来看,与 2020 年相比,SMSreg 包的数量增加了一倍多,达到 1,111,713 个应用程序。该系列的一个特点是通过短信进行支付(例如,汇款或订阅移动服务),而无需明确通知用户。

2021 年检测到的前 10 个 RiskTool 系列

| 名称 | %* | |

| 1 | SMSreg | 90.96 |

| 2 | Dnotua | 4.07 |

| 3 | Resharer | 1.14 |

| 4 | Robtes | 1.06 |

| 5 | Agent | 0.79 |

| 6 | Wapron | 0.53 |

| 7 | Autopay | 0.28 |

| 8 | SmsPay | 0.18 |

| 9 | ContactsCollector | 0.17 |

| 10 | Hamad | 0.12 |

* RiskTool 系列软件包在 RiskTool 软件包总数中的份额。

排名前 20 的移动恶意软件程序

请注意,以下恶意软件排名不包括风险软件或 PUA,例如 RiskTool 或广告软件。

| 判定 | %* | |

| 1 | DangerousObject.Multi.Generic | 33.69 |

| 2 | Trojan-SMS.AndroidOS.Agent.ado | 6.65 |

| 3 | DangerousObject.AndroidOS.GenericML | 4.92 |

| 4 | Trojan-Spy.AndroidOS.SmsThief.po | 3.91 |

| 5 | Trojan.AndroidOS.Agent.vz | 3.68 |

| 6 | Trojan-Downloader.AndroidOS.Necro.d | 3.58 |

| 7 | Trojan.AndroidOS.Triada.el | 3.07 |

| 8 | Trojan.AndroidOS.Whatreg.b | 3.02 |

| 9 | Trojan.AndroidOS.Triada.ef | 3.01 |

| 10 | Trojan-Dropper.AndroidOS.Hqwar.cf | 2.81 |

| 11 | Trojan-Dropper.AndroidOS.Hqwar.bk | 2.80 |

| 12 | Trojan.AndroidOS.MobOk.ad | 2.78 |

| 13 | Trojan.AndroidOS.Hiddad.gx | 2.11 |

| 14 | Trojan.AndroidOS.Triada.dq | 2.02 |

| 15 | Trojan-SMS.AndroidOS.Fakeapp.b | 1.91 |

| 16 | Exploit.AndroidOS.Lotoor.be | 1.84 |

| 17 | Trojan-Dropper.AndroidOS.Agent.rp | 1.75 |

| 18 | HackTool.AndroidOS.Wifikill.c | 1.60 |

| 19 | Trojan-Banker.AndroidOS.Agent.eq | 1.58 |

| 20 | Trojan-Downloader.AndroidOS.Agent.kx | 1.55 |

* 受此恶意软件攻击的唯一用户占卡巴斯基移动技术所有受攻击用户的百分比。

按照传统,我们前 20 名中的第一名是 DangerousObject.Multi.Generic (33.69%),这是我们对使用云技术检测到的恶意软件的判断。当防病毒数据库缺少用于检测恶意软件的数据时,就会部署云技术,但公司的云已经包含有关该对象的信息。这本质上就是检测最新恶意软件类型的方式。

向短付费号码发送短信的 Trojan-SMS.AndroidOS.Agent.ado (6.65%) 从第六位上升至第二位。这种恶意软件的受害者主要在俄罗斯。

第三位是判决 DangerousObject.AndroidOS.GenericML (4.92%)。这些判决分配给我们的机器学习系统识别为恶意的文件。

第四名是 Trojan-Spy.AndroidOS.SmsThief.po (3.91%),其主要功能是监控传入的短信并将捕获的数据发送到网络犯罪分子的服务器。

排在第五位的是Trojan.AndroidOS.Agent.vz(3.68%),这是一个恶意模块,在各种木马的感染链中形成一个环节,负责下载其他模块,尤其是上述Ewind广告软件。

下载、安装和运行其他应用程序的Trojan-Downloader.AndroidOS.Necro.d(3.58%)跌至第六位。

Triada家族木马排名第七、第九、十四位。这些用于在受感染的设备上下载和运行其他恶意程序。感染 Triada 的用户也经常遇到上述 Trojan-Downloader.AndroidOS.Necro.d 以及 Trojan.AndroidOS.Whatreg.b(第八位,3.02%),这使得网络犯罪分子可以将新的 WhatsApp 帐户链接到受害者的电话号码并随意使用,还有 Trojan-Dropper.AndroidOS.Agent.rp(第 17 位,1.75%),它会在下载和运行其他恶意软件之前从 APK 文件资源中解密有效负载。

第十名和第十一名是 Trojan-Dropper.AndroidOS.Hqwar 系列释放器的成员,这些释放器在受害者的设备上解压并运行各种银行木马。在 2020 年该恶意软件的攻击数量增加后,报告期内的检测数量回落至 2019 年的水平。

第十二位是 Trojan.AndroidOS.MobOk.ad 家族的成员 (2.78%),该家族为用户订阅付费服务。

第十三位属于 Trojan.AndroidOS.Hiddad.gx (2.11%),其任务是显示广告横幅并通过隐藏应用栏中的图标来确保在设备上永久存在。

排在第十五位的是 Trojan-SMS.AndroidOS.Fakeapp.b (1.91%),它可以发送短信和拨打指定号码、显示广告并在设备上隐藏图标。受此恶意软件攻击的大多数用户都位于俄罗斯。

Exploit.AndroidOS.Lotoor.be (1.84%) 是一个用于将 Android 设备权限提升到超级用户的漏洞,位于第 16 位。该家族的成员被发现与其他常见的恶意软件捆绑在一起,例如 Triada 和 Necro。

第十八位由 HackTool.AndroidOS.Wifikill.c 实用程序(1.60%)获得,其任务是对 Wi-Fi 网络进行 DOS 攻击以断开其他用户的连接。

排在第 19 位的是 Trojan-Banker.AndroidOS.Agent.eq (1.58%)。隐藏在这一判决背后的主要是来自 Wroba 家族的银行木马,超过一半的攻击针对的是日本。

Trojan-Downloader.AndroidOS.Agent.kx (1.55%) 与合法软件一起分发并下载广告软件,进入了我们的前 20 名。

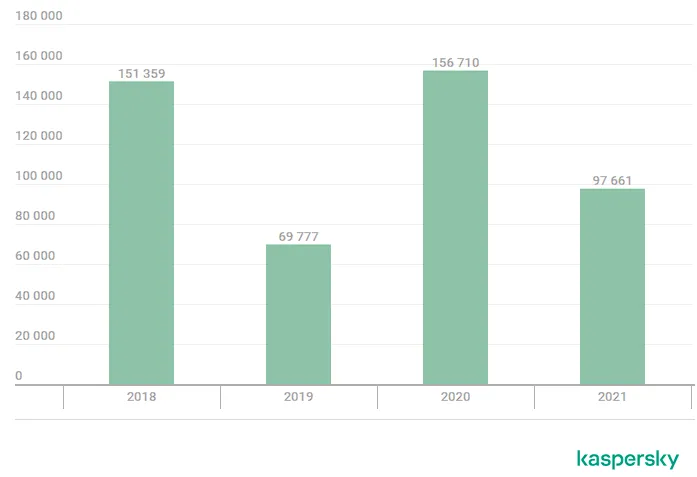

手机银行木马

2021年,我们检测到手机银行木马安装包97661个,比上年减少59049个。对统计数据贡献最大的是 Trojan-Banker.AndroidOS.Agent(占所有检测到的银行木马的 37.69%)、Trojan-Banker.AndroidOS.Bray(21.08%)和 Trojan-Banker.AndroidOS.Fakecalls(9.91%)家族。

从 2020 年下半年开始,移动银行木马的攻击数量急剧增加后,我们看到自 2021 年春季以来逐渐减少。

十大手机银行木马

| Verdict | %* | |

| 1 | Trojan-Banker.AndroidOS.Agent.eq | 19.22 |

| 2 | Trojan-Banker.AndroidOS.Anubis.t | 14.93 |

| 3 | Trojan-Banker.AndroidOS.Svpeng.t | 8.98 |

| 4 | Trojan-Banker.AndroidOS.Svpeng.q | 7,58 |

| 5 | Trojan-Banker.AndroidOS.Asacub.ce | 5.05 |

| 6 | Trojan-Banker.AndroidOS.Agent.ep | 4.88 |

| 7 | Trojan-Banker.AndroidOS.Hqwar.t | 3.08 |

| 8 | Trojan-Banker.AndroidOS.Bian.f | 2.46 |

| 9 | Trojan-Banker.AndroidOS.Agent.cf | 2.03 |

| 10 | Trojan-Banker.AndroidOS.Bian.h | 2.02 |

* 受此恶意软件攻击的唯一用户占受银行威胁攻击的卡巴斯基移动技术所有用户的百分比。

2021 年,Trojan-Banker.AndroidOS.Agent.eq (19.22%) 在我们检测到的银行木马列表中名列前茅,同时也出现在我们的移动威胁前 20 名中。排在第二位的是banker Anubis.t (14.93%)。Svpeng 家族的银行家占据了第三和第四的位置:Svpeng.t (8.98%) 和 Svpeng.q (7.58%)。

受手机银行木马攻击的用户份额排名前 10 的国家

| 国家* | %** | |

| 1 | 日本 | 2.18 |

| 2 | 西班牙 | 1.55 |

| 3 | Turkey | 0.71 |

| 4 | 法国 | 0.57 |

| 5 | 澳大利亚 | 0.48 |

| 6 | 德国 | 0.46 |

| 7 | 挪威 | 0.31 |

| 8 | 意大利 | 0.29 |

| 9 | 克罗地亚 | 0.28 |

| 10 | 奥地利 | 0.28 |

* 不包括卡巴斯基移动技术用户相对较少的国家(低于 10,000)。

** 该国受到移动银行木马攻击的唯一用户占该国卡巴斯基移动技术所有用户的百分比。

2021 年,日本在受到移动银行家攻击的独立用户份额中排名第一(2.18%)。上述 Trojan-Banker.AndroidOS.Agent.eq 贡献最大:占所有攻击的 96.12%。

白银属于西班牙 (1.55%),其中 Trojan-Banker.AndroidOS.Bian.h 最常遇到 (28.97%)。青铜流向土耳其 (0.71%),其中 Trojan-Banker.AndroidOS.Agent.ep (32.22%) 领先。

移动勒索软件木马

2021 年,我们检测到 17,372 个移动勒索软件木马安装包,比去年减少 3,336 个。

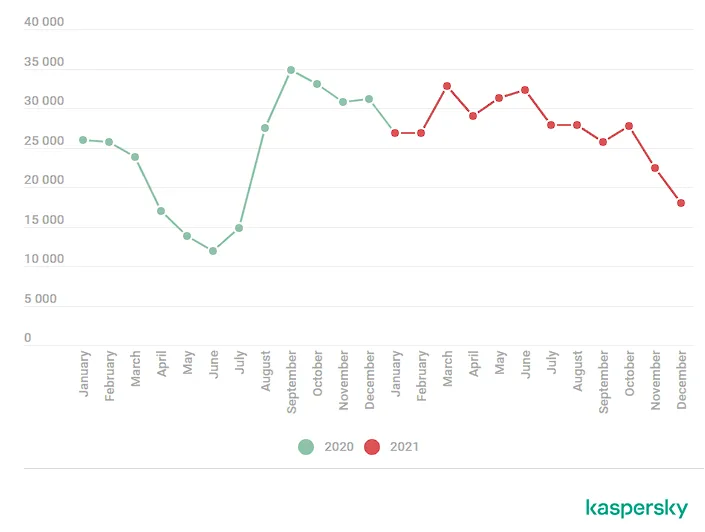

更重要的是,移动勒索木马的攻击次数在2020年下半年大幅增加后,到2021年底保持在同一水平,略有下降。

十大移动勒索软件木马

| Verdict | %* | |

| 1 | Trojan-Ransom.AndroidOS.Pigetrl.a | 59.39 |

| 2 | Trojan-Ransom.AndroidOS.Rkor.an | 3.86 |

| 3 | Trojan-Ransom.AndroidOS.Small.as | 3.39 |

| 4 | Trojan-Ransom.AndroidOS.Rkor.ax | 3.23 |

| 5 | Trojan-Ransom.AndroidOS.Rkor.bb | 2.58 |

| 6 | Trojan-Ransom.AndroidOS.Congur.am | 2.35 |

| 7 | Trojan-Ransom.AndroidOS.Rkor.be | 2.29 |

| 8 | Trojan-Ransom.AndroidOS.Rkor.bc | 1.95 |

| 9 | Trojan-Ransom.AndroidOS.Rkor.bh | 1.88 |

| 10 | Trojan-Ransom.AndroidOS.Rkor.az | 1.79 |

* 受此恶意软件攻击的唯一用户占受勒索软件木马攻击的卡巴斯基移动技术所有用户的百分比。

2021年,Trojan-Ransom.AndroidOS.Pigetrl.a以59.39%的用户被勒索软件攻击,位居勒索软件木马排行榜榜首。此外,该木马 91.67% 的攻击针对的是俄罗斯用户。与 Trojan-Ransom 类的传统代表不同,这种恶意软件不需要赎金,而是简单地锁定设备屏幕并提示输入代码。该特洛伊木马没有提供有关如何获取此代码的说明,该代码嵌入在恶意软件的主体中。

在网络犯罪分子中排名第二的是长期熟悉的 Trojan-Ransom.AndroidOS.Rkor 系列的成员,在前 10 名中占据了七个位置。该恶意软件指控用户查看禁止内容并要求支付罚款。

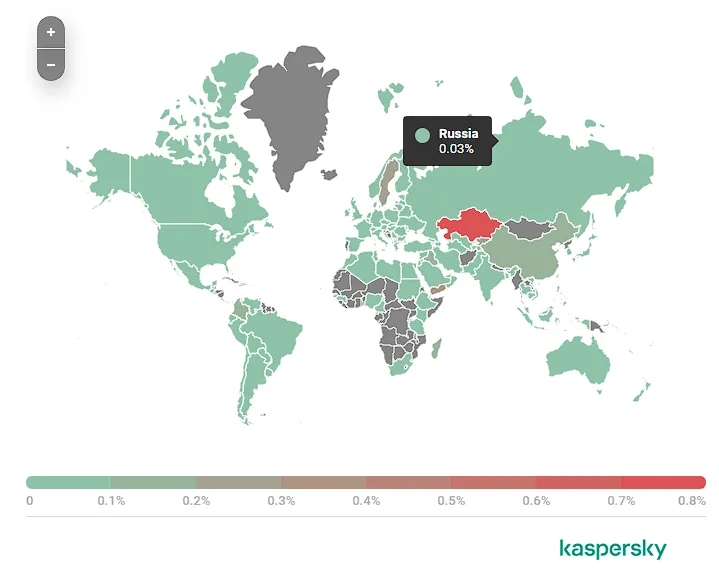

受移动勒索软件木马攻击的用户份额排名前 10 的国家/地区

| 国家* | %** | |

| 1 | 哈萨克斯坦 | 0.80 |

| 2 | 也门 | 0.37 |

| 3 | 吉尔吉斯斯坦 | 0.25 |

| 4 | 瑞典 | 0.20 |

| 5 | 伊拉克 | 0.13 |

| 6 | 哥伦比亚 | 0.12 |

| 7 | 中国 | 0.12 |

| 8 | 沙特阿拉伯 | 0.08 |

| 9 | 乌兹别克斯坦 | 0.08 |

| 10 | 摩洛哥 | 0.06 |

* 不包括卡巴斯基移动技术用户相对较少的国家(低于 10,000)。

** 该国受到移动勒索软件木马攻击的唯一用户占该国卡巴斯基移动技术所有用户的百分比。

2021 年受移动勒索软件木马攻击的用户数量排名第一的国家是哈萨克斯坦(0.80%)、也门(0.37%)和吉尔吉斯斯坦(0.25%)。哈萨克斯坦和吉尔吉斯斯坦的用户最常遇到 Trojan-Ransom.AndroidOS.Rkor 家族的成员,以及也门的 Trojan-Ransom.AndroidOS.Pigetrl.a。

结论

在报告期内,在 2020 年下半年激增之后,网络犯罪活动逐渐减弱:没有全球新闻或重大活动,Covid-19 话题开始消退。与此同时,随着恶意软件变得更加复杂,网络威胁市场上不断涌现新的参与者。因此,攻击总数的下降被成功攻击的更大影响“补偿”。在这方面最危险的是银行恶意软件和间谍软件。

与 2020 年一样,广告软件在新检测到的移动威胁中占最大份额,但其领先于之前的领跑者(潜在有害软件)的优势正在缩小。也就是说,超过 80% 的攻击仍然使用移动恶意软件进行。

转载请注明出处及链接