目录导航

随着新年第一季度结束,我们是时候回顾一下在 2022 年第一季度发生的所有与勒索软件相关的最重要事件。年初的情况表明,勒索软件团伙再尽管执法压力增加的情况下,仍然保持积极性,但我们观察到与上一季度相比活动有所下降。

尽管活动水平降低,但本季度仍有许多值得注意的故事,包括“ Conti”聊天泄露、伪装成勒索软件的群组以及使中型组织面临风险的目标转移。俄罗斯和乌克兰之间的战争也导致了勒索软件组织的许多冲突,其中一些决定对俄罗斯表示支持,而另一些则竭尽全力与该话题保持距离。

在本博客中,我们将介绍 2022 年 1 月 1 日至 3 月 31 日期间勒索软件世界中发生的一些关键故事,并讨论最近的事件可能如何影响下一季度(2022 年第二季度)。

2022 年第一季度的主要勒索软件事件

乌克兰战争—选边站

在讨论 2022 年的勒索软件组织时,还必须讨论可能影响这些组织运营的外部因素。众所周知,大多数知名勒索软件团伙都在独立国家联合体 (CIS) 地区开展活动,其中许多分支机构来自俄罗斯和乌克兰。最近两国之间的战争可能使这些勒索软件团伙中的许多人处于不利境地,许多团体可能觉得有必要“选边站”。

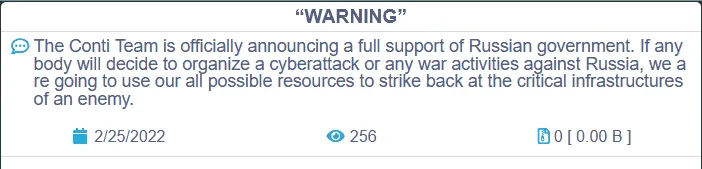

Conti 勒索软件组织是最早发声的组织之一,宣布其“全力支持”俄罗斯政府,并警告说,任何针对俄罗斯的攻击都将导致使用“所有 [我们] 可能的来源”进行报复。该声明后来被更改以收回一些更强大的语言。另一个选择支持俄罗斯的勒索软件组织是“STORMOUS”组织,他们使用与 Conti 类似的语言。勒索组织“CoomingProject”也在其电报频道发布消息,称将支持俄罗斯抵御网络攻击。

这些声明并非没有后果。在 Conti 表达对俄罗斯的支持后不久,来自乌克兰的安全研究人员作为报复,暴露了 Conti 集团的内部通信,其中包含据称来自 Jabber 服务器后端的 60,000 多条消息。这些聊天揭示了该组织的工作方式、他们的领导人是谁、他们如何处理赎金谈判等等。通过阅读我们最近的博客,您可以看到我们对 Conti 聊天的完整分析。

一个出人意料地采取另一条路线的勒索软件组织是“LockBit 2.0”,该组织发表声明称,该组织在全球范围内拥有成员,包括俄罗斯人和乌克兰人,LockBit“不会参与任何国际冲突”,因为它是“非政治性的”。LockBit 可能明白,在这件事上站在一边可能会导致内部冲突、不必要的关注,甚至可能是报复,就像我们在 Conti 中观察到的那样。

勒索软件与否?

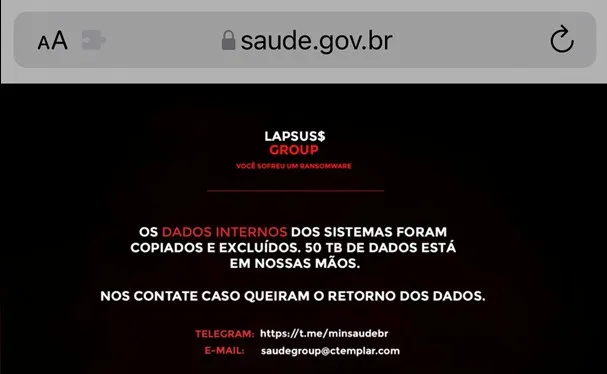

另一个在 2022 年第一季度出现并登上许多头条新闻的团体是“ Lapsus$ ”。与 LockBit 一样,Lapsus$ 声称自己是一个非政治组织,只对盈利感兴趣。在第一次攻击中,Lapsus$ 破坏了受害者的网站并说“你遭受了勒索软件攻击”(翻译自葡萄牙语)。该组织还声称已经从受害者那里窃取了数据,并创建了一个 Telegram 频道,它将继续公开宣传其攻击和泄密事件。

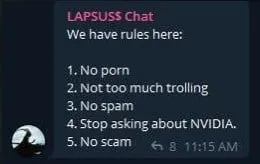

该组织还提出了许多大型索赔,例如从巴西卫生部窃取 50TB 数据,从 Nvidia 窃取 1TB 数据等等。然而,随着该组织开始越来越受欢迎,他们的说法开始受到质疑。例如,该组织为 Nvidia 泄露了一个 18.8GB 的文件,但与声称的 1TB 数据相比,泄漏量很小。事实上,Lapsus$ 运营商对用户要求英伟达“第 2 部分”违规行为感到非常沮丧,以至于他们的电报中规定“停止询问英伟达”。

虽然 Lapsus$ 声称在其早期攻击中使用了勒索软件,但没有证据表明该组织曾在其攻击中使用任何加密恶意软件。微软最近发布的一份报告显示,该组织使用窃取的凭据和社会工程技术来获取受害者的访问权限,随后试图窃取或破坏数据。还观察到 Lapsus$ 命名了在其 Telegram 频道上遇到连接问题的公司,例如 Discord 和 BleepingComputer,这表明该组织应对网站关闭负责,尽管没有任何攻击的证据。

虽然 Lapsus$ 肯定是一个应该受到重视的威胁组织,但它们也是一些威胁行为者如何夸大其攻击以使它们看起来比实际更大或更具有影响力的一个很好的例子。Lapsus$ 很可能声称是一个勒索软件组织,以引起媒体的关注并对受害者施加进一步的压力。然而,该组织似乎是一个类似于“ShinyHunters”、“Karakurt Hacking Team”、“Marketo”和“CoomingProject”的敲诈组织。勒索组织窃取文件并试图勒索受害者,但不加密任何数据。#

目标转变

2022 年第一季度的另一个讨论主题是最近观察到的目标转变。自 2020 年初双重勒索勒索软件攻击开始流行以来,大多数勒索软件组织转向“大猎杀”,威胁行为者主要针对高价值企业或提供关键服务的企业。大型游戏狩猎的优势在于,勒索软件团伙可以提出过高的赎金要求,因为这些组织通常面临数据丢失和暴露的更大威胁,而且他们有能力支付更大的赎金。

2022 年 2 月,网络安全和基础设施安全局 (CISA)发布了关于过去一年勒索软件趋势的警报,警告称勒索软件团伙正在远离大型游戏狩猎。据 CISA称,FBI 报告称,许多勒索软件组织现在都针对美国的中型组织。澳大利亚网络安全中心 (ACSC)和英国国家网络安全中心 (NCSC)也报告称,英国和澳大利亚的组织正面临来自各种规模组织的勒索软件威胁。

虽然大型游戏狩猎可以为勒索软件团体带来最高的回报,但它也带来了许多风险。正如我们在Colonial Pipeline(由 DarkSide)、JBS (REvil) 和Kaseya (REvil) 等攻击中看到的那样,针对高知名度目标的攻击引起了执法部门和媒体的关注。DarkSide 和 REvil 在发起这些攻击后不久就开始行动,这可能是由于执法机构的压力加大。据报道,REvil 成员于 2022 年 1 月在俄罗斯被捕。通过避免引起过多关注的攻击,勒索软件组织可以保证更长的寿命,降低运营商和附属机构的风险。

Q1 勒索软件受害者分析

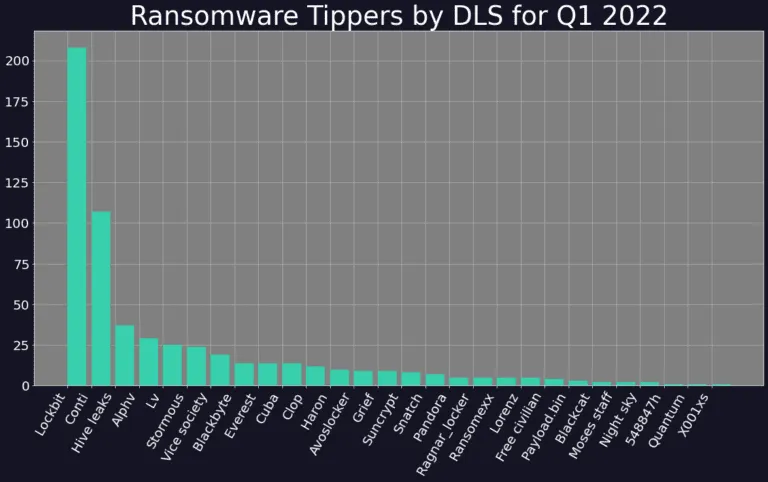

在本季度,勒索软件仍然是全球组织面临的最大威胁之一。数据泄露站点 (DLS) 一直保持高度活跃,我们观察到在 2022 年第一季度创建了许多新的勒索软件组。在 Digital Shadows,我们每天监控 70 多个勒索软件团伙的数据泄露网站,但在撰写本文时其中只有 31 个,勒索软件集团的数据泄露站点仍然处于活动状态。我们还监控来自“CoomingProject”和 Lapsus$ 等勒索组织的数据泄露站点;但是,这些都被排除在本博客中的分析之外。

自创建数据泄露站点以来,Digital Shadows 一直在监控勒索软件站点,自 2019 年以来,我们观察到有 4,600 多家组织被点名到这些站点。在上个季度,我们观察到 582 个组织在勒索软件泄露站点上被点名,与 2021 年第四季度相比下降了 25.3%。这一下降是由于发布到大型勒索软件团伙的数据泄露站点的受害者数量减少所致。例如,Conti 的受害者人数减少了 31.8%,而 PYSA 在 2022 年第一季度没有提到任何受害者。

正如前两个季度所观察到的,LockBit 2.0 和 Conti 仍然是 2022 年第一季度最活跃的两个勒索软件团伙,占该季度报告的所有事件的 57.8%。LockBit 继续确立其在勒索软件威胁领域的主导地位,受害者人数几乎是 Conti 的两倍,占 2022 年第一季度报告的所有受害者的 37.9%。LockBit 是自数据泄露网站的发布,自 2021 年第三季度以来一直如此。

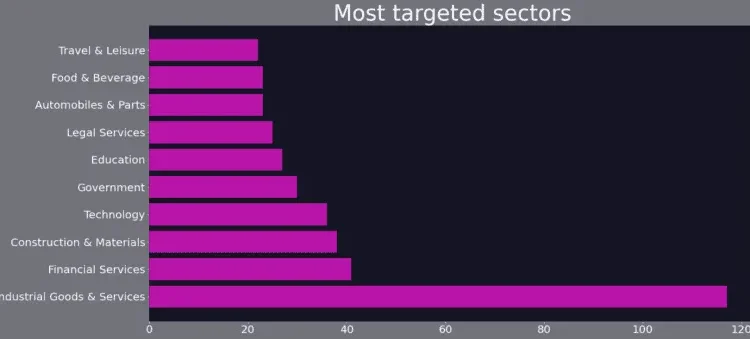

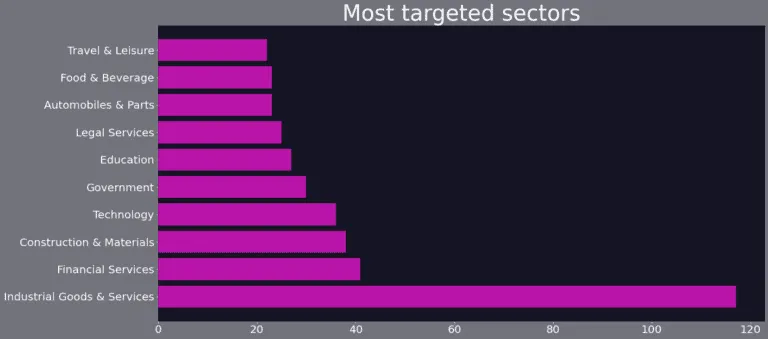

按行业划分

与上一季度一致,工业商品和服务行业是 2022 年第一季度勒索软件集团最受攻击的行业,占所有目标行业的 20.1%。排在第二位的是金融服务业(占所有受害者的 7%),然后是建筑和材料(6.5%)、技术(6.2%)和政府部门(5.2%)。

本季度许多行业的目标显着下降,这与 2022 年第一季度观察到的总体趋势一致。建筑和材料行业在 2022 年第一季度的受害者减少了 42.3%(与 2021 年第四季度相比),旅游和休闲行业的受害者减少了 39.4% % 下降,技术部门的目标下降 24.5%。然而,Digital Shadows 确实观察到金融服务部门(增长 75%)和政府部门(增长 66.7%)的目标显着增加。

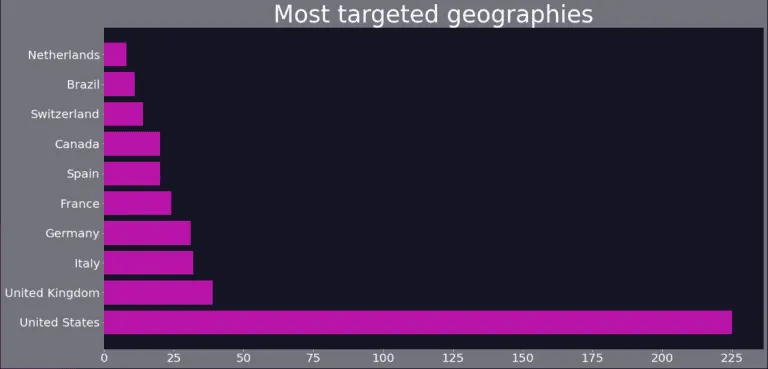

按地理划分

美国仍然是勒索软件攻击中最具针对性的国家。2022 年第一季度,发布到勒索软件数据泄露网站的所有组织中有 38.5% 位于美国境内,是位居第二的英国的五倍多。美国组织的高针对性可能是由于美国组织的财富感知以及之前在勒索软件团体从美国公司接收付款的成功所致。美国、英国、德国、意大利和法国仍然位居前 6 位最受攻击的地区,与 2021 年第四季度相同。

新勒索软件组织

在 2022 年第一季度,Digital Shadows 观察到许多新的勒索软件组和数据泄露站点的创建。其中包括 STORMOUS, Night Sky, Zeon, Pandora, Sugar, 和x001xs。季度之间通常观察到的一个趋势是,新勒索软件组织的创建速度与被关闭的组相似。这可能是因为会员经常从不再活跃的群体转移到新兴群体。团体还经常关闭业务并重新命名,以避免引起执法机构的注意。

本季度还见证了 PYSA 勒索软件组织的消失,该组织曾是勒索软件威胁领域的老手。PYSA 是 2021 年第四季度第三活跃的勒索软件组织,众所周知,该组织经常针对教育部门。本季度的另一个关键事件是俄罗斯逮捕了 REvil 关联公司,这是俄罗斯首次逮捕知名勒索软件组织的成员。虽然 REvil 成员似乎不会被引渡到美国,但这些逮捕行动向勒索软件团伙发出了一个强有力的信息——俄罗斯可能不是勒索软件运营商的避风港。这些逮捕可能是一些团体在 2022 年第一季度关闭业务的一个促成因素。

2022 年第二季度预测

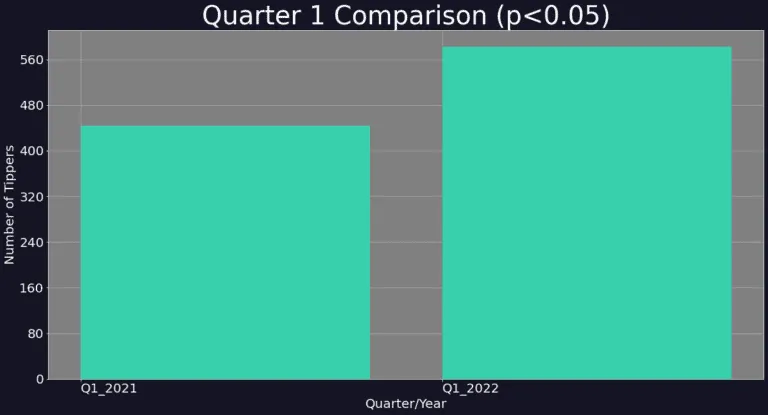

2022 年第一季度对于勒索软件组织来说是一个缓慢的季度。没有大规模或高度宣传的勒索软件事件,但这并不表明勒索软件游戏正在放缓。将 2022 年第一季度与 2021 年第一季度进行比较时,我们可以看到,多年来,对于勒索软件组而言,本季度总体上较为缓慢,但与 2021 年相比,活动水平似乎确实有所增加。正如我们在去年看到的那样,预计活动在 2022 年第二季度加快速度,并继续这样做到年底。

另一个可能导致更多事件的关键变化是本博客前面讨论的目标转移。随着勒索软件组织开始将其目标扩大到包括中小型组织,鉴于现在不分青红皂白地进行攻击,受害者的数量可能也会增加。这种针对目标的变化也可能导致更多种类的部门和地区成为勒索软件攻击的目标。

俄罗斯和乌克兰之间的战争也有可能继续蔓延到网络世界。我们已经观察到俄罗斯对乌克兰的组织使用擦除恶意软件,我们可以预期这些冲突将继续发生。由于许多勒索软件团伙已经向俄罗斯提供了支持,我们有可能看到知名勒索软件开发商运营商与俄罗斯之间的合作。反过来,这可能会对关键部门造成更大的威胁。

无论外部因素和目标转移如何,勒索软件很可能仍然是下一季度全球组织面临的最大威胁之一。将创建新的勒索软件组,一些将关闭,并且组将继续改进他们的策略、技术和程序 (TTP)。Digital Shadows 每天都会监控这些变化,您可以注册我们的SearchLight平台,以及时了解勒索软件威胁。

您可以在此处通过 SearchLight 的 7 天免费试用全面了解我们用于构建此博客的数据以及我们的季度勒索软件报告。您还可以获得 SearchLight 的定制演示,以了解您组织的威胁和潜在风险,包括访问具有 MITRE 关联和 Photon Research 缓解措施的完整威胁情报库。

如需更多信息,我们之前的博客文章Tracking Ransomware Within SearchLight向您展示了 SearchLight 如何跟踪新兴变体,使您能够以各种格式导出和阻止相关的恶意指标,即时分析流行目标,并轻松映射到您的安全控制。

转载请注明出处及链接