目录导航

TLS Pass Through简介

TLS Pass Through设置用于指定Burp将直接通过TLS连接的目标web服务器。在代理拦截视图或历史记录中没有关于通过这些连接发出的请求或响应的详细信息。

在无法直接消除客户端TLS错误的情况下,通过TLS连接可能很有用——例如,在执行TLS证书固定的移动应用程序中。如果应用程序访问多个域,或者混合使用HTTP和HTTPS连接,那么通过TLS连接到特定的有问题的主机仍然允许您以正常的方式使用Burp处理其他流量。

如果启用了客户端TLS协商失败时自动添加条目的选项,则当客户端TLS协商失败时(例如,由于不识别Burp的CA证书),Burp会检测到,并自动将相关服务器添加到TLS直通列表中。

为什么要设置TLS Pass Through

以上是官方文档说明,我们设置这个东西的主要目的是减少干扰因素,把那些我们不需要的流量去掉,只记录我们需要测试的网站流量.

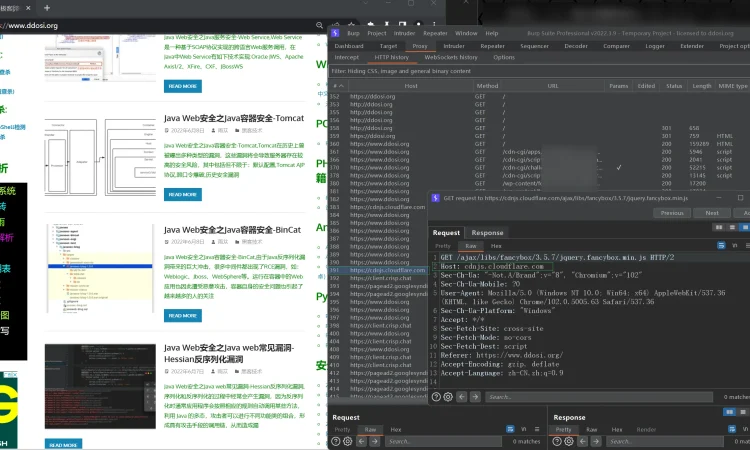

举个例子

我们抓包某APP,历史记录里什么都有一些,这样找目标就比较麻烦,混乱,比如我们不需要snssdk.com这个域名的数据包,但是它一直有,所以就需要通过TLS Pass Through添加这个域名把它排除,让它不显示出来.

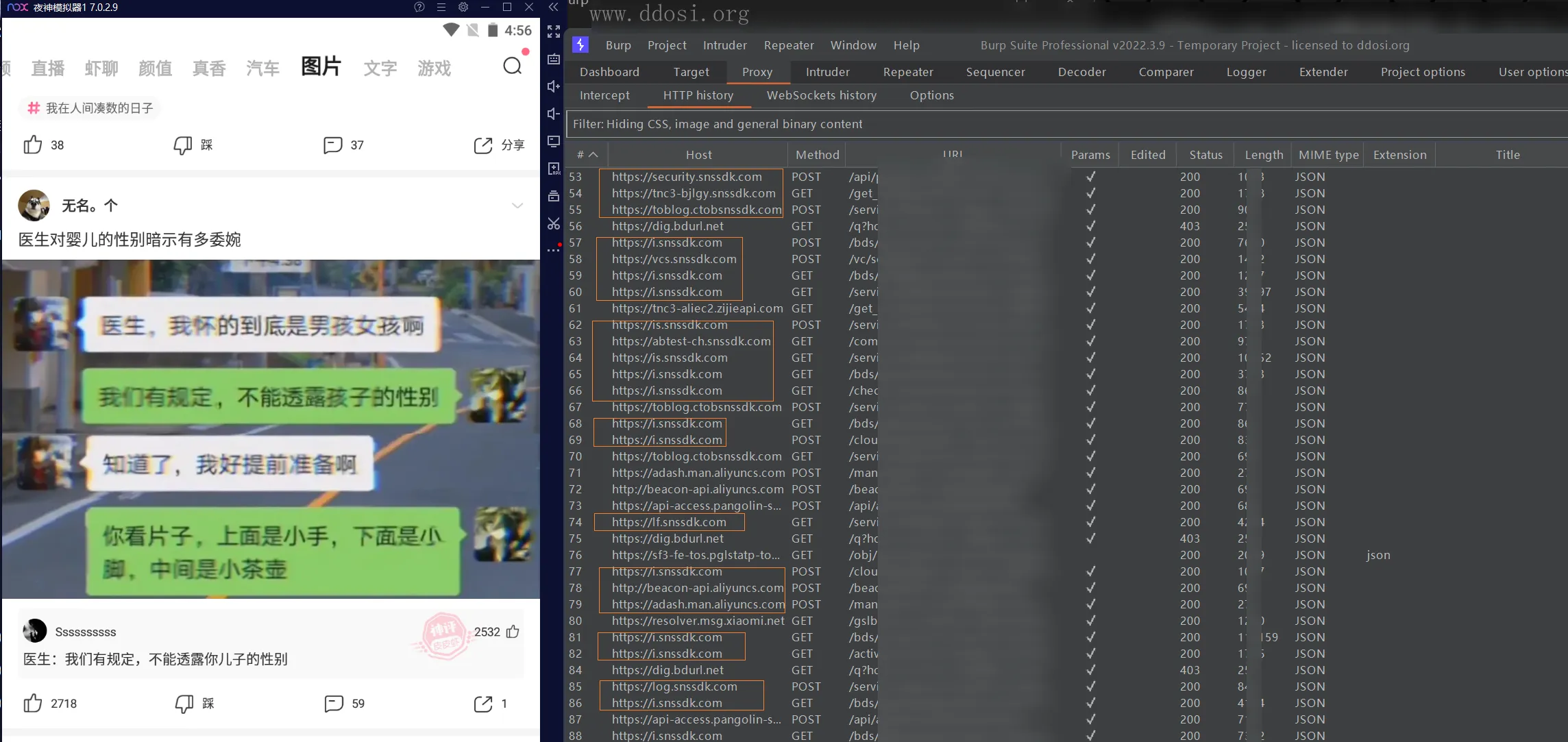

TLS Pass Through位置

Burp Suite > Proxy > Options > TLS Pass Through

TLS Pass Through列表:

该列表根据日常使用中最常见的干扰网址写的,可以自行进行增加或删除.

.*\.google\.com

.*\.gstatic\.com

.*\.googleapis\.com

.*\.pki\.goog

.*\.mozilla\..*

.*\.mozilla\.(com|net|org)

.*\.google-analytics\.com

.*\.android\.com

.*\.google\.com\.hk

.*\.baidu\.com

.*\.bdstatic\.com

.*\.jpush\.cn

.*\.firefox\.com

.*\.firefoxchina\.cn

.*\.amap\.com

.*\.aliyuncs\.com

.*\.player.vimeo\.com

.*\.lastpass\.com

.*\.shodan\.io

.*\.whatruns\.com

.*\.wappalyzer\.com

.*\.jd\.com

.*\.sogou\.com

.*\.gvt1\.com

.*\.ghostery\.(com|net)

.*\.aka\.ms

.*\.msecnd\.net

.*\.skype\.com

.*\.microsoft\.com

.*\.visualstudio\.com

.*\.msn\.com

.*\.azureedge\.net

.*\.scorecardresearch\.com

.*\.msedge\.net

.*\.bing\.com

.*\.windowsupdate\.com

.*\.windows\.com

.*\.live\.com

.*\.digicert\.com

.*\.trafficmanager\.net

.*default\.exp-tas\.com

.*\.vsassets\.io

.*\.bignox\.com

.*\.yeshen\.com

.*\.googletagmanager\.com

.*\.noxgroup\.com

.*\.bdimg\.com

.*\.snssdk\.com

.*\.aliyuncs\.com

.*\.dburl\.net

.*\.microsoftonline\.com添加方法

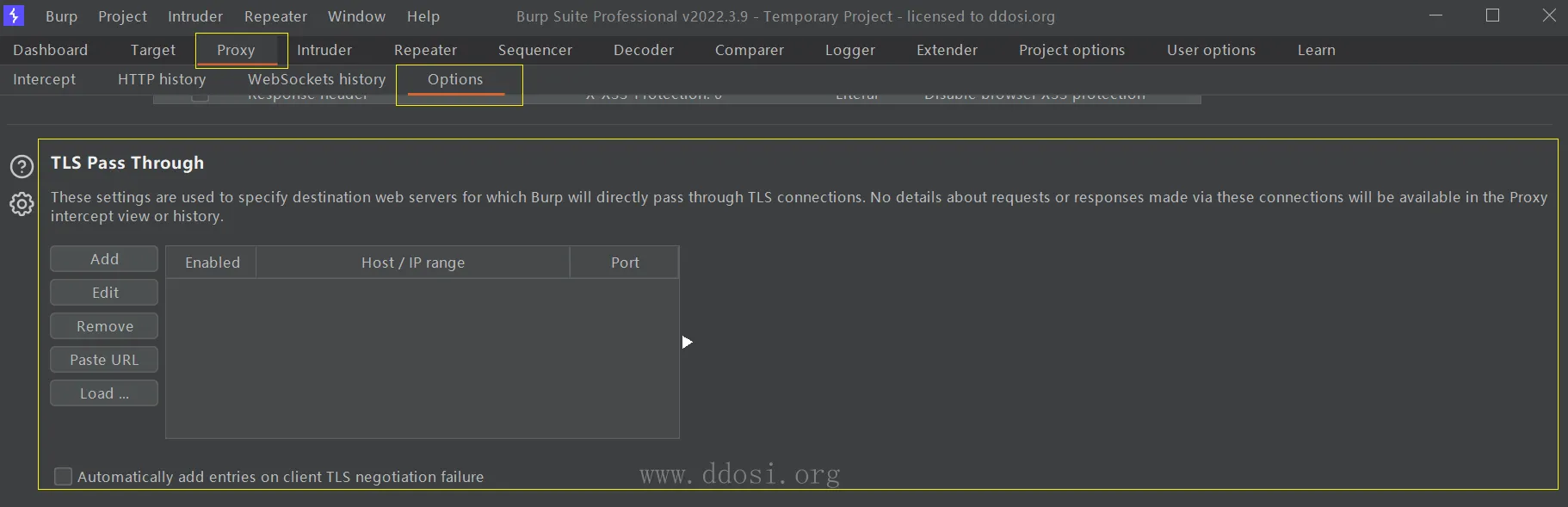

比如在在抓包的时候googleapis.com这个域名老是跳出来干扰我们,我们可以通过使用正则的方式将其添加到TLS Pass Through

.*\.googleapis\.com如果想只是排除某个域名(例如api.googleapis.com)而不是所有泛域名,可以使用如下示例正则:

^api\.googleapis\.com$如果想添加排除端口,可以使用如下示例正则:

^443$

批量导入json到TLS Pass Through

①保存如下代码为ddosi.json

{

"proxy":{

"ssl_pass_through":{

"automatically_add_entries_on_client_ssl_negotiation_failure":false,

"rules":[

{

"enabled":true,

"host":".*\\.google\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.gstatic\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.googleapis\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.pki\\.goog",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.mozilla\\..*",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.mozilla\\.(com|net|org)",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.google-analytics\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.android\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.google\\.com\\.hk",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.baidu\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.bdstatic\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.jpush\\.cn",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.firefox\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.firefoxchina\\.cn",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.amap\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.aliyuncs\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.player.vimeo\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.lastpass\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.shodan\\.io",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.whatruns\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.wappalyzer\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.jd\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.sogou\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.gvt1\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.ghostery\\.(com|net)",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.aka\\.ms",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.msecnd\\.net",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.skype\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.microsoft\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.visualstudio\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.msn\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.azureedge\\.net",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.scorecardresearch\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.msedge\\.net",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.bing\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.windowsupdate\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.windows\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.live\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.digicert\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.trafficmanager\\.net",

"protocol":"any"

},

{

"enabled":true,

"host":".*default\\.exp-tas\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.vsassets\\.io",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.bignox\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.yeshen\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.googletagmanager\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.noxgroup\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.bdimg\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.snssdk\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.aliyuncs\\.com",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.dburl\\.net",

"protocol":"any"

},

{

"enabled":true,

"host":".*\\.microsoftonline\\.com",

"protocol":"any"

}

]

}

}

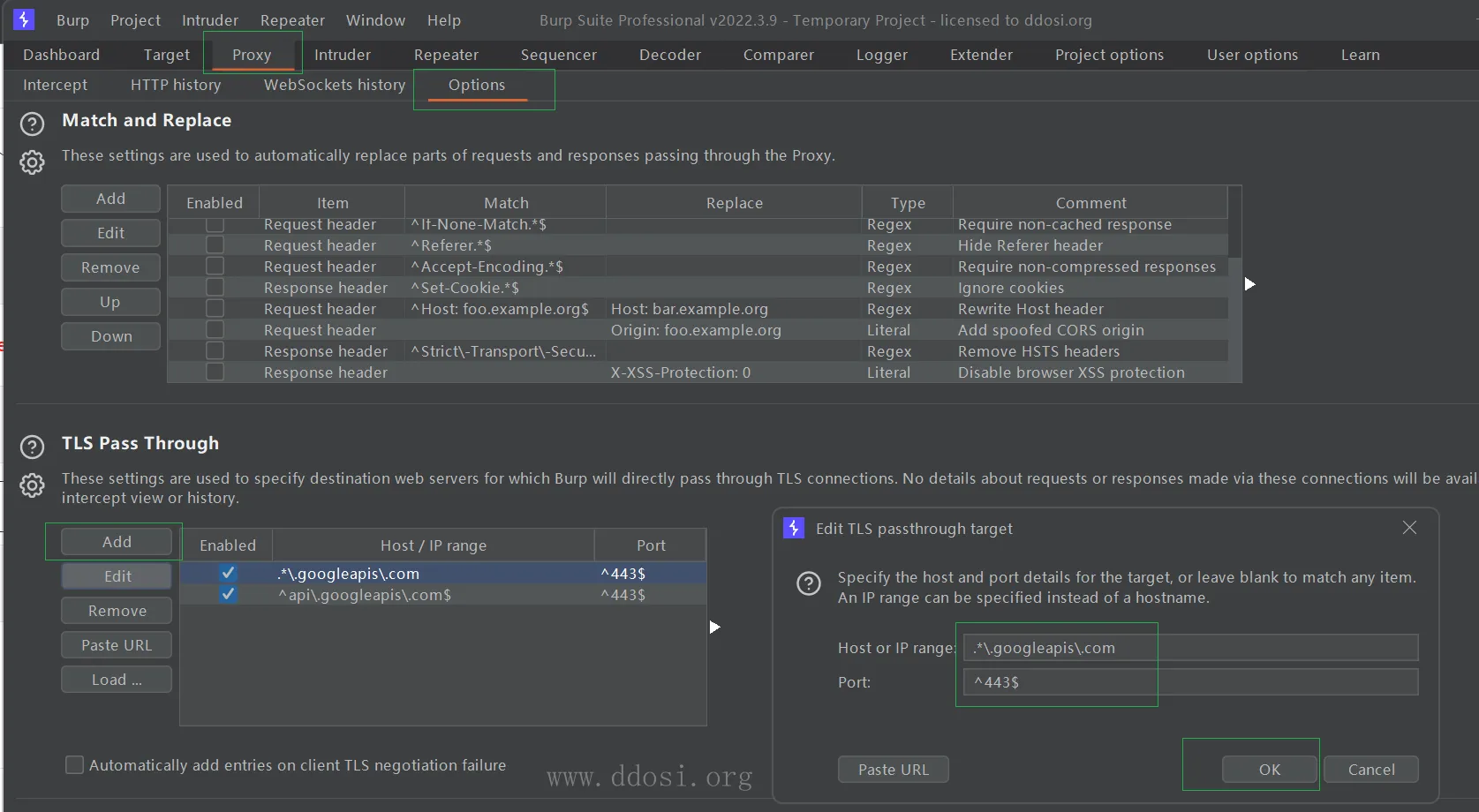

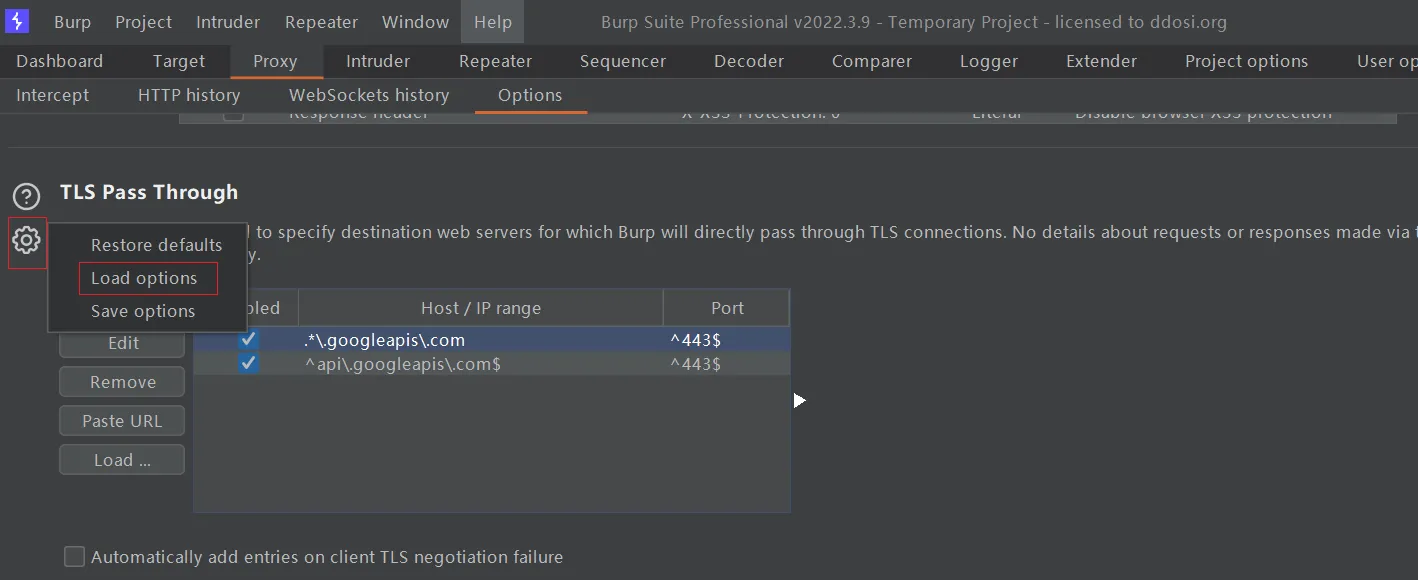

}②点击load options,选择刚才保存的ddosi.json文件,批量导入要过滤的域名

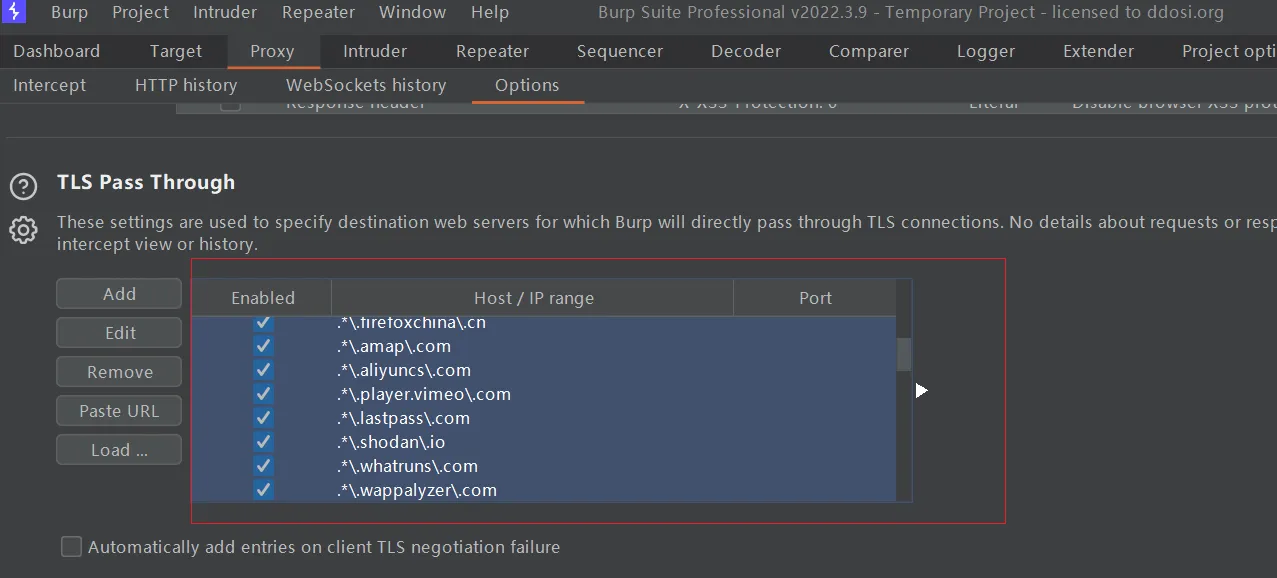

最终效果如下:

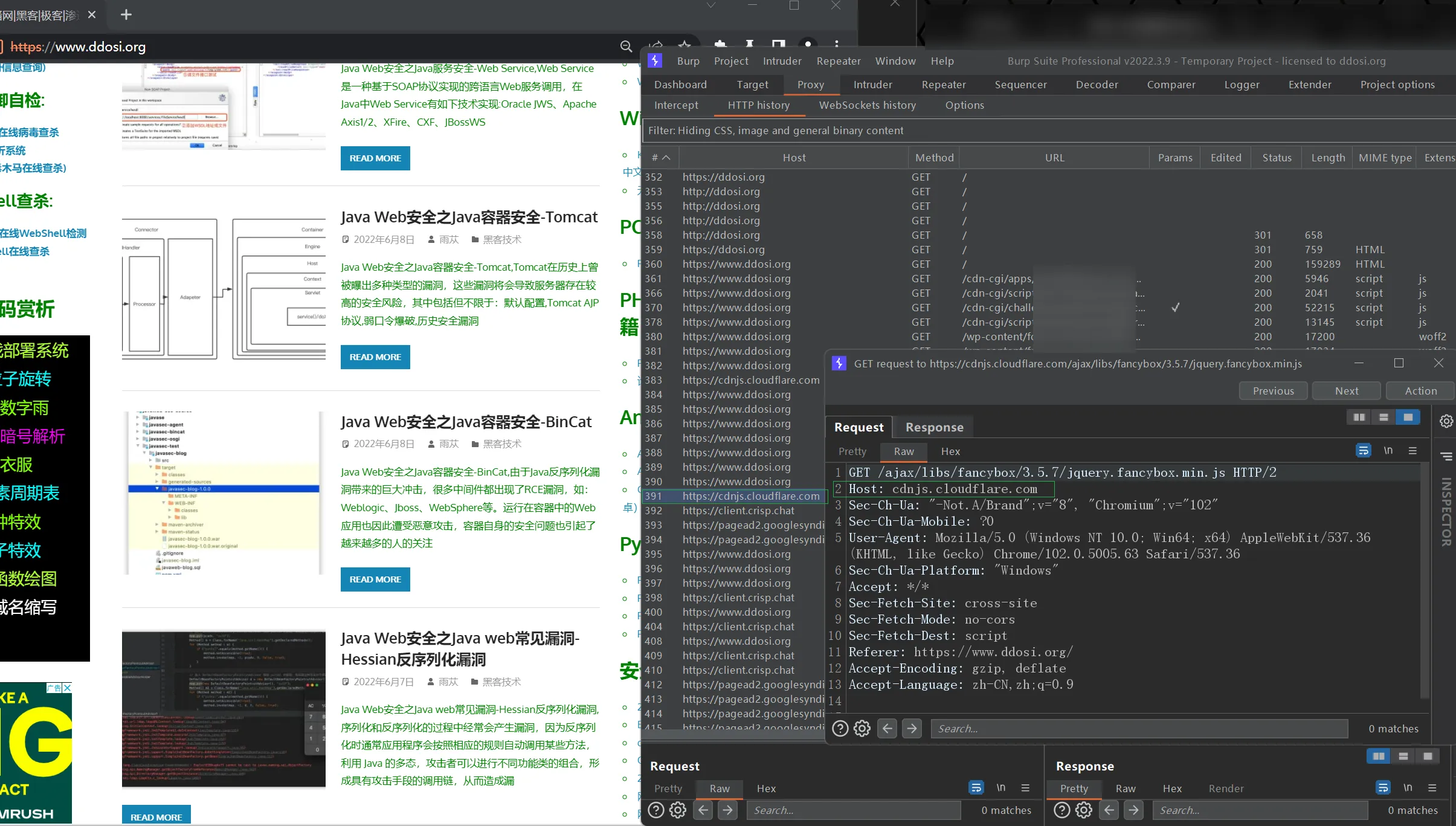

如果还是觉得有干扰,比如只想测试ddosi.org网站里面加载的cdnjs.cloudflare.com的js,可以把ddosi.org加入到TLS Pass Through列表中.

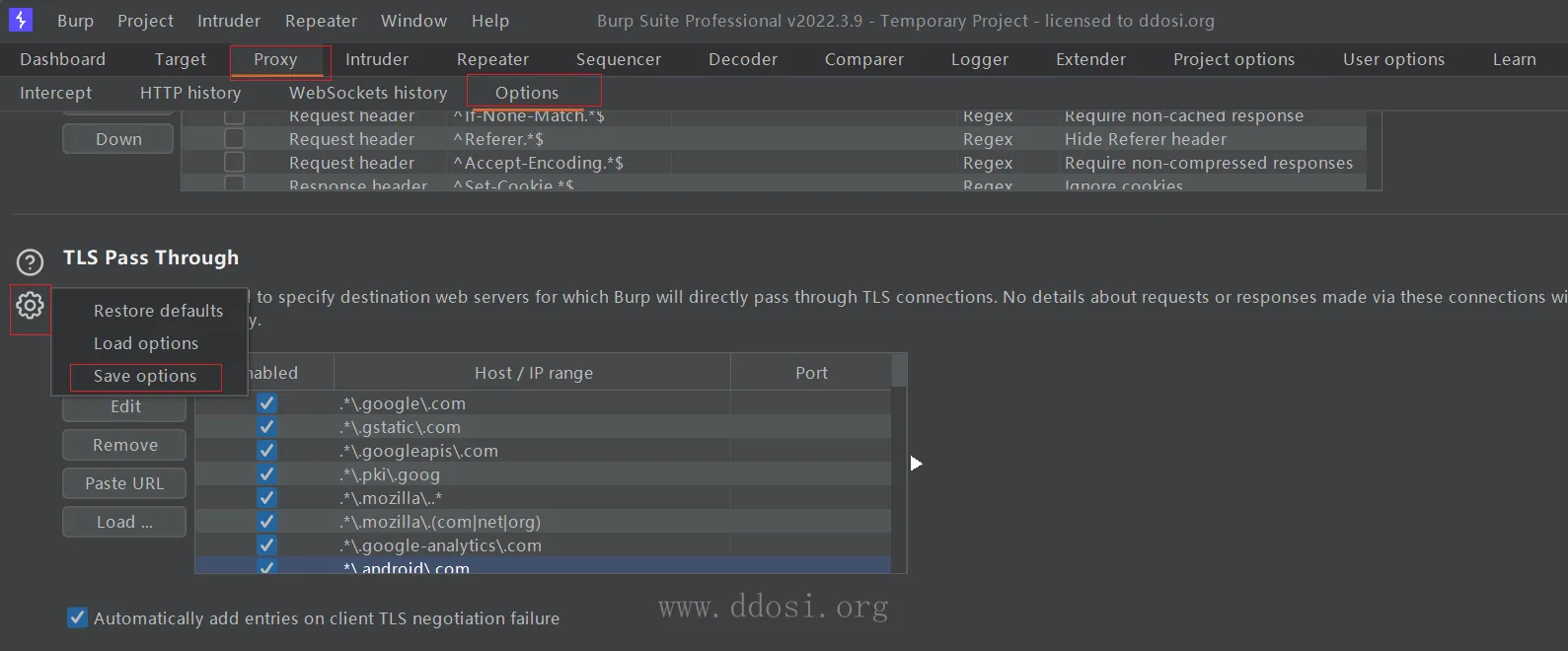

TLS Pass Through list导出

json文件自己最好保存一份,不然重启就没了.

保存为.json后缀的文件即可.

注意事项

列表请按照自己的目标进行修改.

转载请注明出处及链接