| Facebook Javascript SDK中使用的错误正则表达式会导致包含该正则表达式的网站被帐户接管 | Samm0uda(@ samm0uda) | Facebook | 帐户接管 | $ 21,000 | 2020年12月31日 |

| Facebook bug赏金(500 USD):被阻止的筹款活动组织者将无法查看或将自己从筹款活动中移除。 | Vivek PS(@ vivekps143) | Facebook | DoS,逻辑缺陷 | $ 500 | 2020年12月31日 |

| 跨域引荐来源泄漏 | Mohsinalibukc | — | 跨域推荐人泄漏 | $ 300 | 2020年12月31日 |

| 在页面上对某人的直播回复评论作为个人身份发布 | 普拉卡什·潘塔(@ prakashpanta268) | Facebook | 信息披露 | $ 500 | 2020年12月30日 |

| 通过页面发帖时,群组管理员无法审核评论:Facebook Bug Bounty 2020 | 普拉卡什·潘塔(@ prakashpanta268) | Facebook | 逻辑缺陷 | — | 2020年12月30日 |

| 事件创建者无法在事件直播期间阻止攻击者 | 普拉卡什·潘塔(@ prakashpanta268) | Facebook | 逻辑缺陷 | $ 0(资料性) | 2020年12月30日 |

| 缓存键规范化-可能出什么问题了? | 尤斯汀(@iustinBB) | — | Web缓存中毒,DoS | — | 2020年12月29日 |

| 在集成服务中使用IDOR进行敏感数据泄漏 | 罗纳克·帕特尔(@ ronak_9889) | — | IDOR | — | 2020年12月29日 |

| 通过“ Create doc”按钮创建Facebook页面管理员(赏金:5000美元) | Shubham Bhamare(@ theshubh77) | Facebook | 信息披露 | $ 5,000 | 2020年12月28日 |

| 我如何从Google获得第一笔赏金和荣誉(CSRF导致帐户删除) | Bhupendra Rajbhar(@ bhupendra1238) | 谷歌 | CSRF | — | 2020年12月28日 |

| [Google VRP]劫持Google Docs屏幕截图 | 吉隆坡Sreeram(@kl_sree) | 谷歌 | PostMessage缺陷,XSS | — | 2020年12月27日 |

| 正则表达式注入,代码审查低落的果实 | 多米尼克(@dee__see) | — | 重做 | — | 2020年12月27日 |

| 通过“消息卖方”按钮在Facebook页面上进行管理员披露(赏金:1500美元) | Shubham Bhamare(@ theshubh77) | Facebook | 信息披露 | $ 1,500 | 2020年12月26日 |

| Opera Mini Android上的完整地址栏欺骗 | Piyush Raj〜雷克斯(@ 0x48piraj) | 歌剧,谷歌 | 地址栏欺骗 | — | 2020年12月26日 |

| EN | 通过基于Web Cache Poisoning的Reflected XSS进行帐户接管 | LütfüMert Ceylan(@lutfumertceylan) | — | 反映了XSS,Web缓存中毒,帐户接管 | — | 2020年12月26日 |

| 供应链污染:应对CTF挑战的1600万下载/周npm软件包漏洞 | 尤金林(@spaceraccoonsec) | Node.js第三方模块 | 原型污染 | — | 2020年12月23日 |

| Cookie在Google Cloud JupyterLab上折腾到RCE | s1r1us(@ S1r1u5_) | 谷歌 | 自XSS,DoS,CSRF,RCE | $ 3133.70 | 2020年12月23日 |

| 从堆内存中破解加密秘密以利用Android应用程序 | secureITmania(@secureitmania) | — | 密码问题 | — | 2020年12月22日 |

| Google地图中的SSTI | s1r1us(@ S1r1u5_) | 谷歌 | 科学技术研究院 | $ 0(资料性) | 2020年12月22日 |

| 这就是我能够在Instagram上查看任何人的私人电子邮件和生日的方式 | Saugat Pokharel(@ saugatpk5) | Facebook | 信息泄露,逻辑缺陷 | $ 13,125 | 2020年12月20日 |

| Facebook bug赏金-查找私人活动的隐藏成员。 | Vivek PS(@ vivekps143) | Facebook | 信息泄露,逻辑缺陷 | $ 1,000 | 2020年12月20日 |

| 价值$ 1,500 IDOR(访问未经授权的数据) | 穆罕默德·阿西姆·沙扎德(@ protector47) | — | IDOR | $ 1,500 | 2020年12月20日 |

| 写出:Google VRP N / A –作为Apigee API代理的根目录的Rce沙盒 | @omespino | 谷歌 | RCE | $ 0(不适用) | 2020年12月19日 |

| samsung.com子域上的访问控制损坏导致三星员工应用程序帐户被大众帐户接管 | Gal Nagli(@naglinagli) | 三星 | 信息泄露,账户接管,授权漏洞 | $ 0(OOS) | 2020年12月18日 |

| 错误配置的s3存储桶导致敏感数据泄露(无超级控件) | Virdoexhunter | — | AWS错误配置 | $ 400 | 2020年12月18日 |

| 我的Bug赏金之旅和我的第一个严重错误-基于时间的盲SQL注入 | 马克思·克莱兹 | — | SQL注入 | $ 3,500 | 2020年12月17日 |

| 我如何入侵IBM并获得许多服务的完全访问权限? | 阿卜杜拉·穆罕默德(@ 3bodymo_) | IBM公司 | 信息披露 | — | 2020年12月16日 |

| JavaScript分析导致管理门户访问 | NotRickyy(@RickyyNot) | — | 授权缺陷,访问控制中断 | — | 2020年12月16日 |

| TikTok职业生涯门户网站帐户接管 | 劳里兹(@ lauritz) | TikTok | CSRF,开放式重定向,帐户接管 | $ 2,373 | 2020年12月15日 |

| 由于RTLO字符渲染不正确而导致下载文件名操作 | Jayateertha Guruprasad(@JayateerthaG) | — | 实时时钟 | — | 2020年12月15日 |

| 确认属于特定用户的电子邮件地址 | 阿卜杜拉·雅拉(@yaalaab) | Facebook | 信息披露 | $ 5,000 | 2020年12月12日 |

| 我如何入侵Facebook:第一部分 | Alaa Abdulridha(@ alaa0x2) | Facebook | 缺少身份验证,身份验证绕过,帐户接管 | $ 7,500 | 2020年12月11日 |

| 我如何获得我的第一个Bug赏金来吸引目标(从LFI到SXSS) | 日立博士 | — | LFI,存储的XSS | $ 250 | 2020年12月11日 |

| 如何在电子商务站点中转储客户的PII信息? | NotRickyy(@RickyyNot) | — | AWS错误配置 | — | 2020年12月11日 |

| 在移动应用程序上开发请求伪造的新时代 | Sayed Abdelhafiz(@dPhoeniixx) | Pinterest的 | CSRF,帐户接管 | — | 2020年12月11日 |

| 游戏进行中–在Valve的“蒸汽插座”中发现漏洞 | 艾尔·伊特金(Eyal Itkin) | Eyal Itkin(@EyalItkin) | 阀门 | 内存损坏错误 | — | 2020年12月10日 |

| 内容安全策略绕过以使用MIME嗅探执行XSS | Kleitonx00 | — | XSS,CSP旁路 | — | 2020年12月10日 |

| 黑客攻击-篡改URL参数,尤其是当它们修改页面时 | 杰克 | — | HTTP参数污染 | — | 2020年12月9日 |

| Facebook泄漏引荐来源数据 | Neilmark Ochea(@PhClownX) | Facebook | 开启重新导向 | — | 2020年12月8日 |

| 我如何能够接管戴尔的一个子域 | TahaBıyıklı(@tahabykl) | 戴尔电脑 | 子域接管 | — | 2020年12月8日 |

| Facebook推送通知链接绕过他 | Neilmark Ochea(@PhClownX) | Facebook | 开启重新导向 | — | 2020年12月7日 |

| “重要的欺骗”-Microsoft Teams中的零点击,可蠕虫,跨平台的远程代码执行 | 奥斯卡·维格里斯(Oskars Vegeris) | 微软 | RCE,存储的XSS,CSP旁路,CSTI | — | 2020年12月7日 |

| 到目前为止,我发现的最佳漏洞的故事… | Vedant Tekale(@_justYnot) | — | 自助XSS,盲XSS,帐户接管 | — | 2020年12月7日 |

| 通过LFI日志中毒进行RCE-死亡药水 | Shrey Shah(@ ShreySh43332033) | — | RCE,LFI,原木中毒 | $ 0(VDP) | 2020年6月12日 |

| 重定向如何在Facebook上工作?技术故障 | Abhisek R(@ abh1sek_r) | Facebook | 开启重新导向 | $ 0 | 2020年6月12日 |

| Opera浏览器(XSS) | Neilmark Ochea(@PhClownX) | 歌剧 | XSS | — | 2020年12月5日 |

| $ 10000 Facebook SSRF(Bug赏金) | 阿米·阿布(@amineaboud) | Facebook | SSRF | $ 10,000 | 2020年3月12日 |

| 日志中的信用卡活动泄漏?是的先生! | 罗迪·沙纳扎里安(@ Komradz86) | — | 信息披露 | $ 800 | 2020年3月12日 |

| 跨站点脚本(XSS)反映在“通用汽车”的子域之一中(Bugbounty) | — | 通用汽车 | 反映的XSS | $ 0(VDP) | 2020年3月12日 |

| Glassdoor上的站点范围CSRF | 塔巴希(@_tabahi) | 玻璃门 | CSRF | $ 3,000 | 2020年3月12日 |

| 浏览器URL /协议处理程序泄漏 | 塔巴希(@_tabahi) | Google,Microsoft,Mozilla | 信息披露 | $ 0(资料性) | 2020年3月12日 |

| SSTI到本地文件读取 | 恶魔(@ R29k_) | — | SSTI,LFI | — | 2020年12月2日 |

| 骇客入侵-务必检出图片 | 杰克 | GitLab | 信息披露 | $ 500 | 2020年12月2日 |

| iOS零点击无线电邻近漏洞利用系统奥德赛 | 伊恩·比尔(@ i41nbeer) | 苹果 | 缓冲区溢出 | — | 2020年12月1日 |

| 链接漏洞导致帐户被接管 | 艾哈迈德(@ahzsec) | — | 帐户接管,密码重置漏洞,开放重定向,缺乏速率限制 | $ 0(重复) | 2020年12月1日 |

| 利用盲目的Postgresql注入并泄露Psycopg2中的数据 | 沙瓦·汗(@ShawarkOFFICIAL) | — | SQL注入 | $ 3,000 | 2020年11月30日 |

| 速卖通验证码重用 | 独角兽安全 | 速卖通 | 验证码旁路 | — | 2020年11月30日 |

| 链接多个请求以实现速率限制漏洞 | 艾哈迈德·哈拉比(@Ahmad_Halabi_) | — | 限速旁路 | $ 1,000 | 2020年11月29日 |

| Bcrypt —弱加密导致的帐户接管—#HR51KDB | DarkLotus(@darklotuskdb) | — | 信息披露,账户接管 | — | 2020年11月29日 |

| 我的第一个严重错误的故事 | Shellbr3ak(@ 0xShellbr3ak) | — | SQL注入 | — | 2020年11月29日 |

| 我如何轻松地获得SQL注入错误的$$$ | 拉菲·安迪卡·加卢(Rafi Andhika Galuh) | — | SQL注入 | — | 2020年11月26日 |

| 使用OAuth错误配置进行帐户前接管 | the_unluck_guy(@ 7he_unlucky_guy) | — | OAuth漏洞 | $ 800 | 2020年11月26日 |

| 通过Reflected xss将CORS链接到帐户接管#我的第一个博客 | Santosh Kumar Sha | — | CORS配置错误,反映XSS,帐户接管 | — | 2020年11月26日 |

| Github上的图像将如何泄漏您的私人信息 | fuomag9(@ fuomag9) | Github | 信息披露 | $ 0(资料性) | 2020年11月24日 |

| 在REDACTED程序上反映出跨站点脚本(赏金:750 $) | Canmustdie | — | 反映的XSS | $ 750 | 2020年11月23日 |

| 修复Google漏洞 | 我(@InsecureNature)和艾莉森·多诺万(@matter_of_cat) | 谷歌 | 特权提升 | — | 2020年11月22日 |

| 将XSS升级到帐户接管 | Aditya Verma(@ 0cirius0) | — | 反映了XSS,帐户接管 | — | 2020年11月22日 |

| 错误页面上的奇怪(im)可能的XSS | 罗迪·沙纳扎里安(@ Komradz86) | — | 反映的XSS | — | 2020年1月1日 |

| 2反映在Razer中的XSS | 莫斯塔法 | 雷蛇 | 反映的XSS | — | 2020年1月1日 |

| 将基于盲错误的SQL注入转换为可利用的布尔值一 | 奥兹古尔阿尔卑斯山(@ozgur_bbh) | — | SQL注入 | — | 2020年1月1日 |

| 利用动态渲染引擎来控制Web应用程序 | 瓦西里·埃尔米洛夫(@ ermil0v) | — | SSRF,开放重定向 | $ 5,000 | 2020年11月19日 |

| 通过7种方法绕过重定向过滤器 | ElMahdi Mrhassel(@ElMrhassel) | — | 开放式重定向,OAuth漏洞 | — | 2020年11月19日 |

| 通过ADB Pull在客户端上任意写入文件 | 塞拉菲娜(Sera)Tonin Brocious(@daeken) | 谷歌 | 任意文件写入 | $ 0 | 2020年11月19日 |

| 电子商务IOS应用程序中的带外XXE | 高朗·巴特纳加(@ 0xgaurang) | — | XXE | — | 2020年11月19日 |

| 服务器端错误配置-有趣的修复 | Shrey Shah(@ ShreySh43332033) | 大本营 | 信息披露 | $ 100 | 2020年11月18日 |

| 3个漏洞的故事,说明帐户被接管! | Avinash Jain(@ logicbomb_1) | — | SSRF,帐户接管 | — | 2020年11月17日 |

| Firefox:网站如何窃取您的所有Cookie | 佩德罗·奥利维拉(Pedro Oliveira)(@kanytu) | Mozilla | 任意文件读取 | $ 5,000 | 2020年11月16日 |

| 通过直接访问API端点来窃取用户的PII信息 | Kunal Pandey(@ kunalp94) | — | 信息泄露,逻辑缺陷 | $ 500 | 2020年11月16日 |

| 通过服务器端模板注入的RCE | Gaurav Mishra(@ gmishra010) | — | SSTI,RCE | — | 2020年11月15日 |

| 优化VDP中的Bug赏金计划中使用的狩猎结果-从敏感的信息披露到访问可用于检索客户数据的隐藏API | Yoko Kho(@YokoAcc) | — | 信息泄露,访问控制中断,IDOR,SQL注入 | $ 4,750 | 2020年11月15日 |

| Microsoft Bug赏金报告–存储的XSS漏洞 | Pethuraj(@Pethuraj) | 微软 | 储存的XSS | — | 2020年11月15日 |

| 对帐户接管者的弱密码学 | letmeslidein(@VasuYadaav) | — | 密码问题,帐户接管,IDOR | — | 2020年11月15日 |

| 使用AuthToken开发API | 拉菲·阿罕默德(莱昂尼达斯·D·艾斯) | — | 代币泄漏,信息泄露 | — | 2020年11月15日 |

| 通过密码重置帐户 | 奥马尔·哈姆迪(@ seaman00o) | — | 帐户接管,密码重设漏洞 | $ 2,000 | 2020年11月14日 |

| 从理论上讲可能是实际帐户接管 | Mukul Lohar(@ironfisto) | — | IDOR,帐户接管 | — | 2020年11月14日 |

| 在页面上通过某人的LiveStream回复评论被发布为个人身份 | 普拉卡什·潘塔(@ Prakashpanta268) | Facebook | 逻辑缺陷 | $ 500 | 2020年11月13日 |

| 走私(无法利用的)XSS | 朱利安·阿伦斯(@MrTuxracer) | — | HTTP请求走私,XSS | — | 2020年11月13日 |

| 我如何找到数百万用户的Facebook Messenger泄露访问令牌 | 古汉·拉贾(@havocgwen) | Facebook | 信息披露 | $ 16,125 | 2020年11月13日 |

| SQLi有趣的情况 | 尼克·斯里瓦斯塔瓦(@niksthehacker) | — | SQL注入 | $ 3,000 | 2020年11月13日 |

| 通过页面的新闻源打开帖子来评论帖子来自错误的演员(即管理员的个人帐户) | 萨米普·阿里亚尔 | Facebook | 信息披露 | $ 500 | 2020年11月13日 |

| 用户的私人观看的视频/保存的视频(通过锁定的智能手机通过Messenger呼叫公开)。 | 萨米普·阿里亚尔 | Facebook | 信息泄露,授权缺陷 | $ 500 | 2020年11月13日 |

| 逃避过滤器以执行任意URL重定向攻击 | 苛刻的博特拉(@harshbothra_) | — | 开启重新导向 | — | 2020年11月12日 |

| 1000美元的赏金-严重的业务逻辑缺陷导致帐户接管和产品订单金额操纵 | 穆罕默德·阿西姆·沙扎德(@ protector47) | — | 逻辑缺陷,帐户接管,篡改价格 | $ 1,000 | 2020年11月12日 |

| Evernote:Universal-XSS,所有站点中所有cookie的盗窃等等 | 过度安全(@OversecuredInc) | 印象笔记 | UXSS | — | 2020年11月12日 |

| Google Cloud Monitoring中的31,000美元SSRF导致元数据暴露 | 大卫·内舒塔(@david_nechuta) | 谷歌 | SSRF | $ 31,337 | 2020年11月10日 |

| 价值4,913美元的SSRF(服务器端请求伪造)|英特尔®开发人员专区 我最高的赏金! | Sayaan Alam(@ehsayaan) | 投寄箱 | SSRF | $ 4,913 | 2020年11月10日 |

| 链接密码重置链接中毒,IDOR和信息泄漏,以在api.redacted.com上实现帐户接管 | 贾德马克(@ mase289) | — | HTTP标头注入 | $ 0(重复) | 2020年11月10日 |

| 适用于Android的Firefox:基于LAN的意图触发 | 初始化字符串(@init_string) | Mozilla | 不安全的意图 | — | 2020年11月10日 |

| Facebook iOS地址栏欺骗 | 拉胡尔·坎克拉尔(@RahulKankrale) | Facebook | 地址栏欺骗 | $ 1,500 | 2020年11月10日 |

| 由于IDOR简单,我如何在美国国防部网站上接管任何帐户 | Gal Nagli(@naglinagli) | 美国国防部 | IDOR,帐户接管 | — | 2020年11月7日 |

| 使用postMessage的基于Facebook DOM的XSS | Samm0uda(@ samm0uda) | Facebook | DOM XSS | $ 25,000 | 2020年11月7日 |

| 克隆攻击:Git客户端远程执行代码 | Vitor Fernandes(@ Rapt00rVF)和Julio Fort | 的GitHub | RCE | $ 0(重复) | 2020年11月6日 |

| 帐户前接管的故事 | Kushal Dhakal(@ dhakal0kushal) | — | 帐户接管,OAuth漏洞 | — | 2020年11月6日 |

| 通过未知技术进行公开重定向的费用为1000美元[BugBounty撰写] | ruvlol | GitLab | 开启重新导向 | $ 1,000 | 2020年11月5日 |

| 我如何在Brave Browser中发现Tor漏洞,进行报告,看着它得到修补,得到了CVE(CVE-2020-8276)和一小笔赏金,全部在一个工作日内完成 | 病码(@sickcodes) | 勇敢的软件 | 信息披露 | $ 100 | 2020年11月5日 |

| 删除Facebook中的任何照片 | Lokesh Kumar(@ lokeshdlk77) | Facebook | 授权缺陷,逻辑缺陷 | $ 10,750 | 2020年11月4日 |

| 从500错误到Django管理员接管 | 沙尚克(@cyberboyIndia) | — | 授权绕过,帐户接管 | $ 3,000 | 2020年3月11日 |

| 强制赏金$$ | 拉菲·阿罕默德(莱昂尼达斯·D·艾斯) | — | 授权缺陷 | $ 500 | 2020年3月11日 |

| 在评论部分显示在页面上上传视频的页面管理员 | Lokesh Kumar(@ lokeshdlk77) | Facebook | 信息泄露,逻辑缺陷 | $ 4,838 | 2020年11月2日 |

| 在评论部分显示在页面上上传视频的页面管理员 | Lokesh Kumar(@ lokeshdlk77) | Facebook | 信息泄露,逻辑缺陷 | $ 4,838 | 2020年11月2日 |

| CVE-2020-13294 | 劳里兹(@ lauritz) | — | 身份验证漏洞,OpenID Connect漏洞 | — | 2020年11月1日 |

| Azure中的子域接管:进行PoC | 迭戈·伯纳尔·阿德兰多多(@secfaults) | — | 子域接管 | — | 2020年11月1日 |

| .git文件夹泄漏导致RCE | 詹姆斯·克莱(@jtcsec) | — | RCE | — | 2020年11月1日 |

| CVE-2020-13294 | 劳里兹(@ lauritz) | GitLab | OAuth配置错误 | $ 0(重复) | 2020年11月1日 |

| 经常被忽略的Oauth配置错误。和有效载荷 | VipItHunter(@ VipItHunter1) | — | OAuth配置错误 | — | 2020年11月1日 |

| 我如何为我的关键发现获得7000美元的Bug赏金。 | Kishan Kumar / Noobie BoY(@hst_kishan) | — | 信息披露 | $ 7,000 | 2020年10月31日 |

| 滥用“举报滥用行为” | Aseem Shrey(@AseemShrey) | — | 逻辑缺陷,授权缺陷 | $ 200 | 2020年10月31日 |

| 越过墙:命令注入仍然有效。 | 艾哈迈德·康斯坦斯(@a_Constant_) | — | 命令注入 | — | 2020年10月31日 |

| 铰链Hackerone Writeup | 泰勒·巴特勒(@ tbutler0x90) | 合页 | 存取控制中断 | — | 2020年10月31日 |

| 能够为Android后门Facebook | 阿什莉·金(@AshleyKingUK) | Facebook | 不安全的深层链接 | — | 2020年10月30日 |

| Alien Swarm中糟糕的远程代码执行 | 梅夫 | 阀门 | RCE | — | 2020年10月30日 |

| 手动断开链接监视 | 穆罕默德·塔拉特(@ T4144t) | — | 限速旁路,OTP旁路 | — | 2020年10月30日 |

| 手动断开链接监视 | GrumpinouT(@RVerwilghen) | — | 链接劫持中断 | — | 2020年10月29日 |

| 一个有趣的错误的故事。 | Vedant Tekale(@_justYnot) | — | 缺乏速率限制,拒绝服务 | — | 2020年10月28日 |

| 在WordPress网站上进行基于错误的SQL注入并提取超过15万个用户详细信息 | 伊诺夫·阿拉西里(Ynoof Alassiri) | — | SQL注入 | — | 2020年10月27日 |

| 使用Dalfox和Paramspider自动化XSS识别 | Paras Arora(@ parasarora06) | — | 反映的XSS | — | 2020年10月27日 |

| YouTube错误,允许不公开上传到任何频道 | 瑞安·科沃奇(Ryan Kovatch) | 谷歌 | IDOR,信息公开 | $ 6,337 | 2020年10月27日 |

| 我如何使用手机在5分钟内获得250美元 | telaviv_h4x0r | 大本营 | HTML注入 | $ 250 | 2020年10月26日 |

| TikTok修复了Check Point Research发现的隐私问题 | 伊兰·瓦克宁(Eran Vaknin)和阿隆·博辛纳(Alon Boxiner) | TikTok | 信息披露 | — | 2020年10月26日 |

| 链接预览:简单功能可能会带来隐私和安全风险 | Talal Haj Bakry(@ parasarora06)和Tommy Mysk | Discord,Facebook,Google,LINE,LinkedIn,Slack,Twitter,Zoom | 信息披露 | — | 2020年10月25日 |

| 即使Workplace管理员隐藏了电子邮件配置文件字段,也要对电子邮件执行子字符串搜索。 | 拉胡尔·坎克拉尔(@RahulKankrale) | Facebook | 访问控制损坏,授权漏洞 | $ 1,000 | 2020年10月25日 |

| 我在Google上的第一个错误 | 玛纳斯·哈什(@ ManasH4rsh) | 谷歌 | IDOR | — | 2020年10月25日 |

| 偶然观察到严重的IDOR | 苛刻的博特拉(@harshbothra_) | — | IDOR | — | 2020年10月24日 |

| 三星S20-通过三星银河应用商店的RCE | F-安全 | 三星 | RCE | $ 0 | 2020年10月23日 |

| 300 $ P3 Easy Bug在30秒内 | 奥马尔·哈姆迪(@ seaman00o) | — | 缺乏身份验证,访问控制中断 | $ 300 | 2020年10月22日 |

| 即使Workplace管理员隐藏了电子邮件配置文件字段,也要对电子邮件执行子字符串搜索。 | 拉胡尔·坎克拉尔(@RahulKankrale) | Facebook | 授权缺陷 | $ 2,000 | 2020年10月21日 |

| Facebook页面管理员披露 | 拉胡尔·坎克拉尔(@RahulKankrale) | Facebook | 信息披露 | $ 3,000 | 2020年10月21日 |

| GitHub Pages-通过不安全的Kramdown配置的多个RCE-$ 25,000赏金 | 威廉·鲍灵(William Bowling)/ vakzz(@wcbowling) | 的GitHub | RCE,路径遍历 | $ 25,000 | 2020年10月20日 |

| 返回2019年:披露雇主PII和证书 | Saneklarek(@ wh11tew0lf) | — | 信息披露 | $ 1,000 | 2020年10月20日 |

| GitHub Gist-通过开放重定向接管帐户-10,000美元的赏金 | 威廉·鲍灵(William Bowling)/ vakzz(@wcbowling) | 的GitHub | 打开重定向,帐户接管 | $ 10,000 | 2020年10月19日 |

| GitHub-通过git选项注入的RCE(几乎)-20,000美元赏金 | 威廉·鲍灵(William Bowling)/ vakzz(@wcbowling) | 的GitHub | RCE | $ 20,000 | 2020年10月18日 |

| Discord桌面应用程序RCE | Masato Kinugawa(@kinugawamasato) | 不和谐 | RCE | $ 5,000 | 2020年10月17日 |

| XSS的娱乐化和利润化 | 萨阿德·艾哈迈德(@XSaadAhmedX) | — | XSS,CSRF | $ 2,200 | 2020年10月14日 |

| 我玩过这个XSS | yappare(@yappare) | — | XSS | — | 2020年10月13日 |

| 盲SSRF-捉迷藏游戏 | Shrey Shah(@ ShreySh43332033) | — | 盲SSRF | $ 400 | 2020年10月13日 |

| 我如何找到我的第一个P1级错误。$$$ | 残酷的 | — | XSS | — | 2020年10月13日 |

| 公开电子邮件,电话号码,以及更多尝试向帐户中添加资金的Facebook用户 | 穆斯塔法·艾哈迈德(Mustafa Ahmed)(@ mustafa0x2021) | Facebook | 信息披露 | $ 500 | 2020年10月12日 |

| 来宾博客文章:回滚攻击 | 刘晓音(@general_nfs) | Mozilla | 本地特权升级 | — | 2020年10月12日 |

| 未经授权访问所有用户帐户。 | 拉胡尔·奈杜(Rahul Naidu) | — | 帐户接管,身份验证绕过,JWT配置错误 | — | 2020年10月12日 |

| 利用XSS读取内部文件 | 阿迪亚·迪克西特(@ zombie007o) | — | XSS,LFI | — | 2020年10月9日 |

| JS是l0ve❤️。 | Shivam Kamboj Dattana(@ sechunt3r) | — | 信息泄露,API密钥泄漏 | $ 5,000 | 2020年10月9日 |

| practo.com上的弱密码设置功能 | 黑暗恶魔 | 普拉托 | 授权缺陷 | $ 0(无法修复) | 2020年10月9日 |

| CVE-2018–5230 | JIRA跨站点脚本 | Paras Arora(@ parasarora06) | — | 反映的XSS | — | 2020年10月9日 |

| 像老板一样利用管理面板 | Shivam Kamboj Dattana(@ sechunt3r) | — | 授权绕过,凭据薄弱 | $ 1,500 | 2020年10月8日 |

| 通过主机标头中毒进行ATO | Shivam Kamboj Dattana(@ sechunt3r) | — | 主机头注入,帐户接管,密码重置漏洞 | $ 2,000 | 2020年10月8日 |

| 我输入您的服务器吗?Microsoft Azure中的新漏洞 | 整合器 | 微软 | 特权升级,RCE | — | 2020年10月8日 |

| SVE-2020-18025:未经授权访问三星安全文件夹文件 | 拉胡尔·坎克拉尔(@RahulKankrale) | 三星 | 授权流程 | $ 3,750 | 2020年10月7日 |

| 研究:.google.com /产品的大量CSRFing 。 | 密苏姆·赛义德(@ missoum1307) | 谷歌 | CSRF | $ 30,000 | 2020年10月7日 |

| 新加坡星巴克通过IDOR收购价值6k $的帐户 | 卡米尔·奥努尔·厄兹卡莱利(@ ko2sec) | 星巴克 | IDOR,帐户接管 | $ 6,000 | 2020年10月7日 |

| Curve App中的敏感信息泄漏[Bug Bounty] | ΡRΛSΞUDΟ®(@praseudo) | 曲线 | 信息披露 | $ 1,500 | 2020年10月7日 |

| 参加Microsoft Azure Sphere赏金计划的经验 | 迈克菲高级威胁研究(ATR) | 微软 | 本地特权升级,RCE,安全功能旁路 | $ 160,000 | 2020年6月10日 |

| 90天,16个错误和Azure Sphere挑战 | 思科Talos | 微软 | 本地特权提升,RCE,DoS,信息公开 | — | 2020年6月10日 |

| 注意您的要求!打开重定向到完整的帐户接管 | 九十九(@ ninetyn1ne_) | — | 路径遍历,开放重定向,SSRF,帐户接管 | — | 2020年10月5日 |

| 轻松获胜:值得Facebook HOF处理的冗长错误 | Mukul Lohar(@ironfisto) | Facebook | 信息披露 | $ 500 | 2020年10月5日 |

| 在拥有+20000用户的网站中利用LFI到RCE | Kleitonx00 | — | LFI,RCE | — | 2020年10月4日 |

| 花更多的时间进行侦察,您会发现更多的问题。 | Vedant Tekale(@_justYnot) | — | 反映的XSS,信息公开 | — | 2020年10月3日 |

| 利用支付网关 | letmeslidein(@VasuYadaav) | — | 篡改付款 | — | 2020年10月3日 |

| 我的第一个漏洞赏金之旅(2018年11月) | 严厉的柳木(@ harshtya9i) | 三星 | 身份验证绕过 | $ 200 | 2020年10月2日 |

| 通过下载功能在Android上的Facebook上任意执行代码 | Sayed Abdelhafiz(@dPhoeniixx) | Facebook | 任意代码执行 | $ 10,000 | 2020年10月2日 |

| 强大的HTTP请求走私? | 里卡多·伊拉玛尔·多斯·桑托斯(@ricardo_iramar) | — | HTTP请求走私 | $ 17,050 | 2020年10月1日 |

| 写出– Google Bug赏金:XSS到Cloud Shell实例的接管(Rce作为根源)– 5,000美元 | @omespino | 谷歌 | XSS,RCE | $ 5,000 | 2020年10月1日 |

| 我在Facebook上发现一个怪异漏洞的故事 | 阿米·阿布(@amineaboud) | Facebook | 身份验证绕过,信息泄露 | — | 2020年9月30日 |

| IDOR的艺术:Edm0d0中的7个IDOR | Pratyush Anjan Sarangi | 埃德莫多 | IDOR | — | 2020年9月29日 |

| 公共存储桶允许访问即将到来的Google Cloud Blog帖子中的图像 | 托马斯·奥尔利塔(@ThomasOrlita) | 谷歌 | GCP存储桶配置错误,信息泄漏 | — | 2020年9月29日 |

| 由于不安全的JSONP呼叫,取消了Kolesa网站中的SSO和帐户接管 | Yasho(@YShahinzadeh) | — | 帐户接管 | — | 2020/09/28 |

| 在单个网站中进行帐户接管的5种方法 | letmeslidein(@VasuYadaav) | — | 帐户接管,OAuth配置错误,缺乏速率限制,OTP绕过,IDOR,JWT配置错误 | — | 2020年9月27日 |

| 链上链:将多个低级外伤链接到一个Critical中。 | 丹尼尔·玛特(@ Masonhck3571) | — | 盲XSS,CSP旁路,缺乏速率限制,暴露的JWT生成端点 | — | 2020年9月26日 |

| 破解中型合作伙伴计划 | 穆罕默德·阿里·班扎尔 | 中等的 | 逻辑缺陷 | — | 2020年9月26日 |

| 参数篡改₹→$ | 苏涅特·辛格(SuneetSingh) | — | 参数篡改 | — | 2020年9月26日 |

| 咨询:AWS KMS和AWS Encryption SDK中的安全性问题 | 泰国扬(@XorNinja) | 亚马逊 | 密码问题,信息披露 | — | 2020/09/25 |

| 通过IDOR泄漏PII +重置弱密码=完全接管帐户 | Pradeep Kumar(@ Killer007p) | — | IDOR,信息公开 | — | 2020/09/25 |

| 悬空的DNS:AWS EC2 | Mohamed Elbadry(@ _melbadry9) | — | 悬挂的DNS记录,子域接管 | $ 2,900 | 2020年9月24日 |

| VMware Workstation:通过虚拟打印机进行攻击 | LêHữuQuang Linh(@linhlhq) | 虚拟机 | 内存损坏错误,整数溢出 | — | 2020/09/23 |

| #Bugbounty-“我如何查看其他用户在旅行应用程序中的付款”-IDOR#800 $ | ganiganesh(@ ganiganeshss79) | — | IDOR,信息公开 | $ 800 | 2020年9月22日 |

| 标头和忘记密码的乐趣 | 武克·伊万诺维奇(Vuk Ivanovic) | — | HTTP标头注入 | — | 2020年9月22日 |

| suPHP-您的外壳中容易受到攻击的幽灵-Google Acquisition中的业务逻辑缺陷!(名人堂)? | Ritesh Gohil(@ RiteshG37659480) | 谷歌 | 逻辑缺陷 | — | 2020/09/21 |

| suPHP-您外壳中的易受攻击的幽灵 | 马克西姆(@punkeel)和(@swapgs) | — | 本地特权升级 | — | 2020/09/21 |

| Synology子域上未经身份验证的文件上传漏洞 | 托希德·谢赫(Touhid Shaikh) | 协同学 | 不受限制的文件上传 | $ 2,000 | 2020年9月20日 |

| 我如何从Google赚到$ 500-身份验证缺陷 | 赫曼特·帕蒂达(Hemant Patidar)(@HemantSolo) | 谷歌 | 认证缺陷 | $ 500 | 2020年9月20日 |

| $ 25K Instagram几乎XSS过滤器链接— Facebook Bug赏金 | 安德烈斯·阿隆索(@ al0nnso) | Facebook | 储存的XSS | $ 25,000 | 2020年9月20日 |

| 我如何绕过登录页面和2FA身份验证….. | 残酷的 | — | 身份验证旁路,OTP旁路,2FA旁路 | — | 2020年9月20日 |

| 表情符号错误处理 | shesha sai_c(@ Cyb3r_4ss4s1n) | — | ssss | — | 2020/09/19 |

| CVE-2020-9964-iOS信息泄漏 | Muirey03(@ Muirey03) | 苹果 | 内存初始化问题 | — | 2020/09/19 |

| 通过NodeBB论坛软件上的帐户接管进行特权升级— Bug赏金(512 $)— CVE-2020–15149 | 穆罕默德(Muhammed Eren Uygun)(@erenuyguun) | 节点BB | IDOR,帐户接管 | $ 512 | 2020/09/19 |

| 通过荷兰政府网站上的隐藏参数反映了XSS | Supras(@LdrTom) | 荷兰政府 | 反映的XSS | $ 0(VDP),赃物 | 2020/09/19 |

| 我来自Bug Bounty平台的第一个Bug Bounty redstorm.io | Novan Aziz Ramadhan(@novan_rmd) | 雷暴 | CSRF | — | 2020/09/17 |

| 在Windows上将Dropbox特权提升为SYSTEM | 特蕾莎·阿尔贝托(Teresa Alberto) | 投寄箱 | 本地特权升级 | $ 0(重复) | 2020/09/17 |

| 重新阻止:扩展程序资源阻止针对Chrome隐身模式的攻击 | Piyush Raj(@ 0x48piraj) | 谷歌 | 浏览器错误 | — | 2020年9月16日 |

| 利用“无用的”基于Cookie的XSS并使其变得有用 | 丹尼尔·撒切尔 | — | XSS | — | 2020年9月16日 |

| 我如何意外地从Facebook获得了第一笔赏金 | Bishal Shrestha(@ bishal0x01) | Facebook | 逻辑缺陷 | — | 2020年9月15日 |

| 通过OTP绕过帐户 | Bhavarth Kandoria / td> <td markdown =“ span”>- | OTP旁路 | — | 2020/09/13 |

| 业务逻辑漏洞-底层逻辑漏洞 | 哈里·D | — | 逻辑缺陷 | — | 2020/09/13 |

| SQL注入和远程执行代码-Double P1 | Shrey Shah(@ ShreySh43332033) | — | SQL注入,RCE | $ 0(VDP) | 2020/09/13 |

| 我如何入侵Redbus [在线汽车票务应用程序] | Sangeetha Rajesh S(@ rajesh_sangi12) | 红巴士 | LFI,SSRF / td> <td markdown =“ span”>- | 2020年9月12日 |

| 我又如何再次入侵Facebook!MobileIron MDM上未经身份验证的RCE | 蔡仔(@ orange_8361) | Facebook | RCE,JNDI注射 | — | 2020年9月12日 |

| Android WebView中的通用XSS(CVE-2020-6506) | 亚历山德罗·奥尔蒂斯(@AlesandroOrtizR) | 谷歌,微软,推特 | UXSS | $ 15,560 + | 2020/09/10 |

| 域的意外行为使我成为P4 | Takester(@dhiraj_ramteke) | — | 逻辑缺陷 | — | 2020/09/10 |

| 我们多久忽略一次漏洞? | Baibhav Anand(@SpongeBhav) | 哈克龙 | 信息披露 | — | 2020/09/09 |

| 我们多久忽略一次漏洞? | Baibhav Anand(@SpongeBhav) | 黑客一号 | IDOR,信息公开 | — | 2020/09/09 |

| CVE-2020-8150 –通过Backblaze以SYSTEM / root身份远程执行代码 | 杰森·格夫纳(@JasonGeffner) | 烈火 | RCE,特权提升 | — | 2020/09/09 |

| XSS->修复->绕过:Google Maps中的10000 $赏金 | Zohar Shachar | 谷歌 | XSS | $ 10,000 | 2020/09/07 |

| 从Android静态分析到Prod上的RCE | 阿迪亚·迪克西特(@ zombie007o) | — | RCE,目录列表,缺少身份验证 | — | 2020/09/07 |

| 我在Google的第一个错误,以及我如何为受害者帐户获取CSRF令牌而不是绕过它(1337美元)! | Oday Alhalbe | 谷歌 | CSRF | $ 1,337 | 2020/09/07 |

| 永不放弃,被欺骗的故事背后的故事 | 艾伦·布莱恩(@soyelmago) | — | XSS,OAuth漏洞,帐户接管 | — | 2020年9月6日 |

| 可以支付帐单的XSS 🙂 | 微笑黑客(@ smile_hacker) | — | 反映的XSS | €500 | 2020/09/05 |

| How_i_was_able_to_pawned_website_via_escilating_webcache欺骗到RCE | mohit(@ mohit29295572) | — | Web缓存欺骗,SSRF,RCE | — | 2020/09/05 |

| 通过IDOR进行帐户接管 | 罗马·拉马赞诺夫(@ r0hack) | — | IDOR,帐户接管 | $ 25,000 | 2020年9月4日 |

| 停止抓挠表面,并破解依赖项 | 罗腾·里斯(@rotem_reiss) | — | 储存的XSS | — | 2020年8月31日 |

| 在“精选产品”部分中具有隐藏产品的Page Shops可以由攻击者(Ex Editor)控制。 | 罗希特·库马尔(@rohitcoder) | Facebook | 逻辑缺陷 | $ 0(资料性) | 2020年8月31日 |

| 隐藏隐藏 | 我是Broot | — | 服务器端安全性的客户端实施,授权漏洞,CSRF | $ 530 | 2020年8月30日 |

| 保持最新状态的重要性,或者我通过一条推文发现了一个有趣的错误的方式 | 武克·伊万诺维奇(Vuk Ivanovic) | — | 储存的XSS | — | 2020年8月29日 |

| 过度安全保护会自动在Google Play核心库中发现持久的代码执行 | 过度安全 | 谷歌 | Android应用中的任意代码执行 | — | 2020年8月28日 |

| 我的Safari Reader模式下的黑客探险 | 尼基尔·米塔尔(@ c0d3G33k) | 苹果 | CSP旁路,SOP旁路 | — | 2020年8月27日 |

| 直接通过其IP地址访问网站,这是隐藏的sql注入不良的情况 | 武克·伊万诺维奇(Vuk Ivanovic) | — | SQL注入 | — | 2020年8月27日 |

| 身份验证绕过:泄漏Google Cloud服务帐户和项目 | 埃泽奎尔·佩雷拉(@epereiralopez) | 谷歌 | 身份验证绕过 | — | 2020年8月26日 |

| 错误赏金失败x101 [4] | ArcherL(@realArcherL) | — | 2FA旁路 | $ 0(资料性) | 2020年8月26日 |

| 位智:我如何追踪你的母亲 | 彼得·加斯珀(@malgregator) | 位智 | 逻辑缺陷,信息泄露 | $ 1,337 | 2020年8月25日 |

| 使用Safari Web Share API窃取本地文件 | Pawel Wylecial(@ h0wlu) | 苹果 | 浏览器错误 | $ 0 | 2020年8月24日 |

| 赢的帐户接管? | 里卡多·伊拉玛尔·多斯·桑托斯(@ricardo_iramar) | — | 帐户接管,身份验证漏洞,密码重置漏洞 | $ 2,225 | 2020年8月24日 |

| 在Cisco ASA CVE-2020–3452中读取未经身份验证的文件的$$赏金 | Supun Halangoda(@halangoda_supun) | — | LFI | — | 2020年8月23日 |

| 我如何通过执行侦查就能找到简单的P1 | Kirtan Patel(@ kirtanpatel9111) | — | LFI | — | 2020年8月22日 |

| Google云产品上的两个错误的简短故事-Google VRP [已解决] | 斯里拉姆·凯萨万(@sriramoffcl) | 谷歌 | IDOR,升级特权 | — | 2020年8月22日 |

| 上传到未来 | 武克·伊万诺维奇(Vuk Ivanovic) | — | IDOR | — | 2020年8月22日 |

| 我如何找到存储Xss的第一个Bug并获得第一笔赏金1000 $ | 纳兹穆尔·哈克(@ 0xnazmul) | 巴杜 | 储存的XSS | $ 1,000 | 2020年8月21日 |

| (Shopify.com)通过员工名称\(\)盲存储XSS | 里约·穆利亚迪(@riomulyadi_) | Shopify | 储存的XSS | $ 0(超出范围) | 2020年8月19日 |

| 困惑的邮递员:以任何Gmail或G Suite客户的身份发送SPF和DMARC传递邮件 | 艾莉森·侯赛因(@ezhes_) | 谷歌 | 电子邮件欺骗 | $ 0(超出范围) | 2020年8月19日 |

| 完美的副本或如何发送包含欺骗性发票内容的电子邮件 | Mateusz Olejarka(@molejarka) | — | 电子邮件欺骗,开放邮件中继,缺少身份验证 | $ 0(重复) | 2020年8月19日 |

| 在Microsoft收购中将Django调试模式转换为RCE | Syed Abuthahir(@writerabu) | 微软 | 信息公开,RCE | — | 2020年8月19日 |

| 升级GitHub漏洞以接管整个组织 | 沙尚克(@cyberboyIndia) | — | 信息披露 | $ 4,000 | 2020年8月18日 |

| 有趣的标题,忘记密码,稍有不同: | 武克·伊万诺维奇(Vuk Ivanovic) | — | 密码重置漏洞,主机头注入 | — | 2020年8月18日 |

| 如何联系Google SRE:在Cloud SQL中删除外壳 | [email protected] (@wtm_offensi)和Ezequiel Pereira(@epereiralopez) | 谷歌 | SQL注入,权限提升,参数注入,RCE | — | 2020年8月18日 |

| 如何在Facebook上将照片标记到任何用户的剪贴簿上 | Raja Sudhakar(@Rajasudhakar) | Facebook | 授权缺陷 | — | 2020年8月18日 |

| 从SQL注入到名人堂 | 贾德马克(@ mase289) | — | SQL注入 | $ 0(VDP) | 2020年8月18日 |

| Windows AppX部署服务本地特权升级(CVE-2020-1488 | 活动实验室 | 微软 | 本地特权升级 | — | 2020年8月18日 |

| Firebase云消息服务接管:一项小型研究,带来了超过3万美元的赏金 | Abss(@absshax) | Google,[未公开程序] | 硬编码的API密钥,信息公开 | $ 30,000 + | 2020年8月17日 |

| 使用重新注册进行帐户接管[错误赏金] | Myo Min Thu(@ myominthu1337) | — | 帐户接管 | $ 2,048 | 2020年8月17日 |

| 使用XSS窃取数据 | Viren Pawar(@VirenPawar_) | — | XSS | — | 2020年8月17日 |

| Witnet网络漏洞赏金:Harsh Jain的DOS错误 | 严厉的Ja那教 | 威网 | 拒绝服务 | — | 2020年8月17日 |

| 在redact.8×8.com上的InfluxDB访问 | Myo Min Thu(@ myominthu1337) | 8×8 | 缺乏认证 | — | 2020年8月16日 |

| 我如何在一个Google搜索(SQLi + RXSS)中获得450美元? | 真华制衣业 | — | XSS,SQL注入 | $ 450 | 2020年8月16日 |

| 通过小米中的内容提供商注入公开wifi密码 | Vishwaraj Bhattrai(@ vishwaraj101) | 小米 | 内容提供商注入 | — | 2020年8月16日 |

| 我如何像其他人一样发送真实电子邮件-Google VRP [已解决] | 斯里拉姆·凯萨万(@sriramoffcl) | 谷歌 | 逻辑缺陷,HTML注入,电子邮件欺骗,开放邮件中继 | — | 2020年8月15日 |

| 侦察如何帮助我找到一个有趣的错误… | Vedant Tekale(@_justYnot) | — | 开启重新导向 | $ 0(VDP) | 2020年8月15日 |

| Open Sesame:通过电子代码审查将Open Redirect升级为RCE | 尤金林(@spaceraccoonsec) | — | 开放式重定向,RCE | — | 2020年8月14日 |

| 众包成功案例:从范围外开放重定向到CVE-2020-1323 | 奥兹古尔阿尔卑斯山(@ozgur_bbh) | 微软 | 开启重新导向 | — | 2020年8月14日 |

| 删除的数据永久存储在Instagram吗?脸书Bug赏金2020 | Saugat Pokharel(@ saugatpk5) | Facebook | 逻辑缺陷,隐私问题 | $ 6,000 | 2020年8月14日 |

| 在WhatsApp中不正确实施我的状态视频时间限制 | 维沙尔·兰詹(Vishal Ranjan) | Facebook | 逻辑缺陷,隐私问题 | $ 0 | 2020年8月14日 |

| False2True,匹配和替换错误狩猎—一个警告性的故事 | 武克·伊万诺维奇(Vuk Ivanovic) | — | 特权提升 | — | 2020年8月14日 |

| 从复制粘贴XSS到完全帐户接管! | be1807v(@ BE1807V) | — | CSRF,帐户接管,XSS | — | 2020年8月13日 |

| 泄漏AWS元数据-不寻常的方式 | Shubham Garg(@ nullb0t) | — | 信息公开,RCE | — | 2020年8月13日 |

| 我的第一次寻宝之旅\(\) | 巴拉·普拉内斯(Bala Praneeth)(@Begin_hunt) | — | CSRF | $ 900 | 2020年8月13日 |

| 盲操作系统命令注入 | 阿希克B | — | 命令注入 | — | 2020/08/12 |

| wget的缓存中毒 | 武克·伊万诺维奇(Vuk Ivanovic) | — | Web缓存中毒 | $ 0 | 2020/08/12 |

| 破解2FA | Rushikesh Gaikwad(@ rsg_1212) | — | 2FA旁路 | — | 2020/08/12 |

| 我如何通过URL重定向赚了2000美元? | 辛兰·辛格(Simran Singh) | — | 开放式重定向,SQL注入 | $ 2,000 | 2020/08/12 |

| CVE-2020-1337 – PrintDemon已死,PrintDemon寿命很长! | 保罗·斯塔格诺(@Void_Sec) | 微软 | 本地特权升级 | — | 2020/08/11 |

| 我如何找到Instagram上的页面/个人帐户披露 | Ajay Gautam(@evilboyajay) | Facebook | 信息披露 | $ 2,000 | 2020/08/11 |

| 通过页面发帖时,群组管理员无法审阅评论:Facebook Bug Bounty 2020 | 普拉卡什·潘塔(@ Prakashpanta268) | Facebook | 逻辑缺陷 | — | 2020/08/11 |

| CVE-2020-11518:我如何强行进入您的Active Directory | Pieter Hiele(@honoki) | — | RCE,不安全的反序列化,任意文件上传,Bruteforce | — | 2020年8月10日 |

| 发现Google Chrome中的CSP绕过漏洞-世界上几乎每个网站都处于危险之中 | Gal Weizman(@WeizmanGal) | 谷歌 | CSP旁路 | $ 3,000 | 2020年8月10日 |

| 我的第2个4位数字错误赏金来自Facebook | 苏迪普·沙(Sudip Shah) | Facebook | 逻辑缺陷,信息泄露 | — | 2020年8月10日 |

| 绕过403 | 迈克尔·海德曼(@michaelhyndman) | — | 身份验证绕过 | — | 2020/08/09 |

| Hacking Zoom:揭示Zoom中的安全漏洞传说 | Mazin Ahmed(@ mazen160) | 飞涨 | 信息泄露,RCE,内存泄漏 | $ 0 | 2020年8月8日 |

| 绕过Google Maps API密钥限制 | 阿迪亚·迪克西特(@ zombie007o) | 谷歌 | 逻辑缺陷 | $ 0 | 2020年8月8日 |

| 使用Param Miner进行Bug搜索:使用XSS缓存中毒,这是一个特例 | 武克·伊万诺维奇(Vuk Ivanovic) | — | XSS,Web缓存中毒 | — | 2020年8月8日 |

| 在Facebook镜像网站中反映了XSS | Sudhanshu Rajbhar(@ sudhanshur705) | Facebook | 反映的XSS | $ 500 | 2020年8月8日 |

| 该功能按预期工作,但是源代码中有什么? | Zseano(@zseano) | — | 信息披露 | — | 2020年8月8日 |

| 我们的联合创始人如何在10小时内赚到$ 10,600 | Tensecure系统 | — | 信息披露 | $ 10,600 | 2020年8月7日 |

| 利用JWT-缺乏签名验证 | 阿迪亚·迪克西特(@ zombie007o) | — | 帐户接管 | — | 2020年8月7日 |

| 涂抹网络钓鱼:一个新的Android漏洞 | 吉姆·费舍尔(@MrJamesFisher) | 谷歌 | 涂抹网络钓鱼/ td> <td markdown =“ span”> $ 0 | 2020年8月6日 |

| fotoservice.hema.nl上的Reflected XSS | 乔纳森·布曼(@JonathanBouman) | 赫玛 | 反映的XSS,打开重定向 | — | 2020年8月6日 |

| 在fasteditor.hema.com上进行盲SQL注入 | 乔纳森·布曼(@JonathanBouman) | 赫玛 | SQL注入 | — | 2020年8月6日 |

| 将XSS存储在Slack,漏洞赏金中 | 汤米苏瑞尔 | 松弛 | 储存的XSS | $ 4,875 | 2020年8月6日 |

| Apache示例Servlet导致\(\) | Debangshu Kundu(@debangshu_kundu) | — | 点击劫持 | — | 2020年8月6日 |

| CSRF PoC错误破坏了最终用户/受害者的关键功能 | 武克·伊万诺维奇(Vuk Ivanovic) | — | 逻辑缺陷 | — | 2020/08/05 |

| 我想要所有这些功能 | 穆罕默德·阿亚德(Mohamed Ayad) | — | 逻辑缺陷,篡改付款 | — | 2020/08/05 |

| 我如何进行大众帐户接管[Bug Bounty] | 不是瑞奇(@RickyyNot) | — | 密码重设漏洞 | — | 2020/08/05 |

| 新的TouchID功能中的漏洞使iCloud帐户有被破坏的风险 | Thijs Alkemade(@xnyhps) | 苹果 | OAuth漏洞,帐户接管 | — | 2020年8月3日 |

| 稀有种族状况-P3 | 穆罕默德·埃桑(@alone_Wwolf) | — | 比赛条件 | $ 0(重复) | 2020年8月3日 |

| 在cups.mail.ru中进行帐户接管 | kminthein / weev3(@ kyawminthein99) | Mail.ru | 逻辑缺陷,密码重置缺陷,帐户接管 | $ 1,500 | 2020年8月3日 |

| 禁止用户比赛条件 | 萨达姆·侯赛因(@ wisdomfreak1) | — | 比赛条件 | — | 2020年8月2日 |

| 具有密码重置功能的多因素身份验证绕过 | Vaibhav Joshi(@ vj0shii) | — | 密码重设漏洞,帐户接管 | — | 2020年8月2日 |

| 重新专注于错误寻找,奖金:一个有趣的简单测试CSRF绕过 | 武克·伊万诺维奇(Vuk Ivanovic) | — | CSRF | — | 2020/08/01 |

| CVE-2020-13379 Grafana中未经身份验证的全读SSRF | 贾斯汀·加德纳(@Rhynorater) | — | SSRF,开放重定向 | — | 2020/08/01 |

| CVE-2020–9854:“未认证”-(三个)逻辑错误! | 伊利亚斯·莫拉德(@ A2nkF_) | 苹果 | 本地特权升级,逻辑缺陷 | — | 2020/08/01 |

| 未经验证-逻辑错误FTW | 伊利亚斯·莫拉德(@ A2nkF_) | 苹果 | 逻辑缺陷 | — | 2020年7月31日 |

| 通过重置密码绕过OTP | 艾哈迈德(@ 0x0Cj) | — | OTP旁路 | — | 2020年7月30日 |

| 在扫描子域以查找有趣的行为和代码时使用XAMPP和Burp Intruder | Zseano(@zseano) | — | 信息披露 | — | 2020年7月30日 |

| 新功能意味着新错误 | Zseano(@zseano) | — | 逻辑缺陷,授权缺陷,付款旁路 | — | 2020年7月30日 |

| Facebook页面常见问题的怪异行为导致Facebook悬赏 | Ashok Chapagai(@ashokcpg) | Facebook | 逻辑缺陷 | — | 2020年7月30日 |

| 利用业务逻辑—钱包里的钱 | Keshav Malik(@ g0t_rOoT_) | — | 付款篡改,逻辑缺陷 | — | 2020年7月30日 |

| 一键妥协– ClickOnce部署清单带来的乐趣 | 戴夫·科萨(@ G0ldenGunSec) | 微软 | NTLMv2哈希公开,一键执行任意.Net程序集 | $ 0 | 2020年7月30日 |

| Zoom Security Exploit –破解私人会议密码 | 汤姆·安东尼(@TomAnthonySEO) | 飞涨 | CSRF,缺乏速率限制 | $ 0 | 2020年7月29日 |

| NOOB记帐方式 | 穆达西·谢里夫 | — | 授权漏洞,帐户接管,同形文字攻击 | $ 955 | 2020年7月29日 |

| 使用XSS窃取您的Paytm信息 | Viren Pawar(@VirenPawar_) | Paymt | XSS | 94,700印度卢比(〜1,261美元) | 2020年7月29日 |

| XSS,RCE和HTML文件在同一端点上载 | TariKul IsLam(@ sa1tama0) | — | XSS,RCE,无限制文件上传 | $ 1,200 | 2020年7月29日 |

| FFUF和我的第一个赏金 | 苏里扬什·曼莎拉玛尼(Suryansh Mansharamani) | — | 信息披露 | $ 300 | 2020年7月29日 |

| Google票务系统(Google-GUTS)中的授权绕过 | Zohar Shachar | 谷歌 | 授权缺陷 | $ 1,337 | 2020年7月28日 |

| Authentication_token_bypass导致Too_idor | mohit(@ mohit29295572) | — | 身份验证绕过 | — | 2020年7月28日 |

| 通过Facebook注册预先访问受害者的帐户 | Akshansh Jaiswal(@Akshanshjaiswl) | — | OAuth漏洞,帐户接管 | $ 500 | 2020年7月28日 |

| Bug HTML注入到Tokopedia上! | 乔维 | Tokopedia | HTML注入 | — | 2020年7月28日 |

| CSRF +打开重定向到帐户接管 | R29k(@ R29k_) | — | CSRF,开放式重定向,帐户接管 | — | 2020年7月28日 |

| CVE-2020–9934:绕过macOS的透明,同意和控制(TCC)框架,以进行未经授权的敏感用户数据访问 | 马特·肖克利(@mattshockl) | 苹果 | MacOS特权升级,授权漏洞 | — | 2020年7月27日 |

| 使用单个“ .terminal”文件开发流行的macOS应用程序。 | 弗拉基米尔·梅特纽(@vladimir_metnew) | 松弛,密钥库,电报 | 文件隔离绕过 | — | 2020年7月27日 |

| 负载平衡器导致无法复制的错误,非正常的Open Redirect错误 | tololovejoi(@ tolo7010) | — | 开启重新导向 | — | 2020年7月27日 |

| 我是如何在3年的私人课程中绕过2fa的! | Shivangx01b(@ shivangx01b) | — | 2FA旁路,蛮力,缺乏速率限制 | — | 2020年7月26日 |

| 只需几个步骤即可获得大量敏感数据-黑客 | 艾尔兰加·维斯努·穆尔蒂(Airlangga Visnhu Murthi) | — | AWS错误配置,信息泄露 | $ 550 | 2020年7月26日 |

| 一个简单的IDOR,在约会网站上不容错过;) | 尼拉姆 | — | IDOR,信息公开 | — | 2020年7月26日 |

| DNS Rebinding,它可能是危险的攻击 | 武克·伊万诺维奇(Vuk Ivanovic) | — | DNS重新绑定 | $ 0(OOS) | 2020年7月25日 |

| 5000美元的帐户接管 | 尼拉姆 | — | 帐户接管,密码重设漏洞 | $ 5,000 | 2020年7月25日 |

| 使用Android Studio寻找Android应用程序错误。 | 塔雷克·穆罕默德(@ Conan0x3) | — | 授权漏洞,服务器端安全性的客户端执行,信息泄露 | $ 3,000 | 2020年7月24日 |

| HTTP参数污染-被污染 | Shrey Shah(@ ShreySh43332033) | — | HTTP参数污染 | — | 2020年7月24日 |

| 公开内部Facebook javascript模块的内容(已重新访问) | Samm0uda(@ samm0uda) | Facebook | 信息泄露,授权缺陷 | — | 2020年7月23日 |

| 哈克直到你的最后一口气 | 机甲小子/ muhe(@ Muhe76355002) | — | IDOR | $ 200 | 2020年7月21日 |

| 奖励积分增加N次 | 萨达姆·侯赛因(@ wisdomfreak1) | — | 逻辑缺陷 | — | 2020年7月21日 |

| 正则表达式拒绝服务(DoS) | 阿希克B | — | 拒绝服务 | — | 2020年7月20日 |

| 价值$ 1,000的Cookie | 贾德马克(@ mase289) | Mail.ru | XSS | $ 1,000 | 2020年7月19日 |

| DOS over wep应用程序 | 穆罕默德·阿亚德(Mohamed Ayad) | — | 拒绝服务 | — | 2020年7月19日 |

| 帐户锁定的链接速率限制 | 桑迪普·奥利(Sandip Oli) | — | 缺乏速率限制 | — | 2020年7月19日 |

| 绕过用户限制注册 | 穆罕默德·阿亚德(Mohamed Ayad) | — | 逻辑缺陷,篡改付款 | — | 2020年7月18日 |

| 我如何获得第一笔赏金:未发现导致社会工程学攻击的SPF / DMARC记录 | 法德·艾哈迈德(Fardeen Ahmed) | Lululemon | 没有有效的SPF记录,没有DMARC记录 | $ 250 | 2020年7月18日 |

| 价格操纵的独特案例 BugBounty | 真空压路机 | 哈西特·森加(@ sengarharshit1) | — | 篡改付款 | — | 2020年7月18日 |

| 带有竞赛条件的创意Android引脚绕过 | Baluz(@ t3chman) | — | 比赛条件,身份验证绕过 | — | 2020年7月18日 |

| 限速的Android引脚旁路 | Baluz(@ t3chman) | — | 缺乏速率限制,身份验证绕过 | — | 2020年7月18日 |

| Google产品中的Idor | Baluz(@ t3chman) | 谷歌 | IDOR | $ 5,000 | 2020年7月17日 |

| 我如何在Medium上失去追随者 | 弗洛里安(@ fh4ntke) | 中等的 | GraphQL错误,授权缺陷 | — | 2020年7月17日 |

| 来自Facebook的首笔4位数赏金的故事 | 苏迪普·沙(Sudip Shah) | Facebook | 逻辑缺陷,信息泄露 | — | 2020年7月17日 |

| 我可以通过JSON文件查看用户的敏感数据。 | 索拉·西达拉姆·桑曼(@ saurabhsanmane2) | — | 信息泄露,授权缺陷 | $ 150 | 2020年7月17日 |

| 3天帐户接管 | 野兽先生(@ mr_beast) | — | 逻辑缺陷,密码重置缺陷,帐户接管,暴力破解,缺乏速率限制 | — | 2020年7月17日 |

| 利用进口图书馆绕过WAF | 格雷格·吉布森(Greg Gibson) | — | 反映的XSS | — | 2020年7月14日 |

| 导入文件功能中的SSRF | 拉斐尔·席尔瓦(Rafael Silva) | — | SSRF | — | 2020年7月14日 |

| API错误配置如何导致您的公司内部数据 | Me9187(@ Me9187) | — | 信息披露 | — | 2020年7月12日 |

| 自存储的XSS到完整的帐户接管 | 贾廷(Jatin)审美(@techyfreakk) | — | XSS,帐户接管 | — | 2020年7月12日 |

| Bug赏金经验:无效的重定向漏洞 | 简单安全 | — | 开启重新导向 | — | 2020年7月12日 |

| 我如何使用IDN Homograph Attack更改受害者的密码 | Abhishek Karle(@ AbhishekKarle3) | — | IDN同形异义词攻击 | $ 600 | 2020年7月11日 |

| 关键客户接管的故事 | Shivam Pandey(@ shivam31200) | — | 帐户接管,公开的JWT生成终结点 | — | 2020年7月10日 |

| 通过url路径操作绕过电话号码验证。 | 本·艾门(@ ben_aymen_182) | — | OTP旁路 | $ 0(重复) | 2020年7月10日 |

| 不要止于一个错误\(\) | Dheeraj Madhukar(@Dheerajmadhukar) | — | 开放式重定向,XSS,LFI | — | 2020年7月10日 |

| 查看Hackercup Facebook参与者是否允许招聘联系人 | 菲利普·哈伍德(Philippe Harewood)(@phwd) | Facebook | 信息泄露,逻辑缺陷 | — | 2020年7月9日 |

| Chrome的远程拒绝服务 | 丹·莱顿 | 谷歌 | 拒绝服务 | $ 0(OOS) | 2020年7月9日 |

| 利用应用逻辑来推荐代码公开 | Vaibhav Joshi(@ vj0shii) | — | 逻辑缺陷,信息泄露 | — | 2020年7月9日 |

| Android 8.0-9.0中的全球拨款uri(2018年) | Dzmitry Lukyanenka(@vulnano) | 谷歌 | 授权缺陷 | $ 0(重复) | 2020年7月9日 |

| 从N / A到针对BackBlaze Android应用[Hackerone平台]存储桶接管解决 | 萨希尔·蒂科(Sahil Tikoo)(@viperbluff) | BackBlaze | 硬编码凭据,信息披露 | — | 2020年7月9日 |

| 从低到严重的错误$$$ | Dheeraj Madhukar(@Dheerajmadhukar) | — | IDOR | — | 2020年7月9日 |

| 从 。在SSRF的正则表达式中-第3部分 | Niemiec Marcin(@xvnpw) | — | SSRF | $ 400 | 2020/07/07 |

| 我如何在10分钟内找到10个远程执行代码CVE-2020–5902 | Saransh Srivastav(@ malfuncti0n_) | — | RCE | — | 2020/07/07 |

| Zoom.us注册流程中的XSS | 爱德华多·维拉(@sirdarckcat) | 飞涨 | XSS | — | 2020/07/07 |

| 免费的区块链存储–讲述Substrate的FRAME运行时中的错误的故事 | Mudit Gupta(@Mudit__Gupta) | 奇偶技术 | 区块链错误 | $ 250 | 2020/07/07 |

| 我如何能够绕过电子邮件确认-P4 | 穆罕默德·埃桑(@alone_Wwolf) | — | 信息披露 | — | 2020年7月6日 |

| 问题1040755:安全性:通过复制和粘贴的另一个“通用” XSS | MichałBentkowski(@SecurityMB) | 谷歌 | 通用XSS,浏览器错误 | $ 2,000 | 2020年7月6日 |

| 我的第一个错误:通过个人资料图片上传盲目SSRF | swaysthinking(@swaysThinking) | — | SSRF | — | 2020年7月5日 |

| 通过图像上传功能进行RCE | 阿德怀特(KS) | — | 不受限制的文件上传,RCE | — | 2020年7月5日 |

| 案例研究I-Facebook应用程序的浏览器异常-1500 $ | easySIEM(@easySIEM) | Facebook | 授权缺陷 | $ 1,500 | 2020年7月5日 |

| 在聊天中接管文件-Microsoft Teams中的IDOR | 艾莉·安瓦尔(@alyanwarr) | 微软 | IDOR | $ 0(不适用) | 2020年7月5日 |

| 从主机头注入到SQL注入 | 达乌德·约瑟夫(Daoud Youssef)/ smacker dodi(@daoud_youssef) | — | 主机头注入,SQL注入 | — | 2020年7月5日 |

| 为什么在进行漏洞赏金时,我花了3.5千美元成为TLD注册商转销商 | hg_real(@ hgreal1) | — | XXE | $ 7,500 | 2020年7月5日 |

| BBC Bug赏金记录| XSS漏洞 | Pethuraj(@Pethuraj) | 英国广播公司 | 反映的XSS | $ 0,赃物 | 2020年7月5日 |

| EN | 通过CORS错误配置进行帐户接管和敏感数据泄漏 | LütfüMert Ceylan(@lutfumertceylan) | — | CORS配置错误,CSRF,帐户接管 | — | 2020年7月4日 |

| CSRF攻击!!! | 巴拉·普拉内斯(Bala Praneeth)(@Begin_hunt) | — | CSRF | $ 500 | 2020年7月4日 |

| 错误赏金记录:从SSRF到$ 4000和视频 | thehackerish(@thehackerish) | — | SSRF,RCE | $ 4,000 | 2020年7月3日 |

| [Writeup] [Bug Bounty] [Tokopedia]在Tokopedia上操纵其他用户的购物车和愿望清单[EN] | 穆罕默德·托马斯·法迪拉(Muhammad Thomas Fadhila Yahya)(@fadhilthomas) | Tokopedia | IDOR | $ 135 | 2020年7月3日 |

| 通过优惠券打破业务逻辑-我的第一个有效Bug赏金的故事 | 多米尼克·伊费迪里(@ Edi4all) | — | 付款篡改,逻辑缺陷 | — | 2020年7月3日 |

| 我如何通过开箱即用的开放重定向漏洞获得200美元 | 塔雷克·加勒兹(Tarek Galleze) | — | 开放重定向,令牌盗窃 | $ 200 | 2020年7月3日 |

| 由于对优惠券的支票使用不当而造成的价格篡改 | Vaibhav Joshi(@ vj0shii) | — | 付款篡改,逻辑缺陷 | — | 2020年7月3日 |

| 管理员公开Facebook验证页/披露被分配帮助验证页的Facebook员工。 | Samm0uda(@ samm0uda) | Facebook | 信息披露 | $ 5,500 | 2020年7月2日 |

| 2.5k赏金的故事-Zimbra上的SSRF导致以明文形式转储所有凭据 | Yasho(@YShahinzadeh) | 处女座 | SSRF | $ 2,500 | 2020年7月2日 |

| 我如何使用base64解码器赚了1500美元:) | 迪利普(@dilip_spartn) | — | 信息披露 | $ 1,500 | 2020年7月2日 |

| 错误配置的S3存储桶访问控制导致严重漏洞 | 苛刻的博特拉(@harshbothra_) | — | AWS错误配置 | — | 2020年7月2日 |

| 过去的爆炸:AWS控制台上的跨站点脚本 | 约翰·瑞伯格(Johann Rehberger)(wunderwuzzi23) | 亚马逊 | DOM XSS | — | 2020年7月1日 |

| 错误赏金的艺术:从JS文件分析到XSS的一种方式 | JakubŻoczek(@zoczus) | Verizon Media,Tumblr | XSS | $ 1,000 | 2020年7月1日 |

| ZombieVPN,打破了互联网安全性 | 0xSha(@ 0xsha) | BitDefender,AnchorFree | RCE,反序列化 | — | 2020年7月1日 |

| 带有密码恢复页面的已存储XSS | LütfüMert Ceylan(@lutfumertceylan) | — | 储存的XSS | — | 2020年7月1日 |

| 基于电子的应用程序中的漏洞:无意中允许恶意代码空间运行 | CertiK(@certik_io) | 象征 | XSS,RCE | — | 2020年7月1日 |

| 通过XSS窃取邮件对话,mail.ru和myMail iOS应用程序中的联系人的故事 | kminthein / weev3(@ kyawminthein99) | Mail.ru | 储存的XSS | $ 1,000 | 2020年6月30日 |

| 使用Inspect元素绕过安全性限制 错误赏金POC | 穆罕默德·卡塞(Muhammad Khizer Javed)(@ khizer_javed47) | — | 客户端对服务器端安全性的实施 | — | 2020年6月30日 |

| 修补缩放漏洞:通过远程SQL注入更改相机设置 | 基冈·赖安(@ inf_0_) | 飞涨 | SQL注入 | $ 2,000 | 2020/06/29 |

| API端点导致Android应用程序中的帐户接管 | Adesh Nandkishor kolte(@AdeshKolte) | — | 公开的令牌生成端点,信息公开 | — | 2020/06/28 |

| 一键接管Azure DevOps帐户 | 肖恩(@seanyeoh) | 微软 | 子域接管,帐户接管 | $ 3,000 | 2020/06/28 |

| 我是如何入侵一家银行的应用程序,并使用它来入侵另一家银行公司— 10K XSS | hg_real(@ hgreal1) | — | XSS | $ 10,000 | 2020/06/28 |

| 我如何能够通过密码重置功能接管任何帐户。 | 菲拉斯·法特纳西(Firas Fatnassi)(@ Fatnass1F1ras) | — | 密码重设漏洞,帐户接管 | — | 2020/06/28 |

| 我如何绕过开放重定向并获得了yandex的奖励 | Mino Metidji(@minometidjii) | Yandex | 开启重新导向 | $ 100 | 2020/06/27 |

| 我如何入侵全球ZOOM用户 | s3c(@ s3c_krd) | 飞涨 | OAuth漏洞,帐户接管 | — | 2020/06/27 |

| 通过阻止管理员创建隐藏的评论:Facebook Bug Bounty 2020 | Saugat Pokharel(@ saugatpk5) | Facebook | 逻辑缺陷 | — | 2020年6月25日 |

| 锁定中的漏洞赏金(SQLi和业务逻辑) | Abhishek Yadav(@ abhishake100) | — | SQL注入,逻辑缺陷 | — | 2020/06/24 |

| 关于IDOR的第一笔赏金 | Mukul Trivedi(@ M0hn1sh) | — | IDOR | — | 2020/06/23 |

| 利用Bitdefender防病毒软件:任何网站上的RCE | 弗拉基米尔·帕兰特(@WPalant) | 比特卫士 | RCE,信息公开 | $ 0(被错误猎人拒绝) | 2020/06/22 |

| 我的第一个完整SSRF错误的故事 | 贾德马克(@ mase289) | — | SSRF | $ 1,000 | 2020/06/22 |

| 利用SSRF泄漏秘密API密钥 | 朱利安·克雷特(@ jub0bs) | — | SSRF | $ 1,000 | 2020/06/22 |

| 通过点击劫持对API令牌进行劫持 | DarkLotus(@darklotuskdb) | — | 点击劫持 | — | 2020/06/22 |

| 我如何能够链接错误并获得对内部okta实例的访问权限 | Mmohammed Eldeeb(@ malcolmx0x) | — | 缺乏认证 | — | 2020/06/22 |

| 我只花了5分钟即可在Bentley上找到RCE | 迪维扬什·夏尔马(Divyansh Sharma) | 本特利 | RCE,弱凭证 | $ 300 | 2020/06/21 |

| Facebook上一些复杂的XSS的简单故事 | Bipin Jitiya(@ win3zz) | Facebook | 反映的XSS | — | 2020/06/21 |

| 像老板一样绕过2FA | 连续性(@seQrity) | — | 缺乏速率限制,蛮力 | $ 0(重复) | 2020年6月20日 |

| 我如何在Facebook-Writeup上找到信息披露 | Alaa Abdulridha(@ Madrid89001310) | Facebook | 信息披露 | $ 1,500 | 2020年6月20日 |

| 入侵星巴克并访问近1亿客户记录 | 山姆咖喱(@samwcyo) | 星巴克 | 路径遍历 | $ 4,000 | 2020年6月20日 |

| 使用EWS错误配置从OWA中的侦查到绕过MFA实现 | Yoko Kho(@YokoAcc) | — | 信息公开,MFA绕过 | $ 500 | 2020/06/19 |

| 一个代币将其全部泄露:$ 8000 NPM_TOKEN的故事 | Aseem Shrey(@AseemShrey) | 谷歌 | 信息披露 | $ 8,000 | 2020/06/19 |

| 回复LiveStream导致页面管理员披露:Facebook Bug赏金 | Saugat Pokharel(@ saugatpk5) | Facebook | 信息披露 | — | 2020/06/18 |

| Hackerone Bug赏金报告:铰链 | 泰勒·巴特勒(@ tbutler0x90) | 合页 | 信息披露 | $ 250 | 2020/06/18 |

| WordPress核心中的微妙存储XSS | 山姆·托马斯(@_s_n_t) | WordPress的 | 存储的XSS,RCE | — | 2020/06/17 |

| 错误赏金报告0x01-WebRTC版 | 启用安全性(@enablesecurity) | — | 具有已知漏洞,DoS,RCE,默认凭据,SSRF的过时组件 | — | 2020年6月16日 |

| 我如何用Jolokia CVE赚了超过$ 30K | Patrik Fehrenbach(@ITSecurityguard) | — | 反映的XSS,RCE,信息公开 | $ 33,500 | 2020年6月16日 |

| 我如何以管理员身份升级特权 | Abisheik Magesh(@AbisheikMagesh) | — | 缺乏速率限制,蛮力,凭据薄弱 | — | 2020年6月16日 |

| 我如何以€1的价格购买T恤-付款价格操纵 | Muztahidul Tanim(@TheMuztahidul) | — | 篡改付款 | $ 2,000 | 2020年6月16日 |

| 所有* .intercom.help子域都容易受到来自内部通信服务的子域接管 | 穆罕默德·哈隆(@ m7mdharon) | 对讲机 | 子域接管 | $ 0(不适用) | 2020年6月16日 |

| IDOR的尾巴 | 萨达姆·侯赛因(@ wisdomfreak1) | — | IDOR | $ 300 | 2020年6月16日 |

| Gsuite中的SMTP注入 | Zohar Shachar | 谷歌 | SMTP注入 | $ 3,133.7 | 2020年6月15日 |

| 反映的用户输入== XSS! | 沉默的野马(@silentbronco) | — | 反映的XSS | $ 50 | 2020年6月15日 |

| 邀请系统中的业务逻辑缺陷允许接管私人公司的任何帐户 | 丹尼尔五(@ d4niel_v) | — | 帐户接管,IDOR | — | 2020年6月15日 |

| 地平线上的另一个“面目全非”? | 社会性 | 苹果 | 帐户接管,网络钓鱼 | — | 2020年6月15日 |

| 如何从ReDoS(正则表达式拒绝服务)保护AWS ServerLess Lambda以及由此产生的财务影响 | Ddigvijay(@itsdig) | — | 重做 | — | 2020/06/14 |

| 在合作伙伴门户中将特权提升为管理员访问权限 | Samm0uda(@ samm0uda) | Facebook | 特权提升 | — | 2020/06/14 |

| 披露与某些Facebook工具测试相关的内部文件 | Samm0uda(@ samm0uda) | Facebook | 信息披露 | — | 2020/06/14 |

| 披露链接到Facebook用户帐户或页面的Instagram帐户 | Samm0uda(@ samm0uda) | Facebook | 信息披露 | — | 2020/06/14 |

| www中的内部目录枚举 | Samm0uda(@ samm0uda) | Facebook | 信息公开,内部目录枚举 | — | 2020/06/14 |

| 从 。在正则表达式中到SSRF —第1部分&从。在SSRF的正则表达式中-第2部分 | Niemiec Marcin(@xvnpw) | — | SSRF | — | 2020/06/14 |

| Bug赏金计划中发现的RACE条件漏洞 | 普拉文普 | — | 比赛条件 | — | 2020年6月13日 |

| 通过OTP Bruteforce(Apigee API)进行帐户接管 | Vishnuraj KV | — | OTP绕过,Bruteforce,缺乏速率限制 | — | 2020年6月13日 |

| DoS和BugBounties:对HackerOne的一系列DoS攻击 | Ninad Mishra(@ iamr000t) | — | 拒绝服务 | $ 500 | 2020/06/12 |

| 让我们绕过CSRF保护和密码确认来接管受害者帐户:D | 苛刻的博特拉(@harshbothra_) | — | CSRF | — | 2020/06/12 |

| 比赛条件-探索可能性 | Milind Purswani(@MilindPurswani) | Reddit,[私人程序] | 比赛条件 | — | 2020年6月11日 |

| HUNT for SQL注入-智能方式! | 穆达西·谢里夫 | — | SQL注入 | — | 2020年6月11日 |

| 令人沮丧的XSS | 野兽先生(@ mr_beast) | — | XSS | — | 2020年6月11日 |

| 来宾博客:从文件上传到RCE | 卢卡斯·维兹比基(@ v13rs8a) | — | 不受限制的文件上传,RCE | — | 2020/06/10 |

| 通过更改HTTP响应(管理员访问权限)的特权升级 | Bachrudin Ashari Pujakusuma(@Bachrudinashari) | — | 特权提升 | IDR 8.000.000(〜$ 563) | 2020/06/10 |

| 利用锁定:盲Sqli导致帐户接管和数据提取 | 沙克蒂·莫汉蒂(Shakti Mohanty) | — | 盲SQL注入,帐户接管 | $ 1,400 | 2020/06/10 |

| “ P5”链接注入故事 | 沉默的野马(@silentbronco) | — | 链接注入 | — | 2020/06/10 |

| 滥用Microsoft Teams对DDoS的速率限制 | Omayr Zanata(@omayrzanata) | 微软 | 拒绝服务 | $ 0(资料性) | 2020/06/10 |

| 偶然的RCE | 野兽先生(@ mr_beast) | — | 不受限制的文件上传 | $ 4,800 | 2020年6月9日 |

| 很好? | 里卡多·伊拉玛尔·多斯·桑托斯(@ricardo_iramar) | — | 信息披露 | $ 0(信息性,无法解决) | 2020/06/08 |

| 我如何通过更改一个角色从Google赚取500美元。 | Oday Alhalbe | 谷歌 | CSRF | $ 500 | 2020年6月6日 |

| XSS到数据库凭证泄漏和数据库访问-真是太幸运了! | 苛刻的博特拉(@harshbothra_) | — | 反映的XSS,信息公开 | — | 2020年6月6日 |

| 从3,99美元到1,650美元(第一部分)–通过更改HTTP响应进行简单的垂直特权升级 | Yoko Kho(@YokoAcc) | — | 特权提升 | $ 1,000 | 2020年6月6日 |

| 由于错误配置的Service-now ITSM实例而暴露的多个信息 | Th3G3nt3lman | — | 缺乏身份验证,信息泄露 | $ 30,000 | 2020/06/05 |

| 通过postMessage进行帐户接管 | 套接字(@ yxw21) | — | 帐户接管 | $ 1,500 | 2020/06/05 |

| 使用PDF生成功能通过XSS读取本地文件 | 桑杰·辛格·贾拉(@ lordjerry0x01) | — | XSS,LFI | — | 2020/06/05 |

| Blind SQL的故事,出现错字错误。 | Amyrahm(@ Amyrahm11) | — | SQL注入 | — | 2020/06/05 |

| [IDOR]从任何业务经理帐户中删除已保存的信用卡-Facebook Bug赏金 | 罗希特·库马尔(@rohitcoder) | Facebook | IDOR | — | 2020/06/05 |

| Facebook上的另一个图像删除漏洞 | Pouya Darabi(@Pouyadarabi) | Facebook | IDOR | $ 10,000 | 2020/06/04 |

| Google Cloud Platform操作系统登录中的特权提升 | 克里斯·莫伯利(@init_string) | 谷歌 | 特权提升 | — | 2020/06/04 |

| 我如何获得特斯拉的第一笔大赏金 | CJ Fairhead(@xyantix) | 特斯拉 | 信息披露 | $ 5,000 | 2020/06/04 |

| 从CRLF到帐户接管 | 瓦列里·舍甫琴科(@ Krevetk0Valeriy) | — | CRLF,HTTP响应拆分,反映的XSS,帐户接管 | — | 2020年6月3日 |

| 复制和粘贴的奇特案例–关于在浏览器中粘贴任意内容的风险 | MichałBentkowski(@securitymb) | Google,Mozilla | XSS | $ 30,000 | 2020/06/02 |

| 双重URL编码的XSS | vict0ni(@ vict0ni) | — | 反映的XSS | — | 2020/06/02 |

| 当不仅涉及Kubernetes CVE时… | Reever Zax(@ReeverZax)和Hach(@ _hach) | 微软 | SSRF | + $ 40,000 | 2020/06/02 |

| 信息披露和关于Tokopedia的XSS反映 | wis4nggeni | Tokopedia | 反映的XSS,信息公开 | — | 2020/06/01 |

| 如何利用一个有趣的CSRF漏洞将自身XSS变成持续的攻击? | 阿卡什(Akash Methani)(@ 0xAkash) | — | 自我XSS,CSRF | — | 2020/06/01 |

| 我如何通过向Facebook提交错误来赚取$ 31500 | Bipin Jitiya(@ win3zz) | Facebook | SSRF | $ 31,500 | 2020年5月31日 |

| h1 {基于错误的XXE-错误赏金记录} | f4d3(@ f4d3_cl) | — | XXE | — | 2020年5月31日 |

| 在ASPX应用程序上寻找P1的[未经身份验证的SOAP,RCE,信息公开] | ElMahdi Mrhassel(@ElMrhassel) | — | RCE,信息公开,IDOR | — | 2020年5月31日 |

| Amazon S3的奇怪“子域接管”模式 | Simgamsetti Manikanta(@zaheckmania) | — | 子域接管 | — | 2020年5月31日 |

| 来自Facebook的我的第一个$ xxx Bug赏金的故事 | 苏迪普·沙(Sudip Shah) | Facebook | 逻辑缺陷,信息泄露 | — | 2020年5月31日 |

| 跨站点脚本:隐藏参数的功能。 | Kassih Mouhssine(@KassihMouhssine) | 了索尼 | 反映的XSS | — | 2020年5月30日 |

| 与Apple零日登录 | Bhavuk Jain(@ bhavukjain1) | 苹果 | 帐户接管 | $ 100,000 | 2020年5月30日 |

| 微软的第一个错误 | LêHữuQuang Linh(@linhlhq) | 微软 | 文件格式漏洞 | — | 2020年5月30日 |

| 弱密码技术导致打开重定向 | DarkLotus(@darklotuskdb) | — | 开启重新导向 | — | 2020年5月30日 |

| CVE-2020-13693的分析 | 拉斐尔·卡格(@aptNum) | WordPress的 | 特权提升 | — | 2020年5月29日 |

| 我的费用报告导致Lyft发生服务器端请求伪造(SSRF) | Ben Sadeghipour(@nahamsec)和Serafina(Sera)Tonin Brocious(@daeken) | Lyft | SSRF | — | 2020年5月29日 |

| 会话Cookie中的IDOR导致批量帐户接管 | Zonduhackerone(@ zonduu1) | — | IDOR,帐户接管 | $ 2,000 | 2020年5月29日 |

| XSS存储在[Outlook Web-Outlook Android App]中的邮件上 | ElMahdi Mrhassel(@ElMrhassel) | 微软 | 储存的XSS | — | 2020年5月28日 |

| 绕过WAF执行XSS | Kleitonx00 | — | XSS | — | 2020年5月28日 |

| 我如何通过Facebook Rights Manager查看“私有视频上传器”。[负责任的披露] | Kishore TK(@kishoretk_off) | Facebook | 信息披露 | — | 2020年5月28日 |

| 漫长的逾期写作:我如何进入Oppo名人堂 | Shibin B.Shaji(@ shibinbshaji06) | Oppo | 登录屏幕绕过,身份验证绕过 | 10,000印度卢比(〜$ 133) | 2020年5月28日 |

| 点击劫持到帐户接管 | Abhishek Yadav(@ abhishake100) | — | 点击劫持 | — | 2020年5月28日 |

| iOS Outlook存储的XSS Write-Up($ 3000) | kminthein(@ kyawminthein99) | 微软 | XSS | $ 3,000 | 2020年5月28日 |

| 在Microsoft Outlook中存储XSS | kminthein(@ kyawminthein99) | 微软 | 储存的XSS | — | 2020年5月28日 |

| 将XSS存储在Yahoo邮件IOS应用程序中($ 3500) | kminthein(@ kyawminthein99) | 雅虎 | 储存的XSS | $ 3,500 | 2020年5月28日 |

| Android:SOP绕过以窃取系统文件。 | 拉胡尔·坎克拉尔(@RahulKankrale) | — | SOP旁路 | — | 2020年5月28日 |

| Bug搜寻故事:Schneider Electric和The Andover Continuum Web.Client | 妮芙·列维(@ restr1ct3d) | 优步 | XXE,反映XSS | — | 2020/05/27 |

| 在美国国防部网站之一上,密码重置页面的无速率和输入限制已链接到“拒绝服务”攻击中。 | Gal Nagli(@naglinagli) | 美国国防部 | 密码重设漏洞,拒绝服务(DoS),缺乏速率限制 | — | 2020/05/27 |

| 将IDOR与业务逻辑错误链接起来以实现关键影响 | 朱利安·克雷特(@ jub0bs) | — | IDOR,逻辑缺陷 | — | 2020年5月26日 |

| 请求拆分,Golang中的漏洞或我们在Portainer中发现RCE和被黑的Uber如何危险 | 安德烈·阿巴库莫夫(@andrewaeva) | 优步 | HTTP请求拆分,SSRF,CRLF,RCE | — | 2020年5月25日 |

| 关于OTP绕过存储的XSS的故事 | PJ Borah(@ PJBorah1) | — | OTP旁路,存储的XSS | — | 2020年5月23日 |

| 使用P3错误将其他P4升级到P3 | 萨达姆·侯赛因(@ wisdomfreak1) | — | 信息披露 | — | 2020年5月22日 |

| 阅读源代码如何帮助我找到IDOR | Sanjay Verdu(@codersanjay) | — | IDOR,信息公开 | $ 0(赃物) | 2020年5月22日 |

| 我的第一个Bug赏金-2要素身份验证绕过 | 塔拉特默德 | — | OTP旁路 | $ 100 | 2020年5月22日 |

| 通过XSS解析“其他页面”的DOM元素:漏洞赏金故事 | Mandeep Jadon(@ 1337tr0lls) | — | XSS,信息公开 | — | 2020年5月22日 |

| Google Cloud Deployment Manager中的RCE | 埃泽奎尔·佩雷拉(@epereiralopez) | 谷歌 | SSRF,RCE | $ 31,337.00 | 2020年5月21日 |

| 绕过邮件请求收件箱 | 阿卜杜拉·雅拉(@yaalaab) | Facebook | 授权缺陷,逻辑缺陷 | — | 2020年5月21日 |

| 更改https://fbwat.ch/上的任何链接 | 菲利普·哈伍德(Philippe Harewood)(@phwd) | Facebook | 授权缺陷,逻辑缺陷 | $ 1,000 | 2020年5月20日 |

| 成为封闭和公开组的成员 | 阿卜杜拉·雅拉(Abdellah yaala) | Facebook | 授权缺陷,逻辑缺陷 | $ 7,500 | 2020年5月20日 |

| 通过子域发现轻松获得赏金-使用Project Sonar获得赏金 | Torben Capiau(@TorbenCapiau) | 比利时邮政 | 访问控制损坏,授权漏洞 | $ 100 | 2020年5月20日 |

| 我如何在5分钟内获得200美元–敏感数据泄漏 | Sanjay Verdu(@codersanjay) | — | 信息披露 | $ 200 | 2020/05/19 |

| 我如何能够绕过电子邮件验证 | 萨达姆·侯赛因(@ wisdomfreak1) | — | 电子邮件验证绕过 | $ 0(重复) | 2020/05/19 |

| Teradici和CVE-2020-10965:路由问题。 | 本杰明·希尔德(Benjamin Heald)(@heald_ben) | Teradici,[私人程序] | 缺乏认证 | $ 1,350 | 2020年5月18日 |

| FB和Messenger for iOS:使用数据URI欺骗地址栏 | 拉胡尔·坎克拉尔(@RahulKankrale) | Facebook | 地址栏欺骗,URL欺骗 | $ 3,000 | 2020年5月18日 |

| CVE-2020–1088 —另一个任意删除EoP | 索伦·弗里茨博格(@fritzboger) | 微软 | Windows权限升级 | — | 2020年5月18日 |

| 多个缺陷导致应用程序内的帐户接管 | 哈西特·森加(@ sengarharshit1) | — | 帐户接管,密码重置缺陷,注册缺陷 | — | 2020年5月18日 |

| 我从电子商务网站获得的第一万个BDT赏金 | 塞卡特博士 | — | IDOR | 10,000 BDT(〜$ 117) | 2020年5月18日 |

| 帐户收购的故事(第2部分) | Vijaysimha Reddy Bathini(@fatratfatrat) | — | 帐户接管 | — | 2020年5月17日 |

| 存储的XSS导致明文密码泄露 | bad5ect0r(@ bad5ect0r) | — | 存储的XSS,信息公开,无限制的文件上传 | — | 2020年5月17日 |

| 一个参数=> 1万美元 | 比拉尔·汗(@bilalmerokhel) | — | IDOR,XSS,帐户接管 | $ 10,000 | 2020年5月17日 |

| 帐户接管CSRF配置错误 | 萨达姆·侯赛因(@ wisdomfreak1) | — | CSRF,帐户接管 | — | 2020年5月17日 |

| 逻辑错误,可让我阻止用户在网站上创建广告 | 梅尔宾·罗素(e_23_e) | — | 逻辑缺陷,DoS | — | 2020年5月17日 |

| 漏洞–使用OAuth错误配置的帐户接管 | 萨达姆·侯赛因(@ wisdomfreak1) | — | OAuth配置错误,帐户接管,CSRF | $ 300 | 2020年5月16日 |

| 我如何使用户在Google Pay上亏损 | santuySec(@santuySec) | 谷歌 | 点击劫持 | $ 0(重复) | 2020年5月16日 |

| 链接的错误[帐户接管] | 比拉尔·汗(@bilalmerokhel) | — | IDOR,XSS,帐户接管 | $ 1,050 | 2020年5月16日 |

| 密码重置中毒导致帐户被接管 | Swapnil Maurya(@ swapmaurya20) | — | 密码重设漏洞,帐户接管 | — | 2020年5月16日 |

| 我如何通过简单的XSS在Edmodo上获得第一笔赃款。 | Sanjay Verdu(@codersanjay) | 埃德莫多 | 储存的XSS | $ 0(赃物) | 2020年5月16日 |

| 密码重置为完全帐户接管中的密码体制不足 | 苛刻的博特拉(@harshbothra_) | — | 帐户接管,密码重置漏洞,密码问题 | — | 2020年5月15日 |

| Bug赏金-导致价格操纵漏洞的高级手动渗透测试 | 塔拉特默德 | — | 篡改付款 | — | 2020年5月14日 |

| 成功获得针对性的凭据狩猎,获得Mozilla的$ 3000 Bug赏金奖 | 约翰·瑞伯格(Johann Rehberger)(wunderwuzzi23) | — | 信息披露 | $ 3,000 | 2020年5月13日 |

| 幸运的错误,使我只需单击一下即可更改每个帐户的名称 | 梅尔宾·罗素(e_23_e) | — | SQL注入 | — | 2020年5月13日 |

| 更改任何Facebook页面的亵渎过滤器 | 菲利普·哈伍德(Philippe Harewood)(@phwd) | Facebook | 授权缺陷,逻辑缺陷 | $ 750 | 2020/05/12 |

| 背斜线魔术 | 阿尼尔·汤姆(MR_4NK) | — | 路径遍历 | $ 2,100 | 2020/05/11 |

| 我如何从GitHub秘密泄漏中获得$ 10K的Bug赏金 | 蒂尔森·加洛韦(Tillson_) | — | 信息披露 | $ 10,000 | 2020/05/10 |

| 使用HTML Escape绕过XSS过滤器 | Syahri斋月(@ adonkidz7) | 谷歌 | XSS | $ 4,133.70 | 2020/05/08 |

| $ 20000的Facebook DOM XSS | Vinoth Kumar(@vinodsparrow) | Facebook | DOM XSS | $ 20,000 | 2020/05/07 |

| 我在Rails中发现了XSS安全缺陷–这就是发生的事情。 | 杰西·坎波斯(Jesse Campos) | Ruby on Rails | XSS | $ 500 | 2020/05/07 |

| Google语音扩展在account.google.com上基于DOM的XSS。 | missoum1307(@ missoum1307) | 谷歌 | DOM XSS | $ 3,133.7 | 2020/05/07 |

| 我们如何劫持26个以上的子域 | 艾西瓦娅·肯德尔(@aish_kendle) | — | 子域接管 | — | 2020/05/07 |

| DOM XSS演练 | Youssef Lahouifi(@YLahouifi) | — | DOM XSS | — | 2020年5月6日 |

| Google Acquisition XSS(Apigee) | TnMch(@TnMch_) | 谷歌 | XSS | — | 2020年5月6日 |

| 详细错误消息和JWT令牌的故事 | Marek Geleta(@marek_geleta) | — | 信息泄露,授权缺陷 | — | 2020/05/05 |

| 酷糊状顶起攻击为我赚了钱 | 阿曼·拉瓦特(@theamanrawat) | — | 顶进粘贴 | — | 2020/05/04 |

| Gmail中的DOM XSS,Chrome浏览器提供了一些帮助 | Enguerran Gillier(@opnsec) | 谷歌 | DOM XSS | $ 5,000 | 2020年5月3日 |

| #BugBounty-使用响应修改添加资金 | Line_no 6 | — | 付款篡改,逻辑缺陷 | — | 2020年5月3日 |

| 其他管理员可以在Google Analytics(分析)仪表板中访问“私有仪表板” | 罗希特·库马尔(@rohitcoder) | Facebook | 授权缺陷 | — | 2020/05/02 |

| 通过Angular Js模板注入在Microsoft.com上反映了XSS | Pratik Dabhi(@impratikdabhi) | 微软 | CSTI,XSS | — | 2020/05/02 |

| coda.io上的盲SSRF | Kleitonx00 | 结尾 | SSRF | $ 0(OOS) | 2020/05/02 |

| 通过了解对象ID来公开Facebook对象类型 | Samm0uda(@ samm0uda) | Facebook | 信息披露 | — | 2020/05/02 |

| 将字幕草稿添加到任何Facebook视频和完整路径披露中 | Samm0uda(@ samm0uda) | Facebook | 信息披露 | — | 2020/05/02 |

| 好的,谷歌!绕过’flag_secure’ | Pankaj Upadhyay(@_pupadhyay) | 谷歌 | 授权缺陷 | — | 2020/05/01 |

| 盲SSRF的故事导致内部主机发现。 | kaustubh padwad(@ s3curityb3ast) | — | SSRF | $ 0(OOS) | 2020/05/01 |

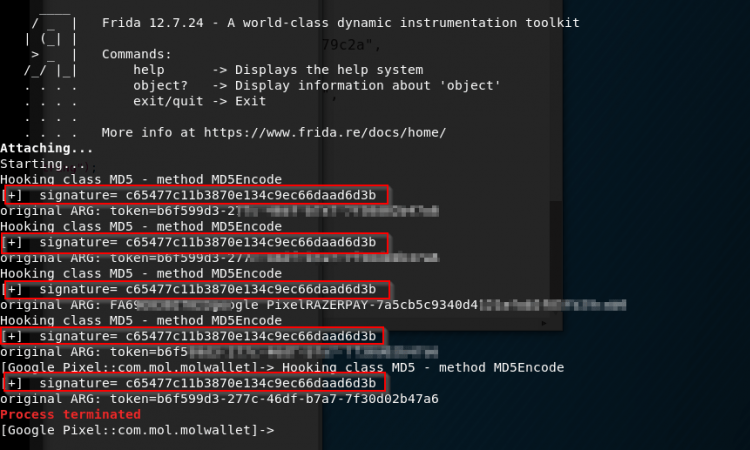

| 入侵Razer Pay Ewallet应用 | 理查德·谭(@ sambal0x) | 雷蛇 | IDOR | $ 6,000 | 2020年4月30日 |

| 在Google学术搜索上研究XSS的多态图像 | 洛伦佐·斯特拉(@lorenzostella) | 谷歌 | 储存的XSS | $ 9,401.1 | 2020年4月30日 |

| [Bug Bounty Writeups]利用SQL注入漏洞 | 艾哈迈德·艾尔·蒂贾尼 | — | SQL注入 | $ 2,000 | 2020年4月30日 |

| 风格接管的帐户!!! | kishore hariram(@kishorehariram) | — | 逻辑缺陷,CSRF,帐户接管 | — | 2020年4月30日 |

| 通过在Butler插件上滥用跨iframe XSS来窃取Trello令牌 | Florian Courtial(@theflofly) | 特雷洛 | XSS | $ 3,600 | 2020年4月29日 |

| 私有Android目标应用上的间接UXSS问题 | Kunal Pandey(@ kunalp94) | — | UXSS | $ 1,000 | 2020年4月29日 |

| 几分钟内侦破敏感信息披露 | 苛刻的博特拉(@harshbothra_) | — | 信息泄露,带有已知漏洞的过时组件 | — | 2020年4月28日 |

| 私人巨型聊天应用–发件人被阻止时向受害者发送消息 | 拉胡尔·坎克拉尔(@RahulKankrale) | — | 授权缺陷,逻辑缺陷 | — | 2020年4月28日 |

| 刺穿小牛肉:与朋友一起阅读的短篇小说 | d0nut | DuckDuckGo,[私有程序] | SSRF | $ 4,800 | 2020/04/27 |

| 当心GIF:Microsoft Teams中的帐户接管漏洞 | Omer Tsarfati(@OmerTsarfati) | 微软 | 帐户接管,子域接管 | — | 2020/04/27 |

| Bitrix WAF旁路 | 罗马·拉马赞诺夫(@ r0hack) | Mail.ru | 反映的XSS | $ 300 | 2020/04/27 |

| 在Keybase上一键单击RCE | smaury(@ smaury92) | 键库 | RCE | $ 0(重复) | 2020/04/27 |

| 与CORS错误配置有关的乐趣— II | 阿曼·古普塔(@ gupt4j1) | — | CORS配置错误,XSS | — | 2020年4月25日 |

| Postmates中的Web缓存中毒[$ 1500] | Aung Pyae Ko Ko(@ BlcKVRtuL1) | 邮递员 | Web缓存中毒 | $ 1,500 | 2020年4月24日 |

| 从侦查到P1(严重)—轻松获胜 | 苛刻的博特拉(@harshbothra_) | — | 公开的注册页面 | — | 2020年4月24日 |

| 两因素身份验证旁路[$ 50] | Aung Pyae Ko Ko(@ BlcKVRtuL1) | — | 2FA旁路 | $ 50 | 2020年4月24日 |

| 信使室Bug赏金记录 | Jane Manchun Wong(@wongmjane) | Facebook | 权限提升,授权漏洞 | — | 2020年4月24日 |

| 配置错误的WordPress接管远程执行代码 | Smaran Chand(@smaranchand) | — | WordPress接管,RCE,安全性配置错误 | — | 2020年4月22日 |

| 从P5到P2,从无到1000 + $ | Mohamed Daher(@ DaherMohamed4) | — | 比赛条件,自我XSS,盲XSS | > $ 1,000 | 2020年4月22日 |

| 赏金的秘密秘诀 | 穆罕默德·斯拉马特(@ oxxy37) | — | CSTI,存储的XSS,CORS策略绕过 | — | 2020年4月22日 |

| 利用竞争条件漏洞 | Vivek Kumar Singh(@ v7nc3nz) | — | 比赛条件 | — | 2020年4月22日 |

| 奖励GOOGLE 404页面上的CORS错误!!! | Jayateertha Guruprasad(@JayateerthaG) | 谷歌 | CORS配置错误 | — | 2020年4月21日 |

| 基于DOM的开放重定向到JWT令牌的泄漏 | 阿道夫拉米雷斯 | — | 开放重定向,基于DOM的开放重定向,OAuth令牌盗窃 | — | 2020年4月20日 |

| 我多年来发现的Google Maps API(不是关键)错误 | 奥兹古尔阿尔卑斯山(@ozgur_bbh) | 谷歌 | 逻辑缺陷 | — | 2020年4月19日 |

| 滥用HTTP路径规范化和缓存中毒来窃取Rocket League帐户 | 山姆咖喱(@samwcyo) | 火箭联盟 | HTTP缓存中毒,打开重定向 | $ 0(VDP) | 2020年4月19日 |

| 我怎么能找到特权升级。 | 阿克萨尔坦克(@Akshar__tank) | — | IDOR,授权缺陷 | — | 2020年4月18日 |

| 这是关于我的第二笔赏金来自Facebook的技术性错误的非技术性文章 | Ashok Chapagai(@ashokcpg) | Facebook | 逻辑缺陷,隐私问题 | — | 2020年4月17日 |

| 奇怪的重定向(固定但无赏金) | Abhishek Yadav(@ abhishake100) | — | 开启重新导向 | — | 2020年4月17日 |

| OTP验证绕过 | 坎海亚·库玛·辛格(Kanhaiya Kumar Singh) | — | OTP旁路 | — | 2020年4月17日 |

| [Writeup] [Bug Bounty] [Instagram] Instagram在注销[ID]后仍向设备发送新的DM和视频通话 | 穆罕默德·托马斯·法迪拉(Muhammad Thomas Fadhila Yahya)(@fadhilthomas) | 脸书(Instagram) | 会话管理缺陷 | $ 750 | 2020年4月16日 |

| 棘手的Oracle SQL注入情况 | yappare(@yappare) | — | SQL注入 | — | 2020年4月16日 |

| Netflix Party — XSS漏洞 | kr-b(@pirxcy) | Netflix公司 | XSS | — | 2020/04/14 |

| $ 55,000的Facebook代币泄漏与Funny Airline代币泄漏。 | MasterSEC(@MasterSEC_AR) | — | XSS | $ 0,50,000里程 | 2020/04/14 |

| 业务逻辑错误-新外观 | Shrey Shah(@ ShreySh43332033) | — | 逻辑缺陷 | — | 2020/04/14 |

| 赏金提示!绕过API速率限制的最简单方法。 | Shaurya Sharma(@ ShauryaSharma05) | — | 限速旁路 | — | 2020/04/14 |

| 入侵一家电信公司(MTN) | 狂热的 | MTN集团 | OTP暴力破解 | — | 2020年4月13日 |

| 我如何解锁被阻止的帐户? | 玛丽亚(Maria Zulfiqar) | — | 密码重置漏洞,HTTP参数污染,IDOR | — | 2020/04/11 |

| 模糊的积分奖励的故事 | Andrea Brancaleoni(@nJoyneer) | 谷歌 | 内存损坏错误 | 10,000美元的赏金 | 2020年4月8日 |

| 借助IDOR和增量ID在Google的危机地图上列出所有已注册的电子邮件地址 | 托马斯·奥尔利塔(@ThomasOrlita) | 谷歌 | IDOR | — | 2020年4月7日 |

| 无限制的简历文件上传 | vict0ni(@ vict0ni) | — | 不受限制的文件上传 | — | 2020年4月7日 |

| 将XSS存储在Google Nest中 | Harikrishnan Chandraganesan(@hari_cybex) | 谷歌 | 储存的XSS | — | 2020年4月7日 |

| 弹性搜寻接获$ 3K赏金 | Ashish Kunwar(@ D0rkerDevil) | — | 弹性搜索接管 | $ 3,000 | 2020年4月6日 |

| 我们如何滥用Slack的TURN服务器来访问内部服务 | 桑德罗·高奇(Sandro Gauci)(@sandrogauci) | 松弛 | SSRF | $ 3,500 | 2020年4月6日 |

| 简单的CSRF攻击如何变成P1级错误 | 塞奇佩尔夫人(@bejuveria_) | — | CSRF,帐户接管 | — | 2020/04/05 |

| 网页管理员披露:Facebook Bug赏金2020 | Saugat Pokharel(@ saugatpk5) | Facebook | 信息泄露,逻辑缺陷 | — | 2020/04/04 |

| 无法删除Facebook组上的帖子:Facebook Bug赏金 | Saugat Pokharel(@ saugatpk5) | Facebook | 逻辑缺陷 | — | 2020/04/04 |

| 使用JSON Web令牌进行娱乐和获利 | 穆罕默德·卡西姆·穆尼尔(@ MeetAn0nym0us) | — | 密码重设漏洞,电子邮件确认绕过 | — | 2020/04/04 |

| Evernote和Dropbox IOS应用上的Touch ID身份验证绕过 | 萨希尔·蒂科(Sahil Tikoo)(@viperbluff) | Evernote,Dropbox | 身份验证绕过 | — | 2020年4月3日 |

| iPhone相机黑客 | 瑞安·皮克伦(Ryan Pickren) | 苹果 | 零点击未经授权访问敏感数据 | $ 75,000 | 2020/04/02 |

| 数百个内部服务台因COVID-19而暴露 | Inti De Ceukelaire(@securinti) | — | 安全配置错误 | > $ 10,000 | 2020/04/02 |

| 永远升级!从登录门户上的Self-XSS到持久XSS | Phuriphat Boontanon(@zanezenzane) | — | 自我XSS,CSRF | $ 650 | 2020/04/02 |

| 无需用户干预即可接管帐户 | 拉维拉·巴拉斯(Ravilla Bharath) | — | 密码重设漏洞,信息泄露,帐户接管 | $ 0(重复) | 2020/04/02 |

| 权限提升-您好管理员 | Shrey Shah(@ ShreySh43332033) | — | 特权提升 | — | 2020/04/02 |

| 我的第一个故事,1500美元,来自Facebook的赏金。 | Ashok Chapagai(@ashokcpg) | Facebook | 逻辑缺陷 | $ 1,500 | 2020/04/01 |

| $ 3133.7 Google Bug赏金活动-XSS漏洞! | Pethuraj(@Pethuraj) | 谷歌 | 反映的XSS | $ 3,133.7 | 2020/04/01 |

| Microsoft Apache Solr RCE速度模板| 错误赏金POC | 穆罕默德·凯瑟(Muhammad Khizer Javed)/ babayaga47(@ khizer_javed47) | 微软 | RCE | $ 0 | 2020年3月31日 |

| Akamai Web应用程序防火墙绕行之旅:利用“ Google BigQuery” SQL注入漏洞 | Duc Nguyen(@ducnt_) | — | SQL注入 | — | 2020年3月31日 |

| 骇客让我忘记了我的痛苦 | 阿比达·法赫德(Abida Fahd) | — | SQL注入 | — | 2020年3月31日 |

| 限制freemarker ssti到任意liql查询和管理锂cms | 默特(@mertistaken)和F.西拉尔·埃迪克(@celalerdik) | — | 科学技术研究院 | — | 2020年3月30日 |

| 限制不是一个承诺:Google的特权升级。 | Hariharan.s(@ DJHARIZ1) | 谷歌 | 权限提升,授权漏洞 | $ 500 | 2020年3月30日 |

| CVE-2019-17004-影响iOS Firefox的半通用XSS | cliqz(@cliqz) | Mozilla,勇敢 | 通用XSS | — | 2020年3月30日 |

| OTP Bruteforce-帐户接管 | 兰吉特·库玛(Ranjit Kumar) | — | OTP暴力破解,帐户接管 | — | 2020年3月29日 | |

| 攻击HelpDesk的第1部分:DeskPro上的RCE链,以Bitdefender为例 | Abdulrahman Nour(@aboodnour) | 比特卫士 | RCE | $ 5,000 | 2020年3月28日 | |

| 在Safari阅读器模式下执行脚本以进行CSP绕过 | 尼基尔·米塔尔(@ c0d3G33k) | 苹果 | XSS,CSP旁路 | — | 2020年3月28日 |

| 我想要那个饼干!!! | 阿德南·马利克(@infoadnanmalik) | — | 逻辑缺陷 | — | 2020年3月27日 |

| 利用魔术链接,关键漏洞仅一线之遥 | 0xSha(@ 0xsha) | 雷蛇 | 信息泄露,缺乏认证 | $ 0(重复) | 2020年3月27日 |

| 第一个漏洞赏金记录-登录页面上的打开重定向漏洞 | Phuriphat Boontanon(@zanezenzane) | — | 开启重新导向 | $ 250 | 2020年3月27日 |

| 在漏洞赏金中获得幸运-从他人的工作中无耻地获利 | 杰普·邦德·魏科普(Jeppe Bonde Weikop) | — | 身份验证绕过,缺乏速率限制,通过未加密通道发送的凭据 | $ 3,200 | 2020年3月26日 |

| Mail.ru的Ext.A域中的帐户接管流程[$ 150] | Myo Min Thu(@ myominthu1337) | — | 逻辑缺陷,帐户接管 | $ 150 | 2020年3月26日 |

| 利用CVE-2018-15961 –在Adobe ColdFusion中不受限制地上传文件 | Supras(@LdrTom) | — | 不受限制的文件上传 | — | 2020年3月26日 |

| 从VLC偷视频 | Dhiraj(@RandomDhiraj) | 互联网 | IDOR | — | 2020年3月26日 |

| XSS WAF和字符限制绕过老板 | 普里尔·伊斯兰·汗(@ prial261) | — | XSS | — | 2020年3月25日 |

| 自我XSS到帐户接管 | Ch3ckM4te | — | 帐户接管,XSS,CSRF | — | 2020年3月24日 |

| 远程图像上传导致RCE(将恶意代码注入PHP-GD图像) | 穆罕默德·毛拉纳(Muhammad R.Maulana) | — | RCE,无限制的文件上传 | — | 2020年3月21日 |

| Readme.io上的API DOCS接管 | Oktavandi(@ 0ktavandi) | — | 子域接管 | — | 2020年3月19日 |

| EN | 管理员级别权限升级案例 | Samet Sahin(@sametsahinnet) | — | 特权提升 | $ 0(重复) | 2020年3月19日 |

| 在microsoft.com子域上反映了XSS | Raimonds Liepins(@lv_linkers) | 微软 | 反映的XSS | $ 0 | 2020年3月19日 |

| 黑客攻击-始终检查跨域策略 | 杰克 | 星巴克 | SOP旁路,CSRF | $ 750 | 2020年3月19日 |

| XXE穿越前门:通过HTTP请求走私规避防火墙 | Pieter Hiele(@honoki) | — | XXE | — | 2020年3月18日 |

| 我的火车在哪里:跟踪黑客! | 阿尼尔·汤姆(MR_4NK) | 谷歌 | 反映了XSS,SQL注入 | — | 2020年3月17日 |

| 我如何能够验证我的帐户的任何联系电话? | Paras Arora(@ parasarora06) | — | OTP旁路,2FA旁路 | — | 2020年3月17日 |

| Razer移动PIN验证绕过$ 1k错误 | Sourav Sahana(@kernel_rider) | 雷蛇 | OTP旁路,2FA旁路 | $ 1,000 | 2020年3月17日 |

| 我如何在Shopify Bug Bounty Program上获得$ 1750的收入 | Ashish Dhone | Shopify | XSS,打开重定向 | $ 1,750 | 2020年3月16日 |

| 弱会话验证错误使您即使更改会话ID并从帐户注销后仍可以登录 | 马纳斯贾(@manas_hunter) | viator.com | 逻辑缺陷,会话管理缺陷 | — | 2020年3月16日 |

| 像老板一样使用漏洞分析功能 | 奥兹古尔阿尔卑斯山(@ozgur_bbh) | — | SSRF,反射XSS,身份验证绕过 | $ 8,600 | 2020年3月15日 |

| 我如何获得800美元的Host Header Injection漏洞 | Pethuraj(@Pethuraj) | — | 主机头注入,密码重置漏洞 | $ 800 | 2020年3月15日 |

| 我最奇怪的错误赏金-从O365获得PII。 | Omaid Faizyar(@rulesofthetrade) | 微软 | 子域接管 | $ 1,000 | 2020年3月14日 |

| 由于Instagram中的逻辑错误,被阻止的用户可以发送通知| 第一个Instagram错误 | Divyanshu Shukla | Facebook | 逻辑缺陷 | $ 0(重复) | 2020年3月14日 |

| 您的GCP基础价值是多少?…大约$ 700美元[Bugbounty] | 克里斯·盖茨(@ carnal0wnage) | Tokopedia | 信息披露 | $ 700(从未付款) | 2020年3月13日 |

| 通过无效的密码重置链接泄露用户的电子邮件[$ 250] | Myo Min Thu(@ myominthu1337) | — | 密码重设漏洞,信息泄露 | $ 250 | 2020年3月13日 |

| API密钥泄漏导致员工信息泄露 | Ace Candelario(@phspades) | — | 信息披露 | $ 2,000 | 2020年3月13日 |

| 为FBCDN网址生成有效的签名 | 菲利普·哈伍德(Philippe Harewood)(@phwd) | Facebook | 逻辑缺陷,授权缺陷 | — | 2020年3月13日 |

| 如何立即访问公司的关键数据? | 考斯图·羽衣甘蓝 | — | 信息泄露,缺乏速率限制,蛮力 | — | 2020年3月12日 |

| [Bug赏金]电子邮件内容注入 | Navneet(@ na5n33t) | — | 电子邮件内容注入 | $ 25 | 2020年3月12日 |

| 为Facebook CDN中托管的文件生成有效的签名 | Samm0uda(@ samm0uda) | Facebook | 授权缺陷,逻辑缺陷 | — | 2020年3月11日 |

| 由于缺乏速率限制保护,可以暴力破解Instagram帐户的密码 | Samm0uda(@ samm0uda) | Facebook | 缺乏速率限制,蛮力 | $ 3,000 | 2020年3月11日 |

| 我如何能够绕过当前密码? | Ninad Mathpati(@ninad_mathpati) | — | 帐户接管,CSRF | — | 2020年3月11日 |

| OTP绕过-开发人员检查 | Shrey Shah(@ ShreySh43332033) | — | OTP旁路 | — | 2020年3月11日 |

| 使用Shodan.io(RCE)在1分钟内找到P1 | sw33tLie(@ sw33tLie) | — | RCE | — | 2020年3月11日 |

| 通过电子邮件确认获得HTML注入,获得最轻松的赏金! | Shaurya Sharma(@ ShauryaSharma05) | — | HTML注入 | — | 2020年3月11日 |

| 脆弱的设计会导致个人数据泄漏,这是应用程序间漏洞的另一种情况…… | Marcin Szydlowski(@SecurityKsl) | — | 逻辑缺陷 | — | 2020年3月9日 |

| 通过一系列错误打破了有限的范围(每位骑手CORS的提示) | 瓦列里·舍甫琴科(@ Krevetk0Valeriy) | — | CORS配置错误,RCE | — | 2020年3月9日 |

| 意外的Google宽域检查绕过 | 大卫·舒茨(@xdavidhu) | 谷歌 | 逻辑缺陷 | $ 6,000 | 2020/03/08 |

| 打破比赛(Bug赏金记录) | 乔治·O(@georgeomnet) | — | 竞争条件,DoS,逻辑缺陷,会话管理缺陷 | $ 0,赃物 | 2020/03/08 |

| 价值$ 5,005的漏洞重复存在,如何在一天之内损失$ 5,005?拒绝服务-十亿个攻击攻击(XXE) | 穆罕默德·阿西姆·沙扎德(Muhammad Asim Shahzad) | — | DoS,XXE | $ 0(重复) | 2020/03/08 |

| Google Ads Self-XSS和HTML注入$ 5000 | Syahri斋月(@ adonkidz7) | 谷歌 | 自我XSS,HTML注入 | $ 5,000 | 2020/03/07 |

| 我如何使用方法覆盖技术利用JSON CSRF | Simgamsetti Manikanta(@zaheckmania) | — | CSRF | — | 2020/03/07 |

| Google Bug赏金:Google Payments的Clickjacking(1337 $) | santuySec(@santuySec) | 谷歌 | 点击劫持 | $ 1,337 | 2020年3月6日 |

| 通过帐户接管(ATO)Unicode案例映射冲突获得赏金! | Shaurya Sharma(@ ShauryaSharma05) | — | 帐户接管 | — | 2020/03/05 |

| Bug赏金捕获-1 | Bijan Murmu(@ 0xBijan) | — | 缺乏认证,信息泄露,授权缺陷 | — | 2020年3月4日 |

| 为进攻行动滥用职权 | 科迪·托马斯(@its_a_feature_) | 松弛 | 逻辑缺陷 | $ 0(资料性) | 2020年3月4日 |

| SOP绕过 | 凯南(@kenanistaken) | — | SOP绕过 | — | 2020/03/03 |

| 利用SSRF:试验和磨碎 | Bug’z生活(@ abugzlife1) | — | SSRF | $ 0(重复) | 2020/03/03 |

| ManageEngine ServiceDesk Plus:任意文件上传 | 德安布(Duc Anh Bui) | — | 任意文件上传,RCE | — | 2020/03/03 |

| 我如何CSRF获得我的第一个赏金! | 拉吉什·兰詹(Rajesh Ranjan)(@ rajesh_ranjan4) | — | CSRF | $ 500 | 2020/03/03 |

| 通过停止重定向到登录页面进行SQL注入 | 阿卜杜·瓦巴拉(@ 4mgh0z) | — | SQL注入,授权缺陷 | — | 2020/03/03 |

| PDF生成器上的SSRF。 | 约翰·迈克尔(@ michan2514) | — | SSRF | — | 2020年3月2日 |

| 不和谐嵌入欺骗 | 黑暗物质 | 不和谐 | 网络钓鱼 | $ 0 | 2020年3月2日 |

| Facebook OAuth框架漏洞 | Amol Baikar(@AmolBaikar) | Facebook | OAuth漏洞 | $ 55,000 | 2020年3月1日 |

| Google Titan M芯片固件中的一个神秘错误(CVE-2019-9465) | 亚历山大·巴克(Alexander Bakker) | 谷歌 | 密码问题 | — | 2020年2月29日 |

| 使用授权绕过帐户劫持\(\) | Bhavesh Thakur(@Bhavesh_Thakur_) | — | 帐户接管,授权漏洞 | — | 2020年2月28日 |

| 通过升级的页面帖子进行页面管理员披露 | 丹·法布罗(@ 0x61_) | Facebook | 授权缺陷,信息泄露 | $ 3,000 | 2020年2月28日 |

| 棘手的XSS | Smaran Chand(@smaranchand) | — | XSS | $ 0(无法修复) | 2020年2月28日 |

| Facebook CSRF错误,导致Instagram部分帐户被接管。 | Samm0uda(@ samm0uda) | Facebook | CSRF,OAuth漏洞 | $ 12,500 | 2020年2月28日 |

| 通过Apache Struts2进行RCE-仍然存在。 | 阿卜舍克(@ abhishake100) | — | RCE | — | 2020年2月27日 |

| 撰写内容:AWS文档签名安全控制绕过 | 奥兹古尔阿尔卑斯山(@ozgur_bbh) | — | AWS缺陷 | $ 1,000 | 2020年2月26日 |

| 长串DoS | Shrey Shah(@ ShreySh43332033) | — | 拒绝服务 | $ 100 | 2020年2月26日 |

| 如何使用WPScan获取我的第一个P1(敏感信息披露) | Harrmahar(@harrmahar) | — | 信息披露 | — | 2020年2月26日 |

| 我如何在一天内在不同的漏洞赏金目标上发现3个SSRF | Damanpreet Singh(@MrDamanSingh) | — | SSRF | — | 2020年2月25日 |

| Mail.Ru Ext.B合并范围帐户[$ 1500] | Myo Min Thu(@ myominthu1337) | Mail.ru | 帐户接管,OAuth漏洞 | $ 1,500 | 2020年2月25日 |

| 存储的XSS-on-groups-google-com | 亚历山德罗(Alessandro Rumampuk)(@ Rando02355205) | 谷歌 | 储存的XSS | $ 0(无法修复) | 2020年2月25日 |

| 带有一条消息的Discord DoS | 黑暗物质 | 不和谐 | 拒绝服务 | $ 0 | 2020年2月24日 |

| 在AT&T中反映XSS | Myo Min Thu(@ myominthu1337) | 美国电话电报公司 | 反映的XSS | — | 02/23 / 202c0 |

| 帐户收购的故事(第1部分) | Vijaysimha Reddy Bathini(@fatratfatrat) | — | 帐户接管,HTTP参数污染,密码重置漏洞,OTP绕过 | $ 5,000 | 2020年2月22日 |

| 在零件目录中寻找特斯拉的Y型机密 | 埃文·康纳利(@Evan_Connelly) | 特斯拉 | 授权缺陷 | — | 2020年2月22日 |

| 利用Jira进行主机发现 | 亚历克斯·佩尼亚 | Atlassian | CSRF | — | 2020年2月20日 |

| 黑客公司的SMS API服务提供商| Android应用程序静态安全性分析| 错误赏金POC | 穆罕默德·凯瑟(Muhammad Khizer Javed)/ babayaga47(@ khizer_javed47) | — | 信息披露,硬编码凭证 | — | 2020年2月19日 |

| 两种格式的故事:利用不安全的XML和ZIP文件解析器创建Web Shell | 尤金林(@spaceraccoonsec) | — | XXE,RCE | — | 2020年2月18日 |

| 从侦查到优化RCE结果-世界上最大的ICT公司之一的简单故事 | Yoko Kho(@YokoAcc) | — | 信息公开,RCE | — | 2020年2月18日 |

| 我的第一笔赏金来自Google。 | Syahri斋月(@ adonkidz7) | 谷歌 | 自我XSS,HTML注入 | $ 5,000 | 2020年2月18日 |

| 我们如何使用Acunetix在Google中找到另一个XSS | 安德烈·列昂诺夫(@ 4lemon) | 谷歌 | XSS | $ 5,000 | 2020年2月17日 |

| 计划Google Fiber(Webpass)中的变更逻辑 | 克雷格·阿伦特(@signalchaos) | 谷歌 | 逻辑缺陷,篡改付款 | — | 2020年2月17日 |

| 利用WebSocket [Application Wide XSS / CSRF] | Osama Avvan(@osamaavvan) | — | XSS,CSRF | — | 2020年2月17日 |

| 我如何获得不受限制的文件上传远程执行代码漏洞赏金 | 谢伊·格兰特(@kidshay) | — | 不受限制的文件上传 | — | 2020年2月17日 |

| 上载后门以获得乐趣和利润。 | 穆罕默德·阿卜杜勒·拉希姆(@ mohdaltaf163) | — | 不受限制的文件上传,RCE | — | 2020年2月17日 |

| 如何通过滥用不同的安全设备来规避其WAF从而入侵公司并赢得漏洞悬赏 | Red Timmy安全性(@redtimmysec) | — | RCE | — | 2020年2月16日 |

| Facebook上的开放重定向漏洞 | dw1 | Facebook | 开启重新导向 | $ 500 | 2020年2月16日 |

| LinkedIn iOS应用程序中的盲IDOR | 冰雹(@ hailstorm1422) | 领英 | IDOR | $ 0 | 2020年2月16日 |

| 帐户接管的简单IDOR | Swapnil Maurya(@ swapmaurya20) | — | IDOR,帐户接管 | $ 4,500 | 2020年2月11日 |

| 负载平衡器,浅拷贝和缓存上发生奇怪的漏洞 | 奥兹古尔阿尔卑斯山(@ozgur_bbh) | — | 信息披露 | $ 1,500 | 2020年2月11日 |

| 无效端点的分步演练 | 穆罕默德·伊斯雷(Mohammed Israil)(@ mdisrail2468) | — | 信息披露 | — | 2020年2月9日 |

| 通过文件上传(SVG)的外部XML实体 | Atul(@ 0xatul) | — | XXE,无限制的文件上传 | — | 2020年2月8日 |

| 代表任何Facebook应用程序确定具有详细角色模型的用户 | Amol Baikar(@AmolBaikar) | Facebook | IDOR | — | 2020年2月8日 |

| IDOR导致数据泄漏和配置文件更新 | vict0ni(@ vict0ni) | — | IDOR,暴力破解 | — | 2020年2月7日 |

| 如何检查元素让我赏金 | 阿迪蒂娅·索尼(@ityoSoni) | — | 客户端对服务器端安全性的实施 | — | 2020年2月6日 |

| 面向初学者的简单远程代码执行漏洞示例 | 奥兹古尔阿尔卑斯山(@ozgur_bbh) | — | RCE,无限制的文件上传 | $ 15,000 | 2020年2月5日 |

| Google APIS ClickJacking(1,337美元) | Myo Min Thu(@ myominthu1337) | 谷歌 | 点击劫持 | $ 1,337 | 2020年2月5日 |

| 热门节目的全站CSRF | Ajinkya Pathare(@fellchase) | — | CSRF | — | 2020年2月5日 |

| 我如何使用对比CE在15分钟内获得$ 600的Bug赏金– CVE- 2019-8442 | 大卫·林德纳(@golfhackerdave) | Atlassian(吉拉) | 信息披露 | $ 600 | 2020年2月5日 |

| 我使用CSRF获得了奇怪的帐户接管 | 穆罕默德·赛义德(@ FlEx0Geek) | — | CSRF,帐户接管 | — | 2020年2月5日 |

| 意外的赏金-电子邮件退回问题 | Keshav Malik(@ g0t_rOoT_) | — | DoS,电子邮件退回问题 | — | 2020年2月5日 |

| 劫持Google Data Studio中的共享报告链接 | sushiwushi(@ sushiwushi2) | 谷歌 | 授权缺陷 | — | 2020年2月5日 |

| 我如何通过链接目录列表转储加密数据以打开S3存储桶 | 迪格维杰 | — | AWS错误配置,目录列表,信息泄露 | — | 2020年2月5日 |

| 任意文件上传也存储了XSS-赏金漏洞 | m0chan(@ m0chan98) | — | 任意文件上传,已存储的XSS | — | 2020年2月4日 |

| 在WhatsApp桌面平台中发现严重的安全缺陷,允许网络罪犯从文件系统读取 | Gal Weizman(@WeizmanGal) | 脸书(WhatsApp) | 存储的XSS,CSP绕过,开放重定向,RCE | $ 12,500 | 2020年2月4日 |

| 负责任的披露:突破沙盒编辑器以执行RCE | Jatin Dhankhar(@jatindhankhar_) | 黑客地球 | RCE | — | 2020年2月4日 |

| 利用不安全的Firebase数据库! | 穆罕默德·凯瑟(Muhammad Khizer Javed)/ babayaga47(@ khizer_javed47) | — | 不安全的Firebase数据库 | — | 2020年2月4日 |

| 轻松在航空公司上泄露乘客信息 | Zseano(@zseano) | — | IDOR | — | 2020年2月4日 |

| CSRF CSRF CSRF… | Navneet(@ na5n33t) | — | CSRF | $ 50 | 2020年2月3日 |

| Tumblr Bug赏金($ 200) | Myo Min Thu(@ myominthu1337) | 自动(Tumblr) | 不受限制的文件上传,XSS,授权漏洞 | $ 200 | 2020年2月2日 |

| 披露任何Facebook应用程序的完整管理员列表 | Amol Baikar(@AmolBaikar) | Facebook | IDOR | — | 2020年2月2日 |

| OK Google:绕过身份验证! | 马蒂亚·芬奇(Mattia Vinci) | 谷歌 | 身份验证绕过 | $ 0(Wontfix) | 2020年1月1日 |

| 通过逻辑速率限制旁路的2FA旁路 | 杰普·邦德·魏科普(Jeppe Bonde Weikop) | — | 2FA旁路,逻辑缺陷 | $ 500 | 2020年1月30日 |

| 我如何能够接管公司的LinkedIn页面 | Vijaysimha Reddy Bathini(@fatratfatrat) | — | 断链劫持 | $ 500 | 2020年1月29日 |

| 我如何从SIDN(敏感数据公开)获得第一个SWAG | Mehedi Hasan Remon(@ mehedi1194) | SIDN | 访问控制损坏,信息泄露 | $ 0,赃物 | 2020年1月29日 |

| Vimeo Livestream Bug赏金报告 | 穆罕默德·斯拉马特(@ oxxy37) | 现场直播 | IDOR,参数篡改 | — | 2020年1月29日 |

| 超链接注入-轻松赚钱(有时) | Abhishek Yadav(@ abhishake100) | — | 超链接注入 | $ 450 | 2020年1月28日 |

| 密码重置错误配置的故事 | 纳韦罗伊 | — | 密码重设漏洞,信息泄露 | — | 2020年1月27日 |

| 通过HTTP走私逐步升级反映的XSS | Hazana(@HazanaSec) | — | 反映的XSS,HTTP请求走私 | — | 2020年1月27日 |

| Facebook-Instagram CDN服务器上的XSS绕过签名保护 | Amol Baikar(@AmolBaikar) | Facebook | XSS | — | 2020年1月26日 |

| 披露Facebook企业帐户ID | Amol Baikar(@AmolBaikar) | Facebook | 信息披露 | $ 1,500 | 2020年1月26日 |

| Facebook收购Oculus CDN服务器上的XSS | Amol Baikar(@AmolBaikar) | Facebook | XSS | — | 2020年1月26日 |

| 输入验证不正确| 在Snapchat发送的SMS中添加自定义文本和URL | 错误赏金POC | 穆罕默德·凯瑟(Muhammad Khizer Javed)/ babayaga47(@ khizer_javed47) | 脸书(Snapshat) | 参数篡改 | $ 1,000 | 2020年1月26日 |

| 意外IDOR删除了管理员帐户。 | Sayaan Alam(@ehsayaan) | — | IDOR | $ 325 | 2020年1月25日 |

| 意外的悬赏:在REDACTED.com上Zendesk收购的故事 | wis4nggeni | — | 子域接管 | — | 2020年1月25日 |

| Facebook中的跨站点Websocket劫持漏洞导致帐户被接管 | Samm0uda(@ samm0uda) | Facebook | 跨站点Websocket劫持,帐户接管 | $ 12,500 | 2020年1月23日 |

| 我如何通过主机头注入来接管任何用户帐户 | Ajay Gautam(@evilboyajay) | — | 主机头注入 | $ 900 | 2020年1月23日 |

| CORS配置错误导致私人信息泄露 | Virus0X01(@ Virus0X01) | — | CORS配置错误 | — | 2020年1月23日 |

| 鲜为人知的攻击向量,二阶IDOR攻击 | 奥兹古尔阿尔卑斯山(@ozgur_bbh) | — | IDOR | — | 2020年1月22日 |

| 通过引荐来源的密码重置令牌泄漏 | Shrey Shah(@ ShreySh43332033) | — | 密码重设漏洞,信息泄露 | — | 2020年1月22日 |

| Facebook漏洞:由于“邀请接受”逻辑,页面中隐藏了“社区管理器” | 里蒂什·库玛·辛格(Ritish Kumar Singh) | Facebook | 逻辑缺陷 | $ 500 | 2020年1月22日 |

| 通过注册功能接管用户帐户| 错误赏金POC | Muzammil Kayani(@ muzammilabbas2) | — | 帐户接管,逻辑缺陷,授权缺陷 | — | 2020年1月22日 |

| Google Bug赏金:learndigital.withgoogle.com中的CSRF | santuySec(@santuySec) | 谷歌 | CSRF | $ 0(重复) | 2020年1月1日 |

| 跨站点请求伪造漏洞导致Microsoft Express Logic中的用户配置文件更改 | Adesh Nandkishor kolte(@AdeshKolte) | 微软 | CSRF | — | 2020年1月1日 |

| 我如何在Tokopedia上购买子域接管方式 | wis4nggeni | Tokopedia | 子域接管 | — | 2020年1月20日 |

| GGvulnz —我如何通过Google网上论坛入侵了数百家公司 | 米兰·玛格亚 | 谷歌 | 逻辑缺陷 | — | 2020年1月20日 |

| 我是如何在Google Search Console中意外发现Bug的 | 托米(@noobe_io) | 谷歌 | 逻辑缺陷,授权缺陷 | $ 1,337 | 2020年1月18日 |

| 在Google Colab中添加要被视为受信任笔记本的恶意笔记本— 1337 $ | Raushan Raj(@raushan_rajj) | 谷歌 | 授权缺陷,逻辑缺陷 | $ 1,337 | 2020年1月17日 |

| 我如何发现一个有趣的帐户接管漏洞? | 阿卡什(Akash Methani)(@ 0xAkash) | — | 帐户接管,密码重设漏洞,缺乏速率限制 | — | 2020年1月14日 |

| 无速率限制-2K赏金 | Shrey Shah(@ ShreySh43332033) | 雅虎 | 缺乏速率限制 | $ 2,000 | 2020年1月12日 |

| 我如何从Razer open S3存储桶中赚取500美元 | Sourav Sahana(@kernel_rider) | 雷蛇 | AWS错误配置 | $ 500 | 2020年1月12日 |

| 我的第一个RCE(受压员工让我获得2倍的赏金) | Abhishek Yadav(@ abhishake100) | — | RCE,无限制的文件上传 | $ 900 | 2020年1月10日 |

| 仅使用<HTML>来查找错误 | Ak1T4(@akita_zen) | — | 开放重定向,HTML注入,SSRF | — | 2020年1月10日 |

| Google Chrome显示锁定模糊 | Pawel Wylecial(@ h0wlu) | 谷歌 | 堆使用后释放 | $ 5,000 | 2020年1月8日 |

| 暴露您的贝宝密码的错误 | 亚历克斯·比尔桑(Alex Birsan) | 贝宝 | XSSI | $ 15,300 | 2020年1月8日 |

| 更新:是否想接管Java生态系统?您只需要一个MITM! | 乔纳森·莱特舒(Jonathan Leitschuh)(@jlleitschuh) | Github | 通信不安全 | $ 2,300 | 2020年1月8日 |

| HTML注入(唯一利用) | Pratik Yadav(@ PratikY9967) | — | HTML注入 | $ 250 | 2020年1月7日 |

| 对我最喜欢的5分钟P1说再见 | 艾莉森·奥马利(@ally_o_malley) | 微软 | 信息披露 | — | 2020年1月6日 |

| 我如何在私人电子商务中发现特权升级错误? | Baibhav Anand(@SpongeBhav) | — | 特权提升 | — | 2020年1月6日 |

| Sony子域上的XSS | GökhanGüzelkokar(@gkhck_) | 了索尼 | 反映的XSS | — | 2020年1月6日 |

| 通过HTTP请求走私进行帐户接管 | 河马(@ hipotermia) | — | HTTP请求走私,帐户接管,开放重定向,内部标头泄露 | — | 2020年1月3日 |

| 在网站中绕过2FA | Sourav Sahana(@kernel_rider) | — | 2FA旁路 | — | 2020年1月1日 |

| 绕过手机PIN验证 | Sourav Sahana(@kernel_rider) | — | 身份验证绕过 | $ 100 | 2020年1月1日 |