| 我如何做到Google HOF的? | Sudhanshu Rajbhar(@ sudhanshur705) | 谷歌 | IDOR | $ 1,000 | 03/21/2021 |

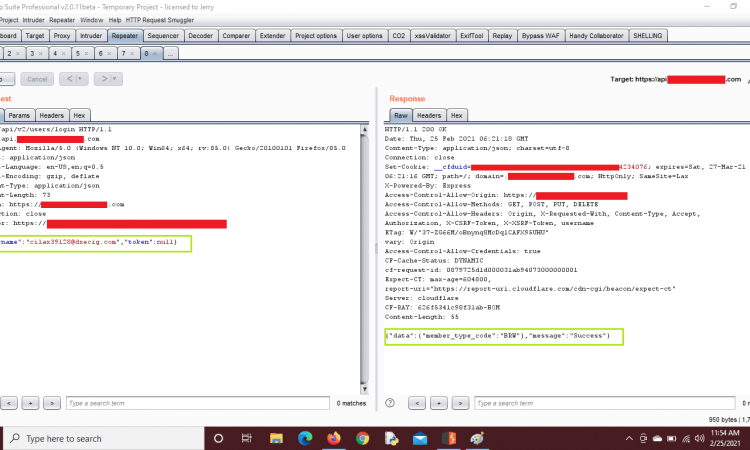

| 找到我的第一个严重漏洞 | Thexssrat(@theXSSrat) | — | 信息披露 | $ 250 | 03/21/2021 |

| 通过速率限制旁路进行OTP蛮力攻击 | 比拉勒·穆克(Bilal Muqeet)(@blmqt) | — | 暴力破解,缺乏速率限制,OTP旁路 | — | 03/21/2021 |

| 跨站点端口攻击-陌生人的电话 | Shrey Shah(@ ShreySh43332033) | — | XSPA | — | 03/21/2021 |

| 在较小的攻击时间范围内发现OAuth配置错误 | 穆罕默德·阿米尔(@Muhammad__Aamir) | — | OAuth配置错误 | $ 300 | 03/20/2021 |

| 如何哈彭大蓝! | 克拉克·沃斯(@clark_voss) | IBM公司 | 逻辑缺陷,公开的注册页面 | — | 03/19/2021 |

| H2C在野外走私 | 肖恩(@seanyeoh) | — | HTTP请求走私 | — | 03/18/2021 |

| 适用于Android一键式RCE的TikTok | Sayed Abdelhafiz(@dPhoeniixx) | TikTok | RCE,XSS,不安全的意图 | — | 03/18/2021 |

| 我如何入侵Facebook:第二部分 | Alaa Abdulridha(@ alaa0x2) | Facebook | SSRF,帐户接管,Cookie操作 | $ 54,580 | 03/18/2021 |

| 窃取任意GitHub Actions机密 | 泰迪·卡茨(@not_aardvark) | 的GitHub | 逻辑错误 | $ 25,000 | 03/17/2021 |

| 悬空的DNS:Worksites.net | Mohamed Elbadry(@ _melbadry9) | — | 悬挂的DNS记录,子域接管 | — | 03/17/2021 |

| 滥用数据保护法律进行帐户转让和接管 | Hx01(@Hxzeroone) | — | SSTI,帐户接管 | — | 03/17/2021 |

| CVE-2021-27076:针对Sharepoint的重播式反序列化攻击 | 西蒙·扎克布劳恩(@HexKitchen) | 微软 | 不安全的反序列化,RCE | — | 03/17/2021 |

| 未知的Linux机密使SSRF变成了OS命令注入 | secureITmania(@secureitmania) | — | SSRF,命令注入 | — | 03/17/2021 |

| 有趣的帐户接管!! | Mayank Pandey(@ mayank_pandey01) | — | IDOR,帐户接管,弱加密,密码重设漏洞 | — | 03/17/2021 |

| 观看派对时的语音混乱 | 普拉卡什·潘塔(@ prakashpanta268) | Facebook | 信息披露 | $ 1,000 | 03/16/2021 |

| Facebook小组成员披露。 | Baibhav Anand(@SpongeBhav) | Facebook | 信息披露 | $ 9,000 | 03/15/2021 |

| 空虚的IDOR漏洞仍然暴露了客户的敏感细节! | 拉胡尔·瓦拉雷 | — | IDOR | — | 03/14/2021 |

| 我如何在8×8上找到Sql Injection,Cengage,Comodo,Automattic,20公司 | 艾哈迈德·阿卜杜拉(@ lu3ky13) | 自动机,IBM,8×8 | SQL注入 | — | 2021年3月12日 |

| 在门下找钥匙 | Naveen Prakaasham KSV | Paytm | 存储的XSS,无限制的文件上传 | — | 2021年3月12日 |

| 通过价值2000美元的重置密码接管帐户 | 阿舒托什·米什拉(@ashutoshmish_ra) | — | 密码重设漏洞,帐户接管 | $ 2,000 | 2021年3月12日 |

| [Google VRP]我如何通过Dork(第一笔赏金和HOF)在Google上盲目XSS | 里约·穆利亚迪(@riomulyadi_) | 谷歌 | 盲XSS | $ 3,133.70 | 2021年3月11日 |

| 与GitHub的fork协作打交道,以获取乐趣和收益 | 泰迪·卡茨(@not_aardvark) | 的GitHub | 存取控制中断 | $ 30,000 | 2021年3月10日 |

| 注册中的业务逻辑错误导致SMS验证绕过 | pleorqy(@pleorqy) | — | 2FA旁路 | — | 2021年3月10日 |

| 低级错误和配置错误链导致帐户接管 | pleorqy(@pleorqy) | — | 反映了XSS,点击劫持,帐户接管 | — | 2021年3月10日 |

| 撰写– Google VRP不适用:在Google Cloud Monitoring中使用Quadzero进行SSRF绕过 | @omespino | 谷歌 | SSRF | $ 0(不适用) | 2021年3月8日 |

| 悬空的DNS:Amazon EC2 IP(当前状态) | Mohamed Elbadry(@ _melbadry9) | 8×8 | 悬挂的DNS记录,子域接管 | — | 2021年3月8日 |

| 将XSS存储在Google Ads Android应用程序中-$ 3133.70 | Ashish Dhone(@ ashketchum_16) | 谷歌 | 存储的XSS,HTML注入 | $ 3,133.70 | 2021年3月7日 |

查找隐藏的登录端点公开机密 Client ID | 艾哈迈德·哈拉比(@Ahmad_Halabi_) | — | 信息披露 | $ 700 | 2021年3月7日 |

| 利用隐藏的和被遗忘的错误 | Aditya Verma(@ 0cirius0) | — | SSRF | — | 2021年3月7日 |

| 我从漏洞赏金计划中获得的最简单的2500美元 | 阿卜杜拉·穆罕默德(@ 3bodymo_) | 优步 | 信息披露 | $ 2,500 | 2021年3月6日 |

| 利用模板注入来接管帐户。 | 阿卡什(Akash Methani)(@ 0xAkash) | — | CSTI,XSS | — | 2021年3月4日 |

| 在Facebook Group Room上低挂水果。带有活动的发布室添加后,无法删除群组中的发布($ 500) | 兰迪·阿里奥斯(Randy Arios) | Facebook | 逻辑缺陷 | $ 500 | 2021年3月4日 |

| 将XSS存储在Trello.com | 毛达扬(@ mord1234) | 特雷洛 | 储存的XSS | — | 2021年3月4日 |

| 适用于Android的Yandex浏览器中的内容注入(RCE)[2018] | Nightwatch网络安全(@nightwatchcyber) | Yandex | MiTM | $ 0 | 03/03/2021 |

| 无敌小子 | 萨米普·阿里亚尔 | Facebook | 逻辑缺陷 | $ 500 | 03/03/2021 |

| 我如何可能入侵了任何Microsoft帐户 | Laxman Muthiyah(@laxmanmuthiyah) | 微软 | 帐户接管,密码重置漏洞,Bruteforce,2FA绕过 | $ 50,000 | 2021年3月2日 |

| 利用CORS执行IDOR攻击导致PII信息泄露 | 苛刻的帕雷克(@notmarshmllow) | — | CORS配置错误,信息泄露 | — | 03/01/2021 |

| API Config目录中的秘密密钥公开 | 艾哈迈德·哈拉比(@Ahmad_Halabi_) | — | 信息披露 | $ 800 | 03/01/2021 |

| 通过未发布页面加入Facebook组 | 格瓦昆 | Facebook | 授权缺陷 | — | 03/01/2021 |

| SSRF将获取具有对多种服务的完全访问权的AWS凭证 | Zonduhackerone(@ zonduu1) | — | SSRF | — | 02/28/2021 |

| 大错误:Bitbucket管道Kata容器构建了容器逃生通道 | 亚历克斯·查普曼(@ajxchapman) | — | RCE | — | 02/28/2021 |

| 通过SQL注入访问管理面板…(Ezy Boooom…?) | 拉特纳迪普·加比耶(Ratnadip Gajbhiye) | — | SQL注入 | — | 02/28/2021 |

| 吹牛的权利:温柔地杀死文件上传 | 玛纳斯·哈什(@ ManasH4rsh) | — | 不受限制的文件上传,已存储的XSS | — | 02/28/2021 |

| Google Acquisition(Apigee)中的Jira Auth Bypass错误 | Jayateertha Guruprasad(@JayateerthaG) | 谷歌 | 身份验证绕过 | — | 02/28/2021 |

| 有人叫管道工,GraphQL再次泄漏… | N0ur5 | — | 信息泄露,GraphQL错误 | — | 02/28/2021 |

| 关于停止10000+用户获得其工作通知的故事 | PJBorah | — | 逻辑缺陷 | — | 02/27/2021 |

| SSRF:通过模糊绕过主机名限制 | 多米尼克(@dee__see) | 松紧带 | SSRF | — | 02/26/2021 |

| 帐户接管-以“ null”吸烟 | Shrey Shah(@ ShreySh43332033) | — | 帐户接管,身份验证漏洞 | — | 02/26/2021 |

| 通过VPN的SSO窃取用户密码 | 阿兰·莫瓦(Alain Mowat)(@ plopz0r) | — | 开放式重定向,SSTI | — | 02/25/2021 |

| 毒化您的缓存1000美元-开发演练的方法 | Gal Nagli(@naglinagli) | — | Web缓存中毒,存储的XSS | $ 1,000 | 02/25/2021 |

| 通过主机头伪装(写)在https://www.niteflirt.com/中劫持重置密码链接 | 埃文·里卡福特(@evanricafort) | Niteflirt | 主机头注入,帐户接管,密码重置漏洞 | $ 50 | 02/25/2021 |

| 通过带有#标签参数的URL的CSRF | 汤米苏瑞尔 | — | CSRF | $ 100 | 02/25/2021 |

| CVE-2021-23827:Sakura Samurai在Keybase Desktop Client中发现明文图片;Windows,macOS,Linux | 约翰·杰克逊(@johnjhacking) | 键库 | 未加密的存储 | $ 1,000 | 02/22/2021 |

| Google Acquisition中的Grafana管理面板绕过(VirusTotal) | Jayateertha Guruprasad(@JayateerthaG) | 谷歌 | 默认凭证 | — | 02/22/2021 |

| 让我们知道我是如何探索Xamarin应用程序中隐藏的秘密的 | secureITmania(@secureitmania) | — | 硬编码的API密钥,信息公开 | — | 02/21/2021 |

| 在Laravel私人节目上的RCE | Yasho(@YShahinzadeh) | — | RCE | — | 02/20/2021 |

| Math.random()安全吗?从缺少速率限制到绕过2fa和可能的sqli | 亚瑟·穆罕默德(@boomneroli) | — | 竞争条件,缺乏速率限制,OTP绕过,SQL注入 | — | 02/20/2021 |

| 通过响应操作进行的帐户接管,价值1800 $ .. | 阿舒托什·米什拉(@ashutoshmish_ra) | — | 身份验证绕过,OTP绕过,帐户接管 | $ 1,800 | 02/20/2021 |

| 建立管道安全 | xssfox(@xssfox) | 亚马逊 | RCE | — | 02/18/2021 |

| 通过响应操作接管帐户 | Naveen J(@thevillagehackr) | — | 身份验证绕过,帐户接管 | — | 02/17/2021 |

| 在合作伙伴门户网站中公开有关合作伙伴帐户的信息 | Samm0uda(@ samm0uda) | Facebook | 信息泄露,GraphQL错误 | $ 3,600 | 02/17/2021 |

| 公开Facebook对象类型(包括私有对象) | Samm0uda(@ samm0uda) | Facebook | 信息泄露,逻辑缺陷 | $ 500 | 02/17/2021 |

| 能够找到Facebook员工的测试帐户,从而导致内部信息泄露。 | Samm0uda(@ samm0uda) | Facebook | 信息泄露,GraphQL错误 | $ 500 | 02/17/2021 |

| 公开内部CMS对象的内容 | Samm0uda(@ samm0uda) | Facebook | 信息泄露,授权缺陷 | $ 500 | 02/17/2021 |

| 确认邀请是否已发送到合作伙伴门户网站/特定地址中的特定电子邮件,以重新发送邀请 | Samm0uda(@ samm0uda) | Facebook | 信息泄露,GraphQL错误 | $ 500 | 02/17/2021 |

| 由于对上传的文件扩展名进行了不正确的过滤,Facebook CDN中的XSS | Samm0uda(@ samm0uda) | Facebook | XSS | $ 500 | 02/17/2021 |

| 枚举导致数据公开的内部缓存URL | Samm0uda(@ samm0uda) | Facebook | 信息公开,缓存问题 | $ 4,800 | 02/17/2021 |

| 代表员工进行招聘转介 | Samm0uda(@ samm0uda) | Facebook | 授权缺陷,GraphQL错误 | $ 3,000 | 02/17/2021 |

| 将Facebook用户信息泄漏到外部网站/设置一些cookie值 | Samm0uda(@ samm0uda) | Facebook | GraphQL错误,逻辑缺陷,信息泄露 | $ 2,000 | 02/17/2021 |

| 访问有关具有公开可见投资组合的SparkAR效果所有者的私人信息 | Samm0uda(@ samm0uda) | Facebook | 授权缺陷,信息泄露,GraphQL错误 | $ 1,500 | 02/17/2021 |

| 在Instagram.com中打开重定向 | Samm0uda(@ samm0uda) | Facebook | 开启重新导向 | $ 500 | 02/17/2021 |

| 一个非常致命的IDOR的故事。 | Vedant Tekale(@_justYnot) | — | XSS,IDOR,帐户接管 | $ 0(VDP) | 02/17/2021 |

| 贾德马克(@ mase289) | — | AWS错误配置 | — | 02/17/2021 |

| 晃晃的DNS记录导致api.techprep.fb.com上的子域接管! | Binit Ghimire(@WHOISbinit) | Facebook | 子域接管 | $ 500 | 02/16/2021 |

| 在Telegram的动画贴纸远程攻击面上寻找bug | polict(@polict_) | 电报 | 内存损坏错误,DoS | — | 02/16/2021 |

| 访问员工上载到内部CDN的文件/重新生成用户上载内容的URL签名。 | Samm0uda(@ samm0uda) | Facebook | 授权缺陷,逻辑缺陷 | $ 12,500 | 02/15/2021 |

| 价值1000美元的完整帐户接管服务 | Mohsin Khan(@mokhansec) | — | 帐户接管,CSRF,IDOR | $ 1,000 | 02/15/2021 |

| 删除Facebook页面(或用户)的链接付款帐户 | Samm0uda(@ samm0uda) | Facebook | 授权缺陷,逻辑缺陷 | $ 1,000 | 02/15/2021 |

| img标签中的URL不会通过safe_image.php传递,这会导致Facebook用户IP暴露。 | Samm0uda(@ samm0uda) | Facebook | 逻辑缺陷 | $ 500 | 02/15/2021 |

| 内部类别泄漏设置姓名和员工测试帐户。 | Samm0uda(@ samm0uda) | Facebook | 信息披露 | $ 500 | 02/15/2021 |

| 查看任何页面商店的订单和财务报告列表 | Samm0uda(@ samm0uda) | Facebook | 信息泄露,授权缺陷 | $ 500 | 02/15/2021 |

| 标头操作可免费获得主要功能 | 萨达姆·侯赛因(@ wisdomfreak1) | — | 逻辑缺陷 | — | 02/14/2021 |

| 将XSS存储在icloud.com中-5000美元 | 维沙尔·巴拉德(Vishal Bharad) | — | 储存的XSS | $ 5,000 | 02/14/2021 |

| 我的第一个赏金(stored-xss) | Karan Sharma(@ karansh491) | — | 储存的XSS | $ 1,000 | 02/14/2021 |

| 通过Websockets的IDOR允许我接管任何用户帐户 | Mohsin Khan(@mokhansec) | — | IDOR | $ 450 | 02/14/2021 |

| 我如何破解所有人的简历/简历并获得了€€€ | 维沙尔·巴拉德(Vishal Bharad) | — | IDOR,授权缺陷,信息泄露 | $ 250 | 02/14/2021 |

| 更改其他用户的剧集标题和说明-[已编辑](编写)中的IDOR漏洞 | 埃文·里卡福特(@evanricafort) | — | IDOR | $ 1,150 | 02/13/2021 |

| [GITLAB]-“项目导入”页面中的服务器端请求伪造。 | 柳博米尔·捷尔科夫(Lyubomir Tsirkov) | GitLab | SSRF | $ 1,500 | 02/13/2021 |

| [GITLAB] —只是另一个SSRF问题。 | 柳博米尔·捷尔科夫(Lyubomir Tsirkov) | GitLab | SSRF | $ 1,000 | 02/13/2021 |

| OAuth配置错误导致完全帐户被接管 | 亚瑟·穆罕默德(@boomneroli) | — | OAuth漏洞,Clickjacking,CSRF,帐户接管 | — | 02/13/2021 |

| [GITLAB] —只是另一个SSRF问题。 | 柳博米尔·捷尔科夫(Lyubomir Tsirkov) | GitLab | SSRF | $ 1,000 | 2021年2月12日 |

| 我如何能够获得额外的硬币 | 萨达姆·侯赛因(@ wisdomfreak1) | — | 逻辑缺陷 | — | 2021年2月12日 |

| 泄漏的凭证可访问internalfb.com | 菲利普·哈伍德(Philippe Harewood)(@phwd) | Facebook | 信息公开者 | $ 0(OOS) | 2021年2月11日 |

| 入侵Chess.com并获得5千万条客户记录 | 山姆咖喱(@samwcyo) | Chess.com | 反映XSS,信息披露,帐户接管 | — | 2021年2月11日 |

| 电报中的“ P”代表隐私 | Dhiraj(@RandomDhiraj) | 电报 | 隐私权问题 | $ 3,000 | 2021年2月11日 |

| 通过HTTP走私逐步升级反映的XSS | 哈扎那(@hazanasec) | — | HTTP请求走私,反映了XSS | — | 2021年2月11日 |

| 最快的子域接管和DNS错误配置搜寻。 | Kabeer(@iTheKabeer) | — | 子域接管,DNS区域转移 | — | 2021年2月10日 |

| 向任何Facebook用户发送短暂消息 | 拉胡尔·坎克拉尔(@RahulKankrale) | Facebook | IDOR | — | 2021年2月10日 |

| 来自Facebook的第二个$ xxx赏金故事 | 昆扬·纳亚克(Kunjan Nayak) | Facebook | 逻辑缺陷 | $ 500 | 2021年2月10日 |

| 通过上传的文件名将自身XSS转换为rXSS | P4nda(@ InfoSecP4nda) | — | 自我XSS,反射XSS | — | 2021年2月9日 |

| 依赖性混乱:我如何侵入苹果,微软和数十家其他公司 | 亚历克斯·比尔桑(Alex Birsan) | Paypal,Shopify,Apple,Netflix,Yelp,Uber,Microsoft等! | 依赖混乱 | $ 130,000 + | 2021年2月9日 |

| 滥用URI解析器以获取乐趣和获利 | Mohammad Owais(@_mohammadowais) | — | URL验证绕过 | $ 500 | 2021年2月8日 |

| 重复注册-孪生双胞胎 | Shrey Shah(@ ShreySh43332033) | — | 帐户接管,身份验证漏洞 | — | 2021年2月8日 |

| Bigbasket Bug赏金文字 | Lohith Gowda M(@lohi_gowda_) | — | 不安全的本地存储 | — | 2021年2月8日 |

| 在公共程序上反映XSS | Naveen J(@thevillagehackr) | — | 反映的XSS | — | 2021年2月8日 |

| 如何访问百万美元公司的服务器管理权限 | 马克思·克莱斯·德尔蒙多 | — | 权限提升,批量分配 | $ 5,000 | 2021年2月6日 |

| 将SSRF升级为RCE | 桑德·风(@SanderWind) | — | SSRF,RCE | — | 2021年2月6日 |

| XXE到AWS元数据披露 | Al-Madjus(@AlMadjus) | — | XXE | $ 2,000 | 2021年2月4日 |

| Facebook Messenger桌面应用程序任意文件读取 | 伦瓦(@ RenwaX23) | Facebook | 任意文件读取 | $ 2,000 | 2021年2月4日 |

| 由于Facebook Web中会话处理不正确,页面管理员在组中公开 | 萨米普·阿里亚尔 | Facebook | 信息披露 | — | 2021年2月4日 |

| Redwood Report2Web XSS和框架注入 | vict0ni(@ vict0ni) | — | 反射XSS,帧注入 | — | 2021年2月4日 |

| 漏洞赏金失败的故事可供学习:我们最终是如何无偿砍掉一家银行的 | Red Timmy安全性(@redtimmysec) | — | DoS,默认凭据 | — | 2021年2月4日 |

| 使用链接参数发现的“打开重定向”漏洞 | 穆罕默德·阿米尔(@Muhammad__Aamir) | — | 开启重新导向 | $ 100 | 2021年2月4日 |

| Microsoft远程桌面Web访问身份验证计时攻击 | 马特·邓恩 | 微软 | 定时攻击,身份验证漏洞 | — | 2021年2月4日 |

| 我如何将XSS转换为帐户接管 | 乔希·范(@Pullerze) | — | Web缓存中毒,存储的XSS,帐户接管,OAuth漏洞,Logic漏洞 | — | 02/03/2021 |

| 披露创建正式公告消息的Facebook员工的FB个人资料(Bug Bounty) | 阿米·阿布(@amineaboud) | Facebook | 信息披露 | — | 2021年2月2日 |

| 使用Skype进行欺骗和攻击 | mr.d0x(@ mrd0x) | 微软 | 欺骗 | — | 2021年2月2日 |

| 使用CORS窃取聊天会话ID并执行CSRF攻击 | 苏尼尔·耶德拉(@ sunilyedla2) | — | CSRF,CORS配置错误 | — | 2021年2月2日 |

| 将进攻性逆向工程应用于Facebook Gameroom | 尤金林(@spaceraccoonsec) | Facebook | 不安全的反序列化 | — | 2021年2月2日 |

| 第一个Facebook Bug赏金| 将页面的管理员公开给组的管理员/管理员 | nhiephon(@_nhiephon) | Facebook | 信息披露 | — | 2021年2月2日 |

| 访问任何Facebook应用程序的开发人员任务列表(GraphQL IDOR) | 阿米·阿布(@amineaboud) | Facebook | IDOR | — | 02/01/2021 |

| 披露创建正式公告消息的Facebook员工的FB个人资料(Bug Bounty) | 阿米·阿布(@amineaboud) | Facebook | 信息披露 | — | 02/01/2021 |

| 由于响应操纵而导致的帐户接管漏洞。 | Avanish Pathak(@ avanish46) | — | 身份验证绕过,帐户接管 | $ 4,100 | 01/31/2021 |

| 意外的错误 | 尼丁·亚达夫(@ Nitinydv14) | — | 蛮力 | — | 01/31/2021 |

| 有趣的帐户接管漏洞 | Avanish Pathak(@ avanish46) | — | IDOR,帐户接管 | — | 2020年6月20日 |

| 我如何将P4链接到P2 [完全重定向到完全帐户接管] | Bishal Shrestha(@ bishal0x01) | — | 打开重定向,帐户接管 | — | 01/30/2021 |

| 损坏的访问控制和存储的XSS-轻松查找 | Kabeer(@iTheKabeer) | — | 存储的XSS,IDOR | — | 2021年1月29日 |

| 通过跨站点脚本破坏军队和村庄-Bug赏金写作 | 法比奥·弗雷塔斯(@ 0xfabiof) | 创新游戏 | 储存的XSS | $ 1,000 | 2021年1月29日 |

| Cors Blimey:链接CORS的力量 | 哈扎那(@hazanasec) | — | CORS配置错误,存储的XSS,CSRF | — | 01/28/2021 |

| 在Facebook上启动内部和未导出的深层链接 | 阿什莉·金(Ashley King)(@AshleyKingUK)和拉胡尔·坎克拉(Rahul Kankrale)(@RahulKankrale) | Facebook | CSRF | $ 4,000 | 01/28/2021 |

| 分析崩溃消息以实现盲目的根命令注入 | 沙瓦·汗(@ShawarkOFFICIAL) | — | 命令注入 | — | 01/28/2021 |

| 远程执行代码– LimeSurvey(CVE-2018-7556) | yeuchimse(@yeuchimse) | — | RCE | — | 01/28/2021 |

| OTP旁路帐户接管到管理面板—英尺。标头注入 | Avinash Jain(@ logicbomb_1) | — | OTP绕过,帐户接管 | — | 01/28/2021 |

| 业务逻辑错误方法论(简便方法)+ PoC-s | 武克·伊万诺维奇(Vuk Ivanovic) | — | 逻辑缺陷 | — | 01/28/2021 |

| 我们如何在Azure函数中转义Docker | 整合器 | 微软 | 特权提升 | — | 01/27/2021 |

| 怪异的功能导致帐户被接管(数百万用户受到影响) | Sahil Mehra(@ nullr3x) | — | 帐户接管,身份验证漏洞 | $ 4,000 | 01/27/2021 |

| 吹牛的权利(第1部分):错误浪潮的短篇小说 | 玛纳斯·哈什(@ ManasH4rsh) | — | IDOR,存储的XSS,SSRF,子域接管,硬编码凭据 | $ 1,550 | 01/27/2021 |

| 通过Google文档共享劫持Google Drive文件(文档,照片和视频) | santuySec(@santuySec) | 谷歌 | 点击劫持 | $ 0(重复) | 01/27/2021 |

| $ 500对于忘记密码页面无速率限制 | BBHC(@community_bug) | — | 缺乏限速,密码重设漏洞 | $ 500 | 01/27/2021 |

| BMW Bug赏金–帐户验证绕过记录 | Pethuraj(@Pethuraj) | 宝马 | OTP绕过,Bruteforce,缺乏速率限制 | — | 01/26/2021 |

| 链接的Jira – Atlassian Confluence服务器泄漏的问题 | yeuchimse(@yeuchimse) | Atlassian | XS搜索 | $ 600 | 01/25/2021 |

| 通过走私方式合法获得报酬 | 詹姆斯·灵(@James_puppykok) | — | HTTP请求走私 | — | 01/25/2021 |

| 将自我XSS链接到帐户接管 | 阿尔曼·萨默(@ ArmanSameer95) | — | 自我XSS,反射XSS,帐户接管 | — | 01/25/2021 |

| IDOR显示图像CDN链接 | 苏珊·威格 | — | IDOR | — | 01/25/2021 |

| 使用不正确的代理设置绕过WAF来查找错误。 | Shaurya Sharma(@ ShauryaSharma05) | — | URL验证绕过 | — | 01/25/2021 |

| 通过隐藏参数进行SQL注入 | Rutvik Hajare(@HajareRutvik) | — | SQL注入 | — | 01/24/2021 |

| 10,000美元用于Microsoft Edge浏览器中的自动电子邮件确认错误 | 卡兰·乔杜里(@ 0xKaran) | 微软 | 逻辑缺陷 | $ 10,000 | 01/23/2021 |

| NodeJS应用程序中的秘密参数,LFR和潜在的RCE | CaptainFreak(@ 0xCaptainFreak) | — | 本地文件读取,RCE | — | 01/23/2021 |

| Atlassian Confluence服务器中的CSRF保护旁路 | yeuchimse(@yeuchimse) | Atlassian | CSRF | $ 3,600 | 01/22/2021 |

| 回复评论时的页面管理员披露 | 普拉卡什·潘塔(@ prakashpanta268) | Facebook | 信息披露 | $ 500 | 01/22/2021 |

| 支持票务系统上的员工信息披露($ x,xxx) | 日立博士 | — | 信息披露 | — | 01/22/2021 |

| KindleDrip —从您的Kindle的电子邮件地址到使用您的信用卡 | Yogev酒吧 | 亚马逊 | RCE | $ 18,000 | 01/21/2021 |

| Sweet SSRF背后的故事。 | 罗希特·索尼(Rohit Soni) | — | SSRF,XSS | — | 01/21/2021 |

| Libreoffice电子表格文件转换器中的SSRF开发 | R4id3n(@ R4id3n__) | — | SSRF | — | 01/21/2021 |

| [Bug Bounty] 600 $信息披露:获取任何用户的备份数据 | 托马索·德蓬蒂 | — | 信息披露,IDOR | — | 01/19/2021 |

| 开放重定向[通过电子邮件发送] | 阿基尔 | — | 开启重新导向 | — | 01/19/2021 |

| 简单甜蜜:绕过电子邮件更新限制以更改团队成员的电子邮件 | 苏尼尔·耶德拉(@ sunilyedla2) | — | 逻辑缺陷,授权缺陷 | — | 01/19/2021 |

| 嵌入式YouTube播放器告诉我您正在观看的内容(以及更多) | 大卫·舒茨(@xdavidhu) | 谷歌 | 信息披露 | $ 1,337 | 01/18/2021 |

| 在将File Upload功能滥用到Stored XSS Vulnerability导致网站中访问者的凭证被盗后,我如何获得1000美元的赏金。 | Kunal Khubchandani(@ iamkun4l) | — | 不受限制的文件上传,已存储的XSS | $ 1,000 | 01/18/2021 |

| 让我们知道我如何探索React Native应用程序中隐藏的秘密 | secureITmania(@secureitmania) | — | 信息披露,硬编码凭证 | — | 01/18/2021 |

| ShazLocate!滥用CVE-2019-8791和CVE-2019-8792 | 阿什莉·金(@AshleyKingUK) | 苹果,谷歌 | 不安全的深层链接,信息泄露 | $ 0 | 01/17/2021 |

| 奇怪的管理面板绕过故事| | 错误赏金 | Ranjeet Kumar Singh(@geekboyranjeet) | — | 身份验证绕过,帐户接管 | — | 01/17/2021 |

| 我在2020年对Hackerone的第一个也是最后一个暴击 | Takester(@dhiraj_ramteke) | — | 缺乏速率限制,Bruteforce,IDOR,密码重置漏洞,帐户接管 | — | 01/16/2021 |

| 寻找0day来入侵Apple | 苛刻Jaiswal(@rootxharsh)和Rahul Maini(@iamnoooob) | 苹果 | RCE | $ 50,000 | 01/16/2021 |

| BitLocker锁屏绕过 | 乔纳斯(@jonasLyk) | 微软 | 锁屏绕过,本地特权升级 | — | 01/15/2021 |

| 克隆副本的攻击2:Git CLI远程执行代码反击 | 维托·费尔南德斯(@ Rapt00rVF) | 的GitHub | RCE | — | 01/15/2021 |

| 我如何劫持一个主权国家的顶级域名 | 弗雷德里克·N·阿尔姆罗斯(@Almroot) | 互联网漏洞赏金 | 域名接管 | — | 01/15/2021 |

| 在配置文件图片中插入要执行的恶意链接-MS Sharepoint 2019中未经验证的用户输入(CVE-2020-1456) | 大卫(@slashcrypto)和user_x73x76x6E | 微软 | XSS | — | 01/15/2021 |

| 在某些情况下无法移除的Facebook组相册照片和整个相册(赏金:1000美元) | Shubham Bhamare(@ theshubh77) | Facebook | 逻辑缺陷 | $ 1,000 | 01/14/2021 |

| 2个TOOTB错误的故事:Google和WhatsApp | 圈忍者(@circleninja) | Google,Facebook | 信息泄露,逻辑缺陷 | $ 0 | 01/14/2021 |

| 我如何在缓存中毒的帮助下触发在线商店中的Stored-XSS | 静三! | — | Web缓存中毒,存储的XSS | $ 0(VDP) | 01/14/2021 |

| 一个非常酷的SSRF错误的故事。 | Vedant Tekale(@_justYnot) | — | SSRF | — | 01/13/2021 |

| 使云下雨:: Microsoft Office 365中的远程代码执行 | 史蒂文·塞利(@steventseeley) | 微软 | RCE | — | 2021年1月12日 |

| 通过XSS通过参数污染来窃取用户信息 | Hamza Avvan(@hamzaavvan) | — | 开放式重定向,XSS | $ 1,250 | 2021年1月12日 |

| 带有IDOR的CSRF-致命组合 | Shrey Shah(@ ShreySh43332033) | — | CSRF,IDOR | — | 2021年1月12日 |

| 不受限制的文件上传 | 比纳姆拉·潘迪(Binamra Pandey) | — | 不受限制的文件上传 | — | 2021年12月12日 |

| 来宾博客文章:跨源图像的轮廓泄漏 | Aleksejs Popovs(@aleksejspopovs) | Mozilla,Chrome | 侧渠道信息泄漏,浏览器错误 | — | 2021年1月11日 |

| 一次偷一帧,偷走您的私人YouTube视频 | 大卫·舒茨(@xdavidhu) | 谷歌 | IDOR | $ 5,000 | 2021年1月11日 |

| Weblogic远程代码执行(利用CVE-2019-2725) | Mahmoud Gamal(@ Zombiehelp54) | — | RCE | — | 2021年1月10日 |

| 未经授权访问OData实体+微软提供$ 2K的赏金 | Borna Nematzadeh(@LogicalHunter) | 微软 | 授权缺陷,信息泄露 | $ 2,000 | 2021年1月10日 |

| 我如何重新获得对被管理员删除并导致$$$$$$的帐户的访问权限 | Rajesh Ranjan(@ rajesh_ranjan) | — | 逻辑缺陷,授权缺陷 | — | 2021年1月10日 |

| 用电子绕过可执行签名检查的“新颖”方法 | Pouya Darabi(@Pouyadarabi) | — | 本地特权升级 | — | 2021年1月8日 |

| 在任何Facebook页面上创建帖子 | Pouya Darabi(@Pouyadarabi) | Facebook | IDOR | $ 30,000 | 2021年1月8日 |

| 利用应用程序级配置文件语义(APLS) | 尼曼(@niemand_sec) | — | APLS配置错误,API配置错误 | — | 2021年1月8日 |

| Google Analytics(分析)管理面板中的Blind XSS-$ 3133.70 | Ashish Dhone | 谷歌 | 盲XSS | $ 3,133.70 | 2021年1月8日 |

| 通过注册端点进行信息披露 | 苏尼尔·耶德拉(@ sunilyedla2) | — | 信息披露 | — | 2021年1月8日 |

| Facebook:使用fb:// webview绕过Linkshim保护 | 拉胡尔·坎克拉尔(@RahulKankrale) | Facebook | 开启重新导向 | — | 2021年1月8日 |

| 10,000美元(不存在的漏洞) | 瓦列里·舍甫琴科(@ Krevetk0Valeriy) | — | 路径遍历 | $ 10,500 | 2021年1月7日 |

| 通过声称所有者邀请来收购Github组织 | Abss(@absshax) | Github | 帐户接管,逻辑缺陷 | $ 5,000 | 2021年1月7日 |

| 在产品说明[HIGH]上存储的XSS-$ 400 | 伊曼纽尔·贝尼·哈里扬托(Emanuel Beni Harijanto) | — | 储存的XSS | $ 400 | 2021年1月7日 |

| 子域名价值100英镑 | c0d3x27(@ c0d3x27) | — | 子域接管 | £100 | 2021年1月7日 |

| 在Chesss.com上查找错误 | Seqrity(@ seqrity9) | Chess.com | 缺乏速率限制,Bruteforce,CSRF | $ 180 | 2021年1月7日 |

| 尼克的不经常更新的博客 | 尼克·布赫(Nick Booher) | 云耀斑 | WAF绕过,IP欺骗 | — | 2021年1月6日 |

| 利用变量检查功能实现远程代码执行 | 沙瓦·汗(@ShawarkOFFICIAL) | — | RCE | — | 2021年1月6日 |

| 圣诞节期间的事件响应 | TMO | — | 子域接管 | — | 2021年7月6日 |

| 每一个请求都是合理的…… | 阿克萨尔坦克 | — | 权限提升,公开的JWT生成终结点 | — | 2021年7月6日 |

| 权限提升:从普通用户到管理员 | 阿克萨尔坦克 | — | 权限提升,访问控制中断 | — | 2021年7月6日 |

| 利用最大 字符限制 | 苏尼尔·耶德拉(@ sunilyedla2) | — | 逻辑缺陷,DoS | $ 400 | 2021年1月5日 |

| 修补。旁路。重复:价值5000美元的FaceBook页面管理员披露错误的故事 | Shubham Bhamare(@ theshubh77) | Facebook | 信息披露 | $ 5,000 | 2021年1月4日 |

| 公开Workplace用户的电子邮件地址 | Samm0uda(@ samm0uda) | Facebook | IDOR,信息公开 | $ 5,000 | 01/03/2021 |

| forums.oculusvr.com上的XSS导致Oculus和Facebook帐户被收购 | Samm0uda(@ samm0uda) | Facebook | XSS,帐户接管 | $ 30,000 | 01/01/2021 |

| 基于API的IDOR泄露了6000家企业的私有IP地址 | 拉菲·阿罕默德(莱昂尼达斯·D·艾斯) | — | IDOR | — | 01/01/2021 |