目录导航

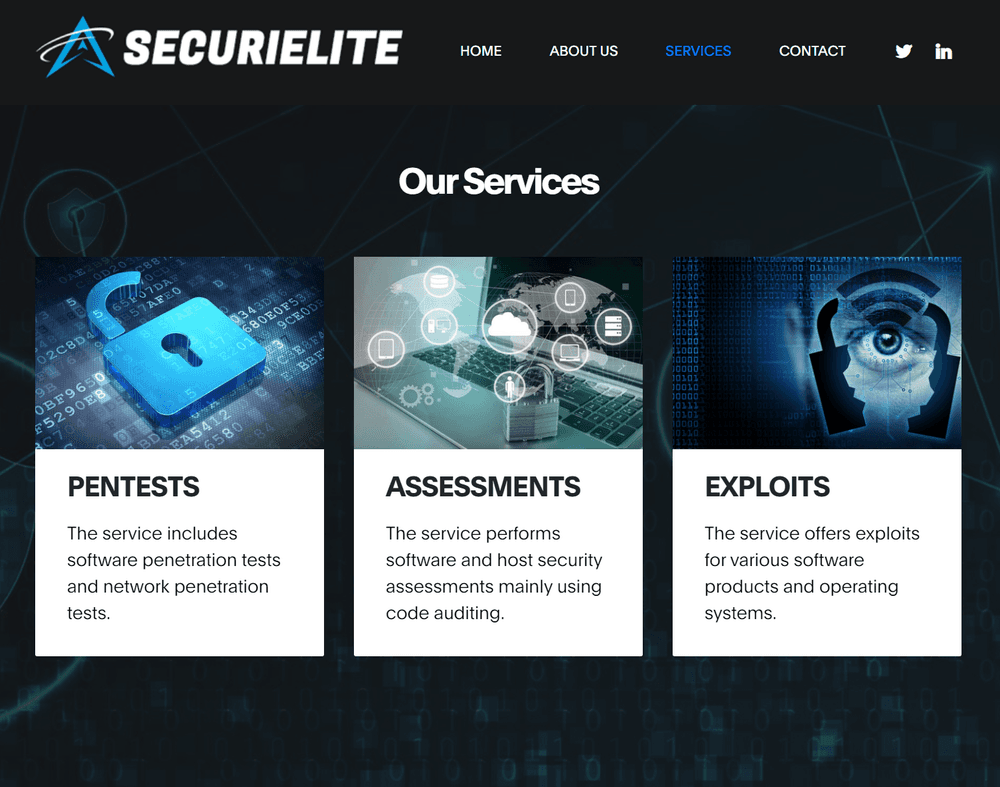

1月份,威胁分析小组记录了一次黑客攻击活动,我们将其归因于朝鲜政府支持的一个针对安全研究人员的实体。3月17日,这些攻击背后的同一行为者为一家名为“ SecuriElite”的假公司建立了一个具有相关社交媒体资料的新网站。

新网站声称该公司是一家位于土耳其的进攻性安全公司,可提供渗透测试,软件安全评估和漏洞利用。与该参与者创建的以前的网站一样,该网站在页面底部也有指向其PGP公钥的链接。1月,有针对性的研究人员报告说,攻击者博客上托管的PGP密钥诱使访问了等待触发浏览器漏洞的网站。

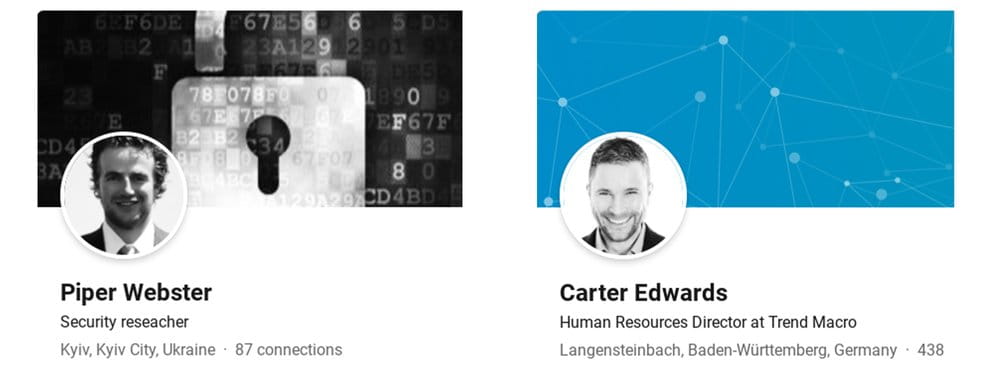

攻击者最新一批的社交媒体资料继续构成对安全研究和攻击性安全感兴趣的同行安全研究人员的趋势。在LinkedIn上,我们确定了两个帐户,这些帐户冒充了反病毒和安全公司的招聘人员。我们已经向平台报告了所有已识别的社交媒体资料,以使他们能够采取适当的行动。

目前,我们还没有观察到新的攻击者网站提供了恶意内容,但为了预防起见,我们已将其添加到Google Safebrowsing中。

在我们一月份的博客文章之后,安全研究人员使用Internet Explorer 0-day成功地识别了这些参与者。根据他们的活动,我们继续认为这些参与者是危险的,并且可能有更多的0 day。我们鼓励发现Chrome漏洞的任何人通过“ Chrome漏洞奖励计划”提交流程报告该活动。

攻击者控制的网站和帐户

假的安全公司网站:

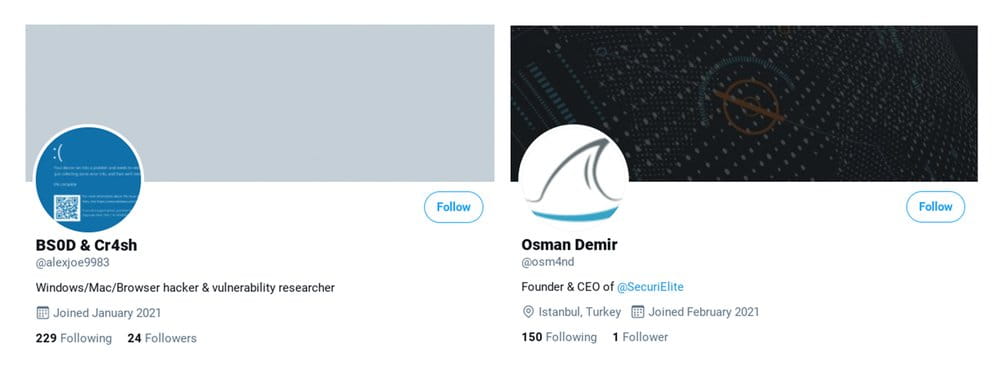

攻击者Twitter个人资料:

- https://twitter.com/alexjoe9983

- https://twitter.com/BenH3mmings

- https://twitter.com/chape2002

- https://twitter.com/julia0235

- https://twitter.com/lookworld0821

- https://twitter.com/osm4nd

- https://twitter.com/seb_lazar

- https://twitter.com/securielite

攻击者领英个人资料:

- SecuriElite-https://www.linkedin.com/company/securielite/

- 卡特·爱德华兹(Carter Edwards),趋势宏Macro人力资源总监-https://www.linkedin.com/in/carter-edwards-a99138204/

- 安全研究员Colton Perry-https://www.linkedin.com/in/colton-perry-6a8059204/

- Evely Burton,技术顾问@ Malwarebytes-https://www.linkedin.com/in/evely-burton-204b29207/

- 奥斯曼·德米尔(Osman Demir),SecuriElite首席执行官-https://www.linkedin.com/in/osman-demir-307520209/

- Piper Webster,安全研究员-https://www.linkedin.com/in/piper-webster-192676203/

- Sebastian Lazarescue,安全研究员@ SecuriElite-https://www.linkedin.com/in/sebastian-lazarescue-456840209/

攻击者的电子邮件:

攻击者拥有的域名:

bestwing.org

codebiogblog.com

coldpacific.com

cutesaucepuppy.com

devguardmap.org

hireproplus.com

hotelboard.org

mediterraneanroom.org

redeastbay.com

regclassboard.com

securielite.com

spotchannel02.com

wileprefgurad.net